Si las estimaciones de Doctor Web son correctas, y todo parece indicar que sí lo son, con unos 650.000 ordenadores infectados en todo el mundo Flashback es el malware más extendido para Macintosh desde los lejanos tiempos de nVIR.

Pero a diferencia de nVIR, que era un virus que se replicaba por sus propios medios, fundamentalmente vía diskettes, la versión actual de Flashback es un troyano que se instala aprovechando un fallo de Java.

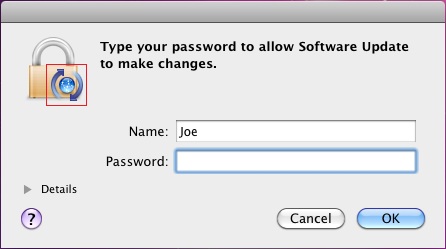

Este fallo hace que baste con visitar un sitio web comprometido –ya sea con conocimiento de sus dueños o no– para que se produzca la infección. La única diferencia que habrá si introduces o no la clave de administrador en el cuadro de diálogo que aparece al visitar esos sitios será la forma en la que se produzca la infección.

Flashback en acción. El icono recuadrado puede cambiar según la variante del virus y a voluntad de sus programadores.

Esta es una diferencia importante con versiones anteriores de Flashback, que aparecieron en septiembre de 2011 haciéndose pasar por instaladores de Adobe Flash y que no funcionaban a menos que el usuario las abriera e introdujera la clave de administrador.

La noticia relativamente buena en todo esto es que el fallo en cuestión de Java –que por cierto no hay que confundir con JavaScript– afecta a una versión muy concreta, así que en principio parece que sólo deberían verse afectados Macs corriendo Mac OS X 10.6 Snow Leopard o Mac OS X 10.7 Lion.

Ese fallo de seguridad está además corregido –con bastante retraso por parte de Apple, todo hay que decirlo– en Actualización 7 de Java para Mac OS X 10.6 y Java para OS X Lion 2012-001 respectivamente.

¿Cómo saber si estás infectado?

F-Secure tiene unas instrucciones para averiguarlo en Trojan-Downloader:OSX/Flashback.I, pero estas implican usar el Terminal y escribir una serie de comandos, algo que a la mayoría de los usuarios de Mac les resulta más bien raro.Así que lo más fácil es descargarse Test4Flashback, una aplicación desarrollada por Marc Zeedar de la revista Real Studio Developer. Basta con abrirla para que esta haga las oportunas comprobaciones y muestre una ventana diciendo si el Mac está infectado o no.

Si no estás infectado, asegúrate de instalar la actualización de Java enlazada arriba para evitar llegar a estarlo.

También parece que independientemente de la versión de Java que esté instalada en un Mac las variantes hasta ahora conocidas de Flashback no intentan atacar sistemas en los que estén instalados los antivirus VirusBarrier X6, iAntiVirus, avast!, ClamXav, utilidades como HTTPScoop, Little Snitch, Packet Peeper, o el entorno de desarrollo Xcode.

¿Cómo eliminar Flashback?

Por el momento ninguno de los antivirus enlazados arriba lo hace automáticamente, y hasta hace nada las instrucciones que da F-Secure eran el único remedio para hacerlo sin recurrir a reinstalar todo a partir de cero y medidas drásticas de ese estilo.Eso sí, hay que ejecutarlas desde el Terminal, por lo que hay que tener cuidado y seguirlas al pie de la letra, no sea que vaya a ser peor el remedio que la enfermedad.

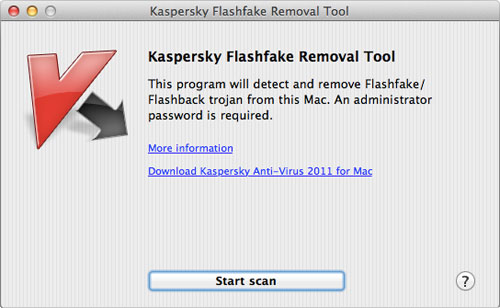

De todos modos, buscando por ahí he visto que Kaspersky ha sacado hace nada una utilidad llamada Flashfake Removal Tool que se puede descargar de Virus-fighting utilities que por lo visto automatiza el proceso.

Stay calm

A pesar de todo lo dicho hasta ahora, lo de Flashback tampoco es el fin del mundo, aunque igual tampoco nos viene mal como recordatorio de que aunque los Mac son muy seguros, no lo son al 100% y que conviene estar pendiente de las actualizaciones de seguridad.Aunque sí es cierto que Apple podría ser un poco más ágil a la hora de parchear vulnerabilidades como esta.

Así que no hay que «panicar» ni nada parecido, y conviene recordar que cuando salga Mountain Lion con Gatekeeper será aún más difícil que este tipo de problemas se reproduzca.

Pero si mientras tanto te quieres instalar alguno de los antivirus gratuitos que hay para Mac OS X, pues tampoco pasa nada.

En cualquier caso, recuerda que los virus, troyanos, y demás malware mutan a manos de sus desarrolladores, así que es fundamental mantener los antivirus actualizados.

(Alguna información vía TidBITS y Macworld).

Actualización 13 de abril de 2012

Apple ha publicado por fin actualizaciones para Java que eliminan las variantes más conocidas este troyano.Por otra parte, Kaspersky ha retirado temporalmente su herramienta para eliminar Flashback porque por lo visto en algunos casos hacía cambios en ciertos archivos del sistema que causaban más problemas que el propio virus.