Con una precisión milimétrica y reacciones en microsegundos, este autómata ha ganado partidos con reglas oficiales a jugadores de alto nivel.

Un ingenio de 15 kg que cambia de postura al vuelo y hasta sube escaleras.

Aprende con datos humanos imperfectos, pero ya domina el noble arte de devolver bolas sin hacer demasiado el ridículo.

Un año con un robot humanoide: destroza la vajilla, pesa 60 kg en una «caja de cadáver» y ninguna compañía lo asegura. Menudo futuro.

Coreografía marcial con humanoides y espadas, sin cortes ni CGI.

El robot que demuestra que ya no vive de repetir rutinas: entrena en simulación y luego lo pone en práctica.

¿Robots en casa que colaboran? Genial, siempre que no decidan que el apocalipsis de 2029 es parte de su programación.

Un corto sobre CAPTCHAs y existencialismo.

UBTECH promete hordas de robots humanoides, pero parece que la IA se les fue de las manos en su video promocional.

Un robot que salta obstáculos como si fuera en un videojuego de trial. Todo un prodigio de la ingeniería y la física.

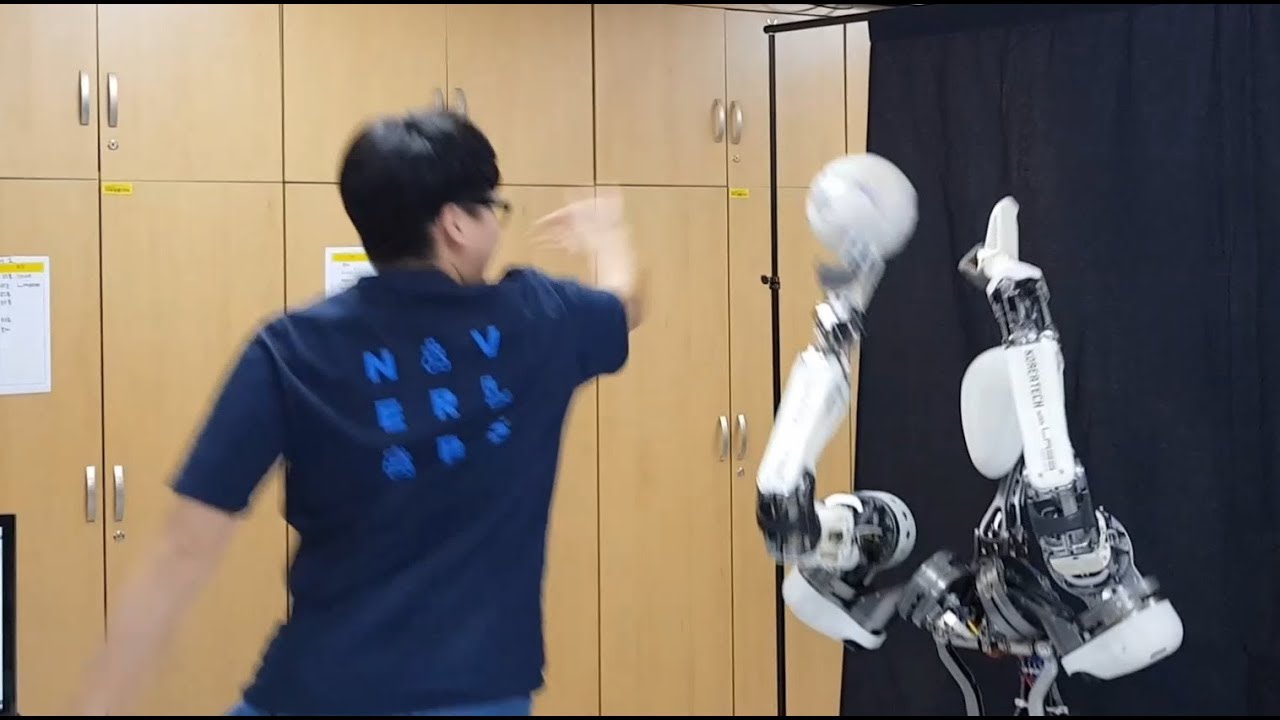

HITTER no es Terminator, pero juega al ping-pong como un principiante decente. ¿Quién se atreve a retarlo?

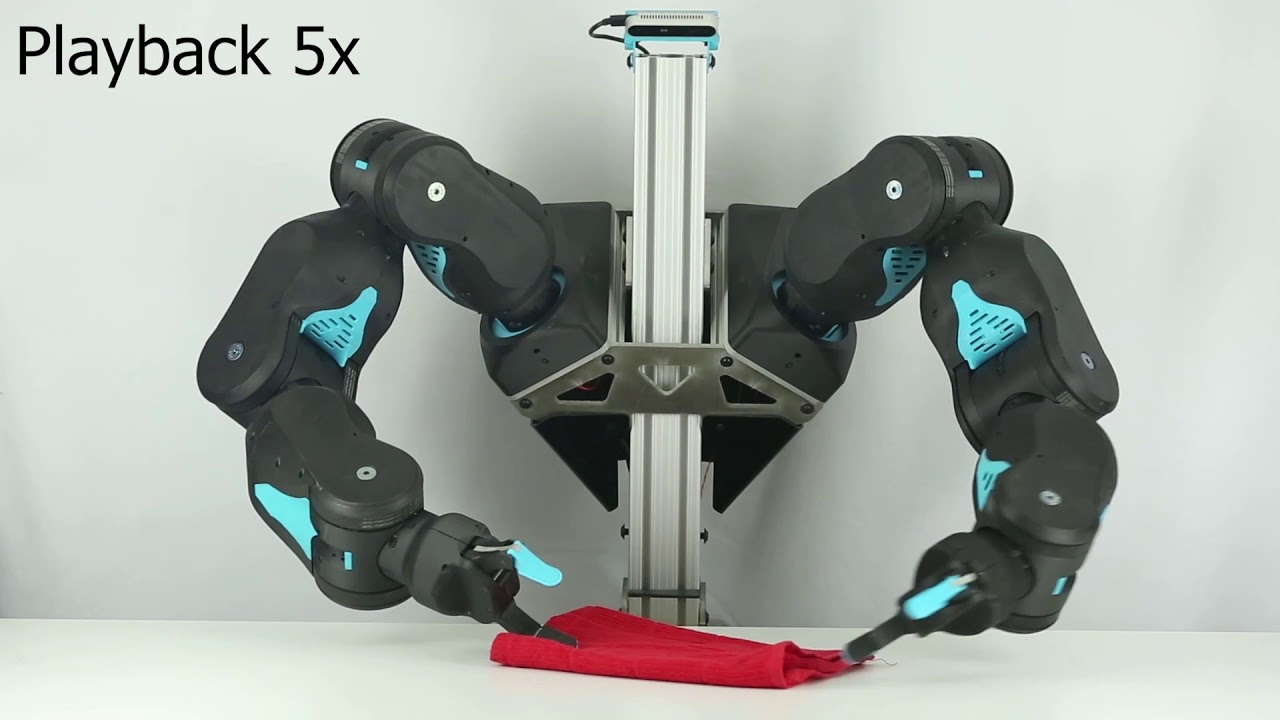

Robots que friegan platos: la esperanza de un futuro en el que la cocina se convierte en un campo de batalla tecnológico.

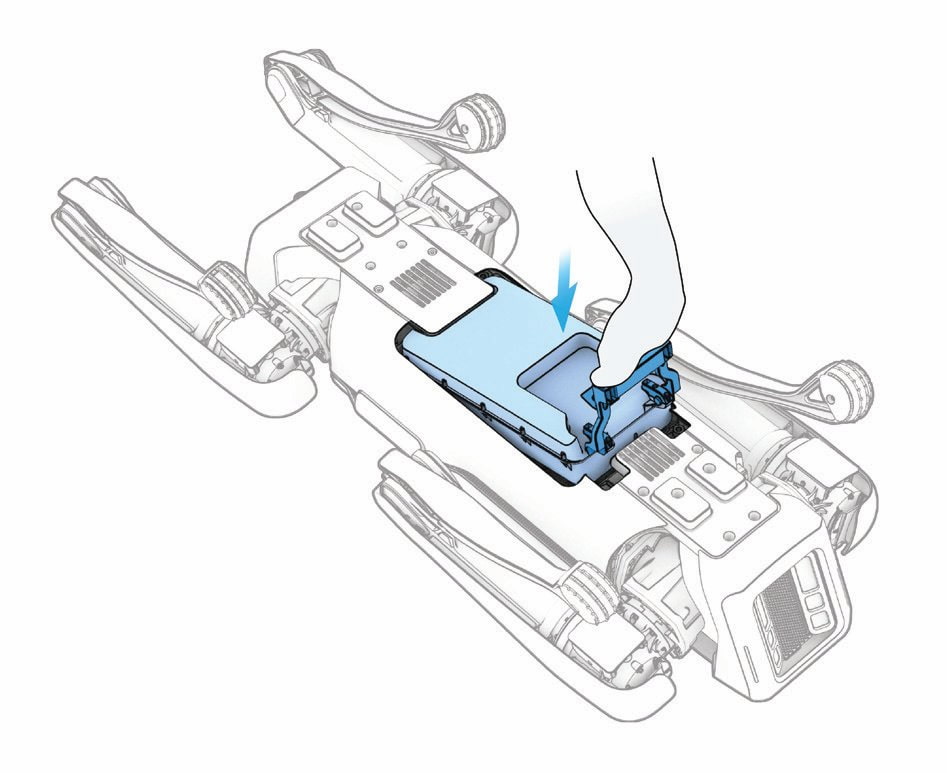

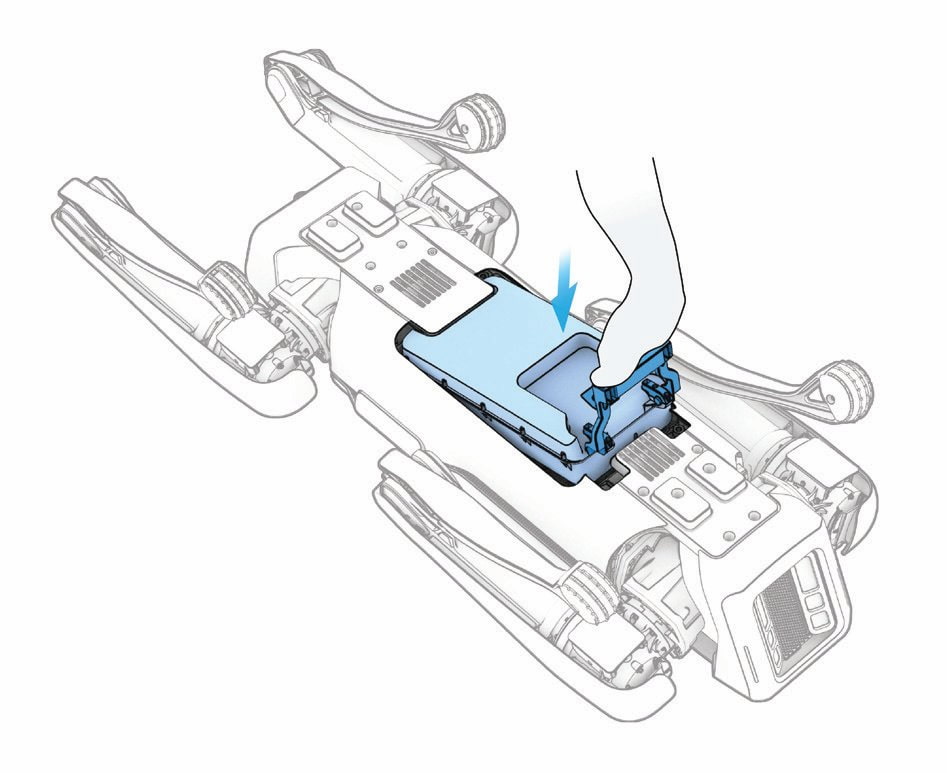

La autonomía del Walker S2 es cosa seria: se recarga solo en 3 minutos y sigue levantando pesos sin despeinarse.

Robots olímpicos en Pekín: corren, boxean, se desmontan y bailan. China quiere liderar la robótica y la IA con 119.000 millones de inversión.

Microrobots: Trepan, lanzan y levantan como hormigas dopadas. Apenas estamos en los albores de la microrobótica.

Innovación a lo grande: fábricas a oscuras, coches con drones y la última moda rusa en drones kamikaze.

Este brazo robótico de DeepMind juega al tenis de mesa. Arrasa contra los novatos, pero no puede con los expertos. Aún no se ríe, pero tiempo al tiempo.

El mayordomo robótico π0.5 organiza habitaciones y limpia la cocina. Completa el 90% de las tareas, aunque a un ritmo cuando menos mejorable.

En los laboratorios de Apple han creado un robot que parece un flexo de Pixar: baila, proyecta vídeos y hasta te recuerda beber agua. Ingenioso y casi humano.

Atlas de Boston Dynamics corre y salta mejor que muchos humanos. Se avecina una era en la que los robots gananen medallas olímpicas.

Proponen que robots trabajen sin reemplazar a los humanos ni actuar como impostores. Asimov sigue sumando fans.

Ágil, rápido y resistente: este robot industrial domina terrenos complicados y sorprende con acrobacias impresionantes.

La plataforma ExBody2 permite a los robots humanoides aprender y ejecutar movimientos humanos complejos, alcanzando una expresividad superior a la habitual en este tipo de máquinas.

Este vídeo muestra los avances de Unitree Robotics en su «agente humanoide con IA» cuyo nombre es simplemente G1 (y 16.000 dólares, por otro lado) con una agilidad fuera de lo común. La demostración no está acelerada, según dicen y puede...

Este pequeño robot se llama Berkeley Humanoid y básicamente es un torso con dos piernas, muy ligero y ágil. Es capaz de realizar movimientos muy humanos (antropomórficos, que le dicen) dando una sensación extraña al estilo valle inquietante al ver algo...

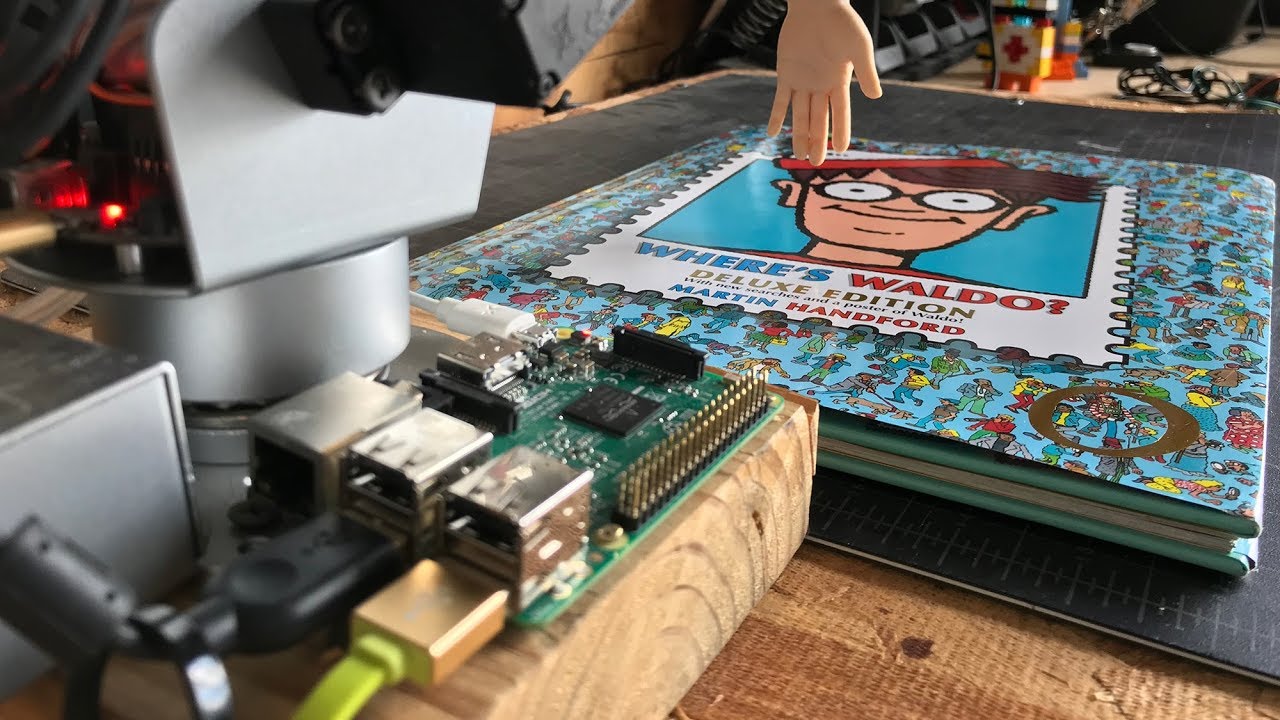

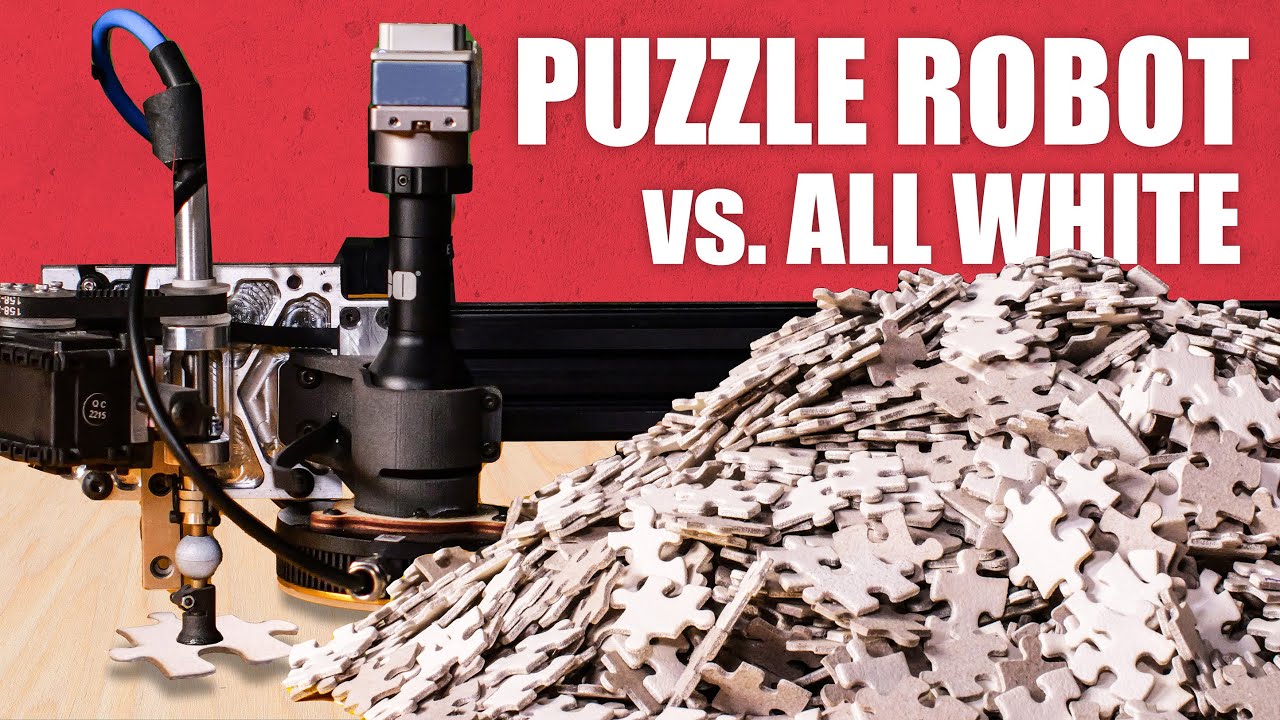

En el canal del gran Mark Rober se muestra cómo fue el proceso de diseño y construcción de un robot para resolver rompecabezas que funciona con piezas y diseños normales y corrientes, sin requerir ayuda humana de principio a fin. Pero...

La gente de Astribot ha publicado un vídeo de su Astribot S1, un robot bastante diestro capaz de realizar entre otras cosas tareas domésticas como doblar la ropa, recoger objetos o decantar vino. Lo mejor es que el vídeo no sea...

Estos curiosos y a la vez inquietantes androides son unos robots humanoides llamados EVE, obra de la compañía noruega 1X Technologies, que tiene algo de financiación de OpenAI y se dedica a «diseñar androides para beneficiar a la sociedad» (loable objetivo,...

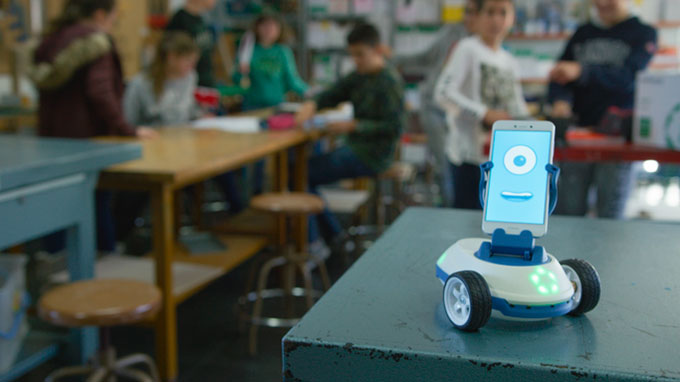

Este «gemelo digital» parece divertido, blandito y amable. Es algo así como el famoso robot de telepresencia de Sheldon Cooper –un palo y una tableta– pero con una capa extra inflable, que lo vuelve un robot redondito y blando. Como dicen...

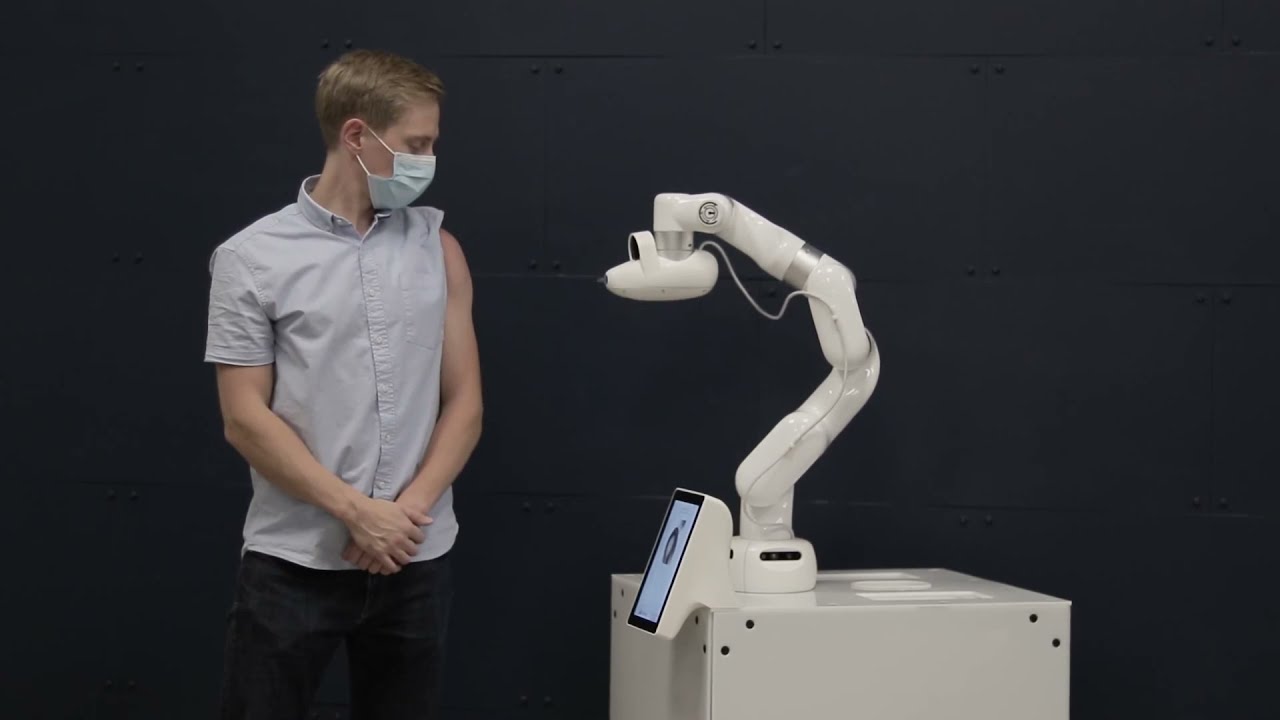

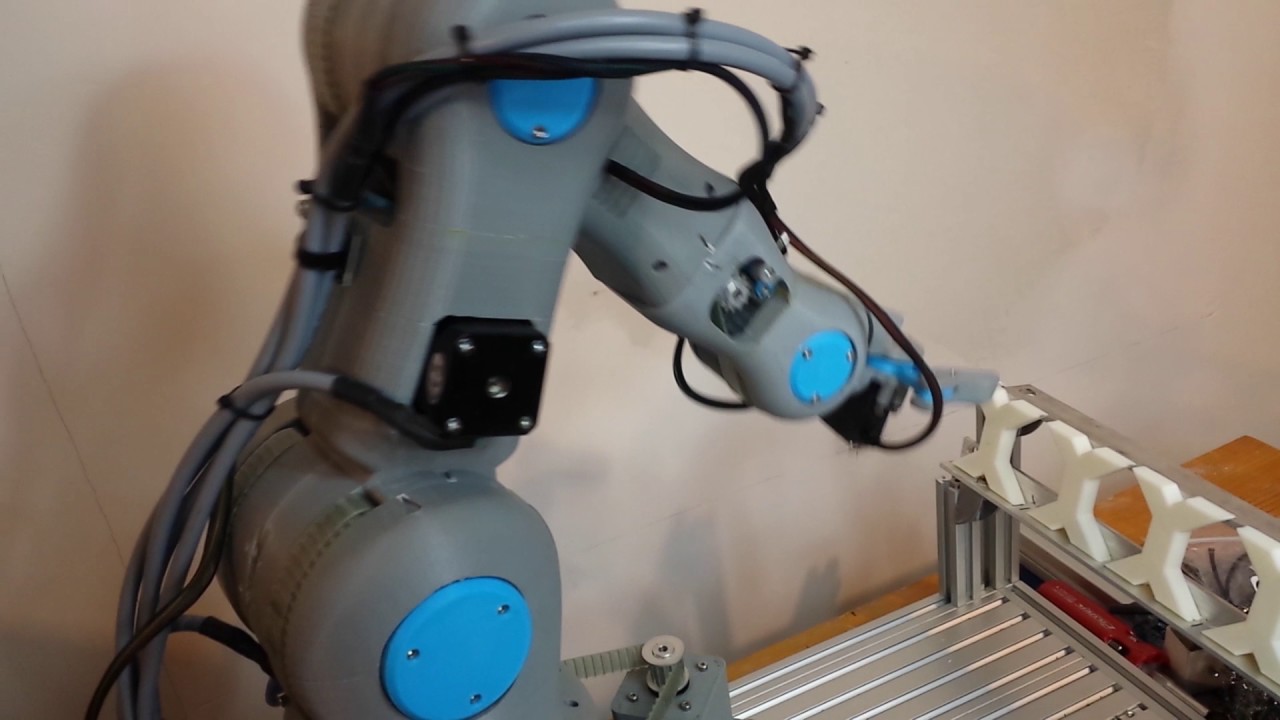

El Rizon 4 es un brazo robótico de precisión que aunque pesa algo más de 30 kg entre el brazo y la unidad de control es capaz de afinar hasta 0,03 Newtons con la fuerza que ejerce. Utiliza diversas técnicas de...

Este simpático robot se llama OP3 y es el protagonista de la investigación en aprendizaje mediante refuerzo profundo (Deep RL) en los laboratorios de DeepMind. En este primer vídeo se puede ver una de sus habilidades: resistir los embates y golpes...

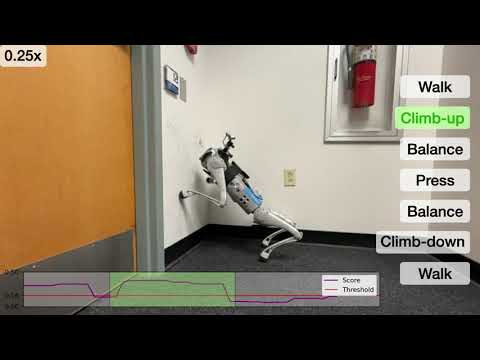

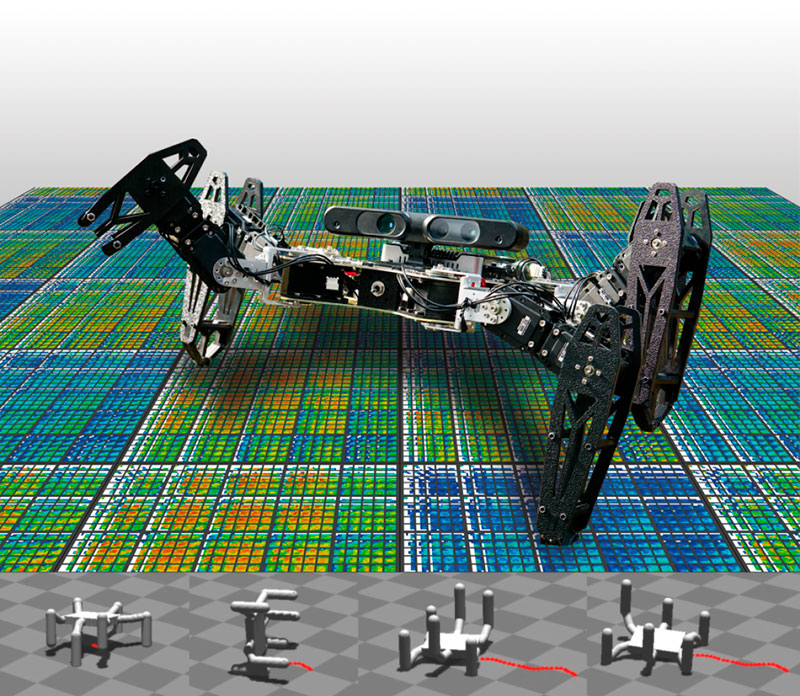

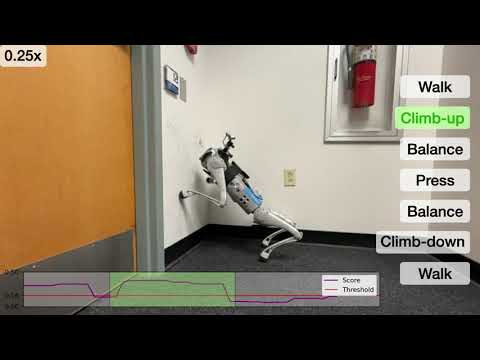

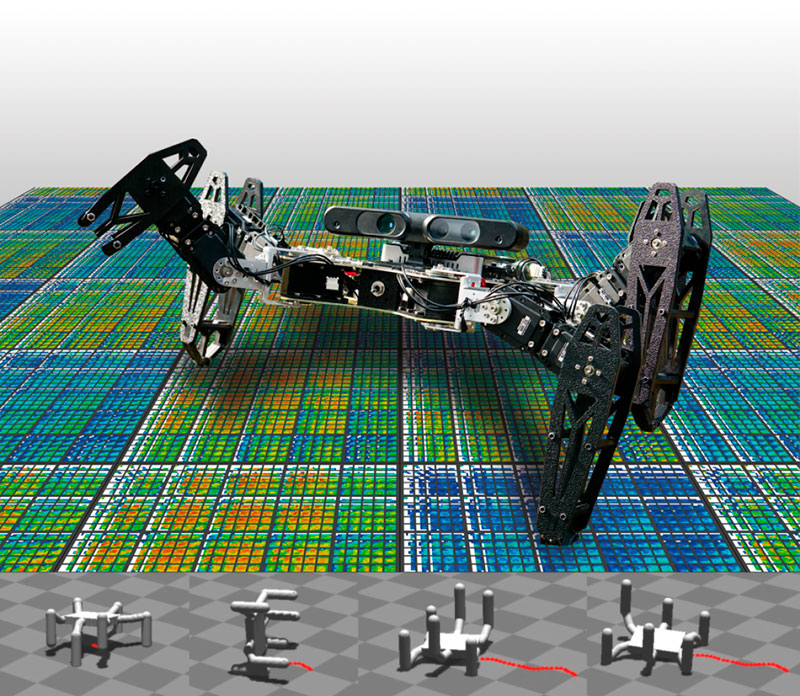

[Insertar aquí colección de adjetivos inquietantes, aterrador, escalofriante…] En Legs as Manipulator («Brazos como dispositivos manipuladores») se explican formas en que los robots cuadrúpedos como el de la imagen pueden manipular objetos: abrir una puerta, jugar con una pelota, pulsar diversos...

Este robot humanoide de Sanctuary es capaz de poner la mesa y limpiar la casa aunque lo hace a velocidad de tortuga y mediante «telepresencia». En otras palabras: hay alguien guiando sus movimientos al otro lado de la pantalla, aunque nada...

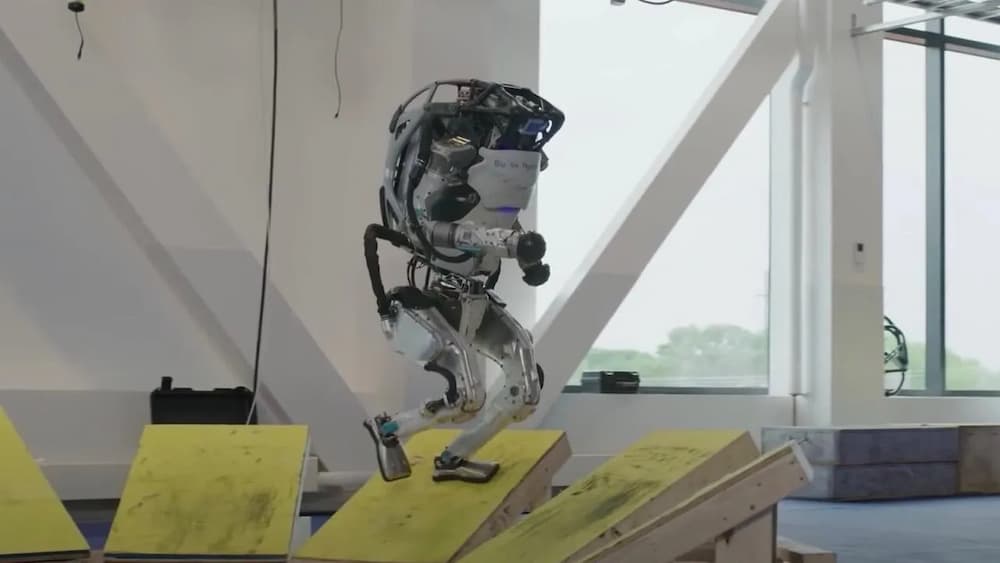

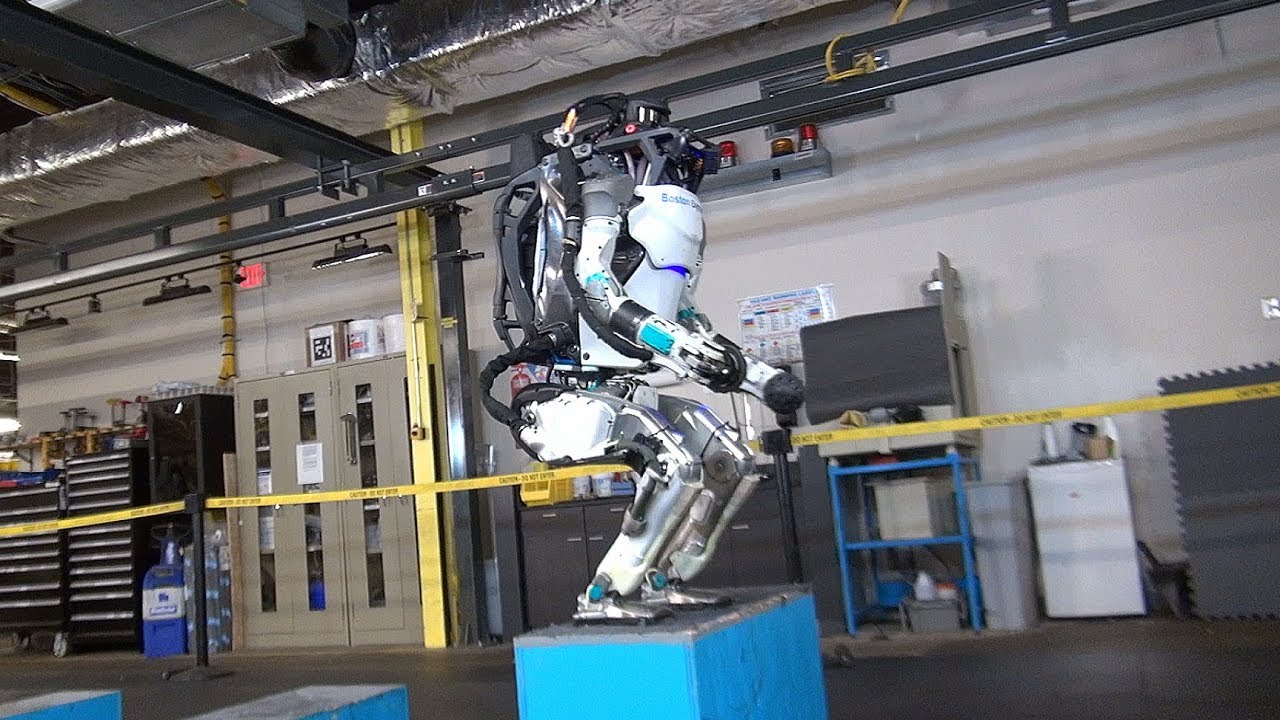

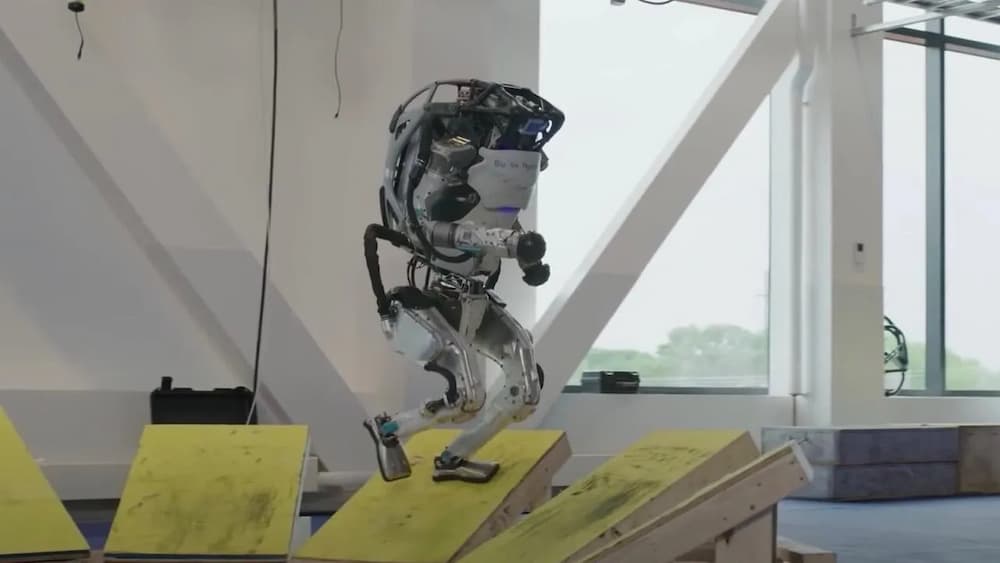

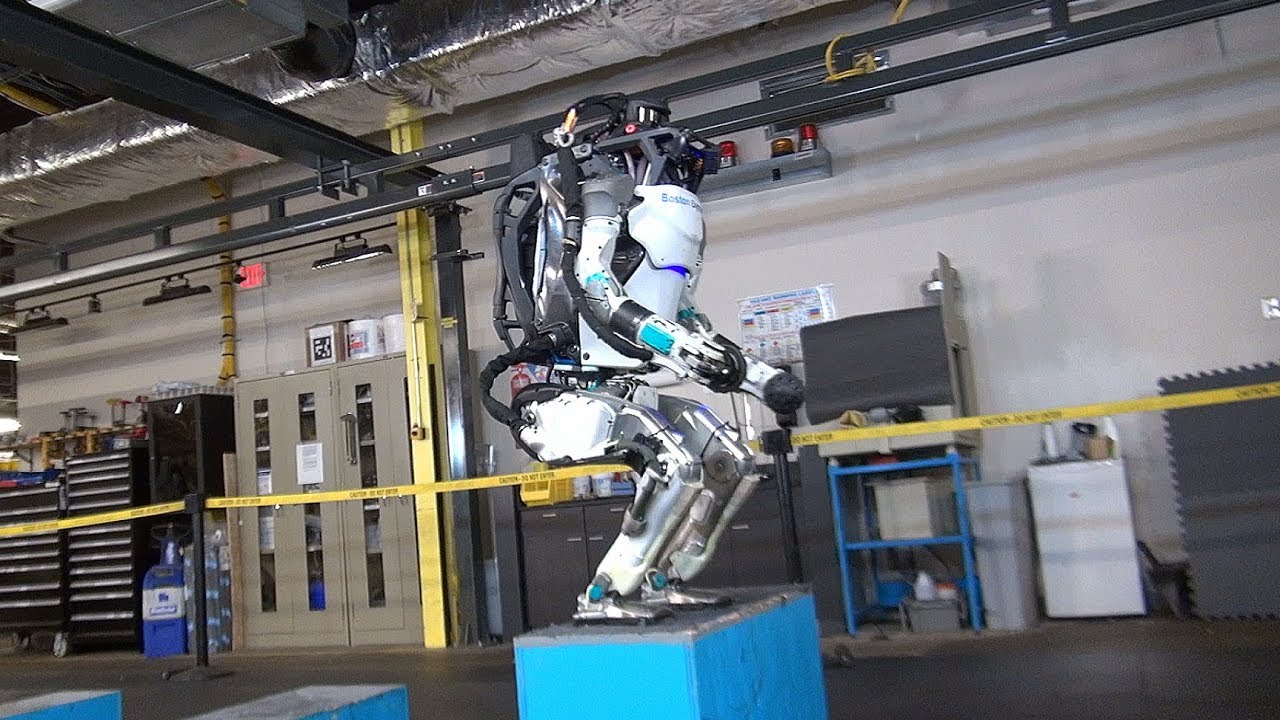

En este reciente vídeo de Boston Dynamics se puede ver al robot Atlas luciendo sus habilidades y mostrando sus progresos. Con movimientos ágiles y un tanto sorprendentes resulta bastante llamativo. En particular parece que trabaja mucho mejor con el entendimiento de...

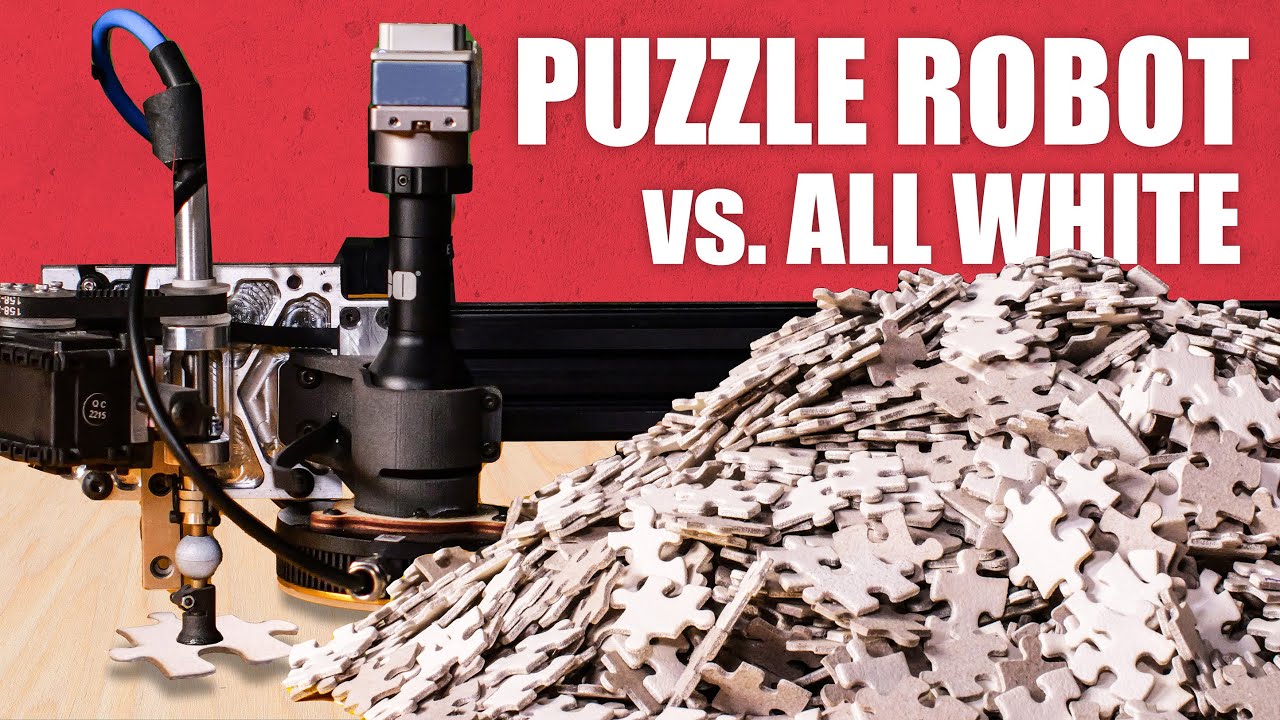

Shane Wighton, del canal Stuff Made Here, trabaja en proyectos tan largos como impresionantes. El último del que ha dado cuenta es la construcción de un mecanismo robótico para resolver puzles, pero puestos al tema, eligió la versión más difícil del...

Los tiempos de Robocop han llegado. O incluso algo peor, porque el famoso robot-policía por lo menos tenía algo de humano. Ahora, según cuentan en las noticias, en San Francisco están ultimando una normativa para que sea normal y esté autorizado...

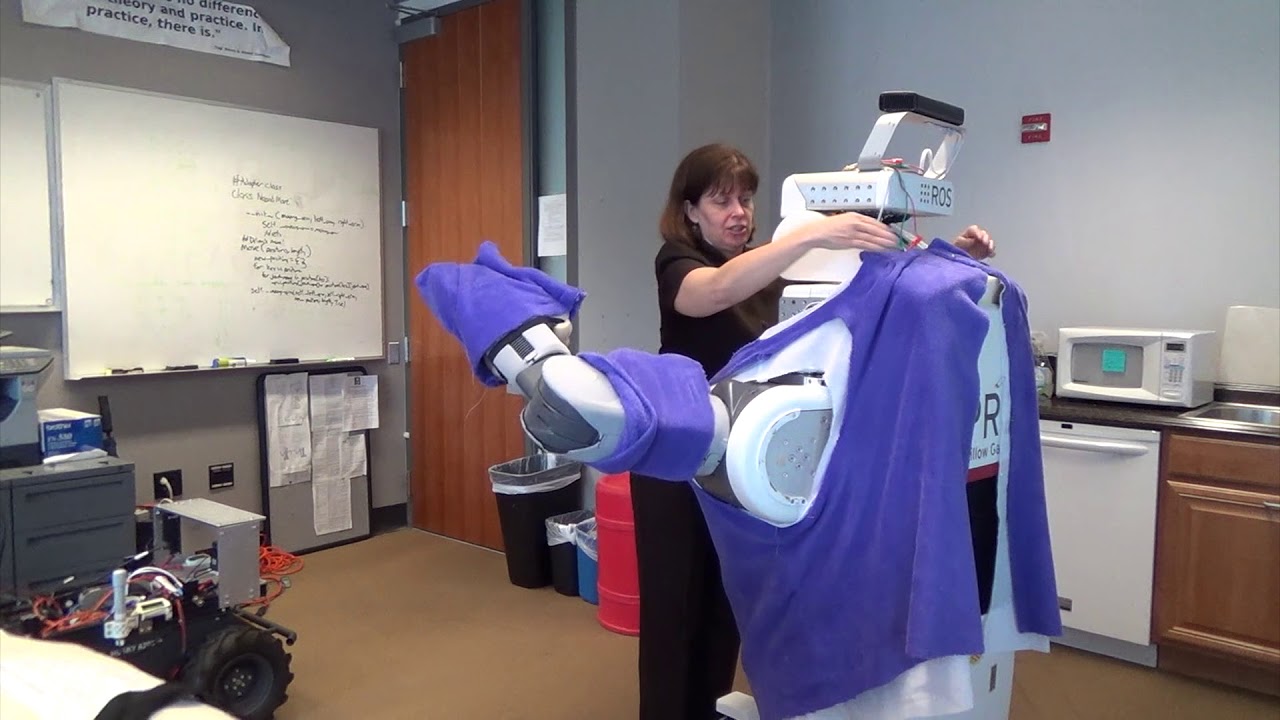

Aunque la idea es buena, el resultado no lo parece tanto. Se trata de unos brazos robóticos equipados con visión artificial capaces de doblar camisetas de forma autónoma. La máquina echa un vistazo con sus poderosos rayos láser (halos de luz roja...

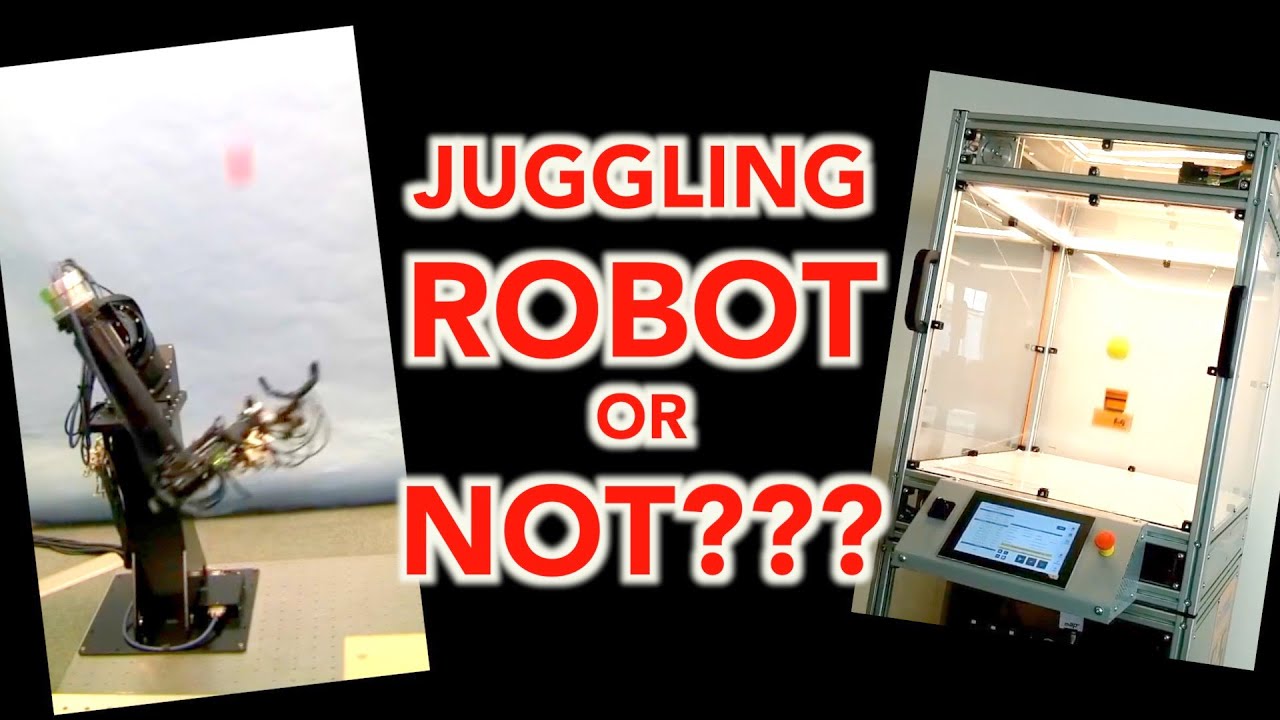

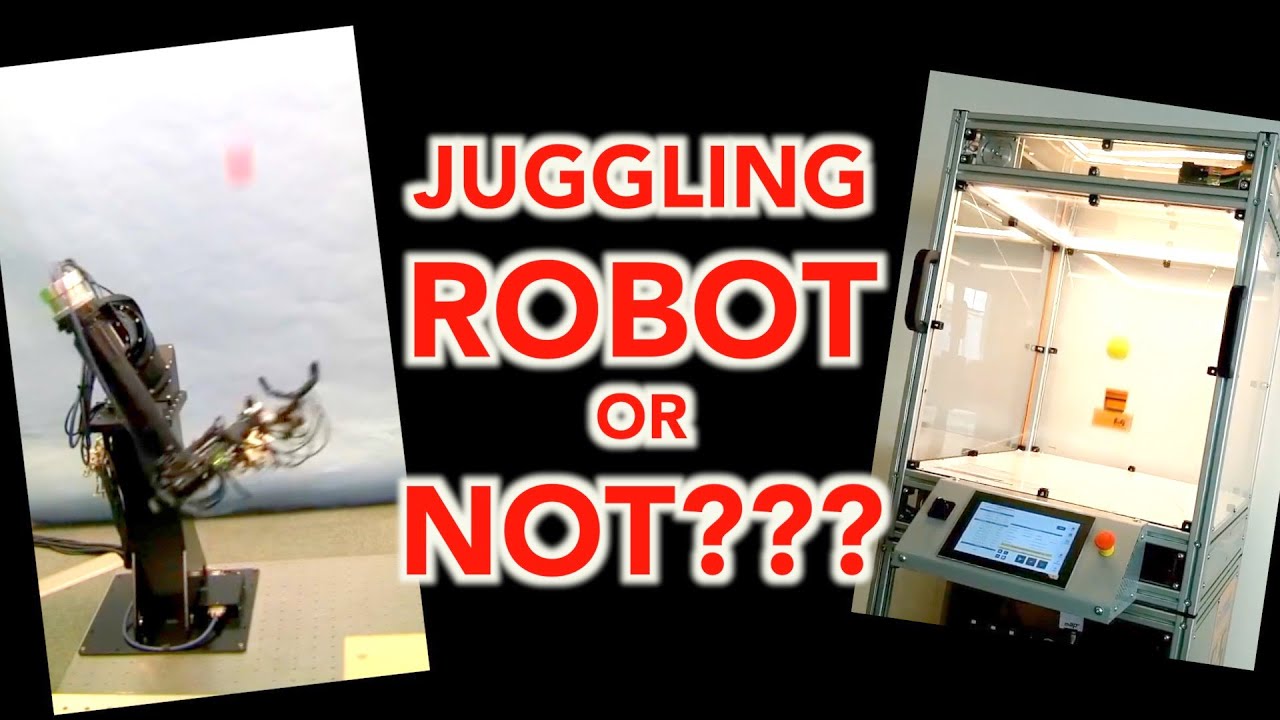

He aquí un completo e interesante repaso a la historia de los robots malabaristas, o más concretamente la búsqueda de los auténticos robots malabaristas. En el vídeo se muestra el recorrido desde lo más básico a lo más avanzado técnicamente, en...

Varios fabricantes de robots de última tecnología, incluyendo Boston Dynamics, Agility Robots, ANWbotics, Unitree, Open Robotics y ClearPath Robotics han publicado una Carta abierta oponiéndose a la incorporación de armas a los robots de uso general, algo que todo el mundo...

Este vídeo resume en minuto y medio los principales pasos de la evolución de los robots andantes de Boston Dynamics. Desde una especie de plataforma saltarina con dos patas rígidas hasta el actual Atlas. Me sigue resultando tan inquietante como la...

Este pasado fin de semana he podido ver –más o menos– la exposición AI: More than Human, que explora la relación entre los seres humanos y la tecnología y la inteligencia artificial así como los más recientes avances tanto creativos como...

En el M.I.T. han desarrollado este brazo robótico llamado FuseBot que es una combinción de hardware y software relativamente inteligente capaz de encontrar objetos en una pila de trastos desordenados aunque no puedan verse. Y ese razonamiento va mucho más allá...

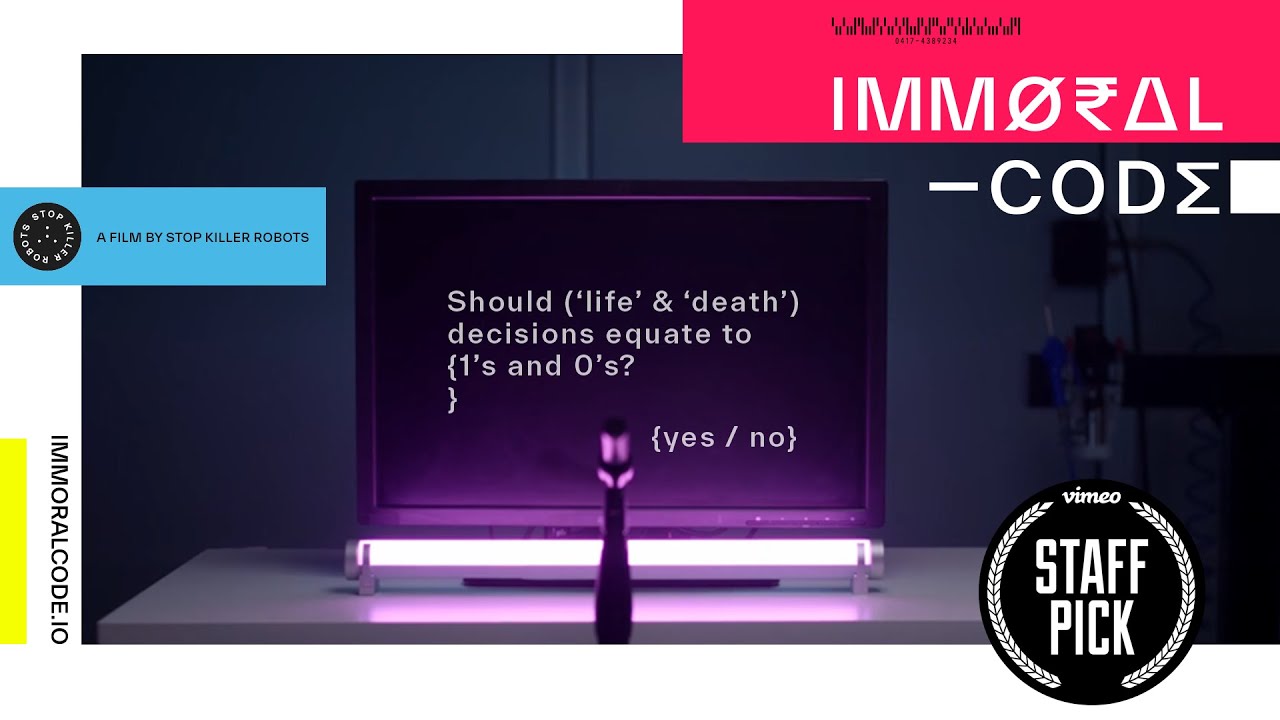

Para darle una vuelta a su famosa campaña, la gente de Stop Killer Robots ha rodado un documental muy interesante, que además se puede ver con subtítulos en castellano. En él se utilizan dos formatos: los argumentos razonados de expertos y...

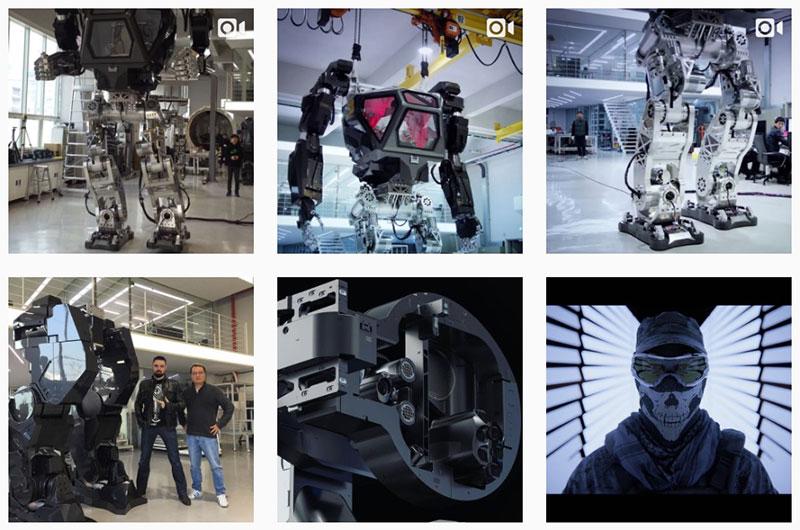

Si de pequeños alucinabas con los gigantescos brutos mecánicos del Doctor Infierno y jugabas a hacer volar a mano el Jet Scrander para recoger a Mazinger Z y acabar con sus mortíferos enemigos a base de rayos láser y «fuego de...

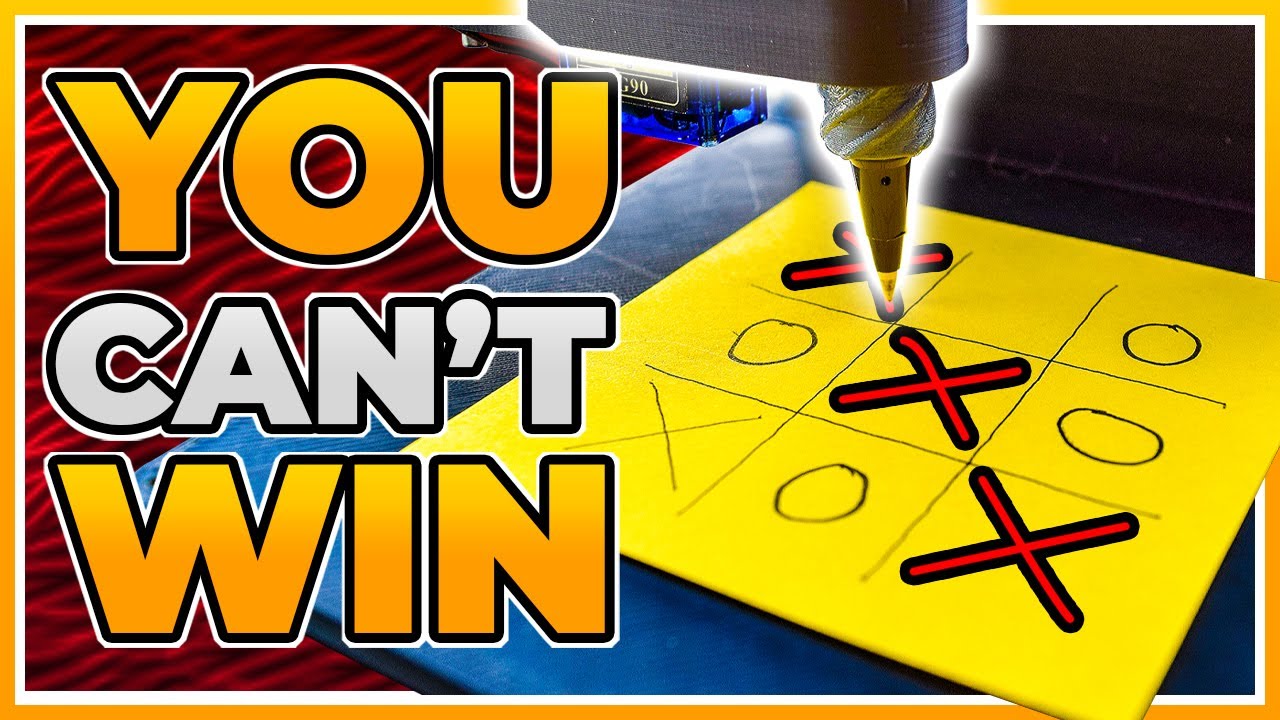

En 3DprintedLife tienen este proyectillo que nació como una forma de usar una impresora 3D para fabricar una especie de plotter-brazo-robótico y que ha terminando siendo un simpático robotijo llamado Tobot capaz de jugar al tres en raya, quizá el más...

Las ciencias robóticas avanzan que es una barbaridad y en esta ocasión los científicos locos de la Universidad de Tokio han inventado unos brazos robóticos capaces de pelar plátanos sin destruirlos en el proceso. Al parecer manejar materiales delicados, en este...

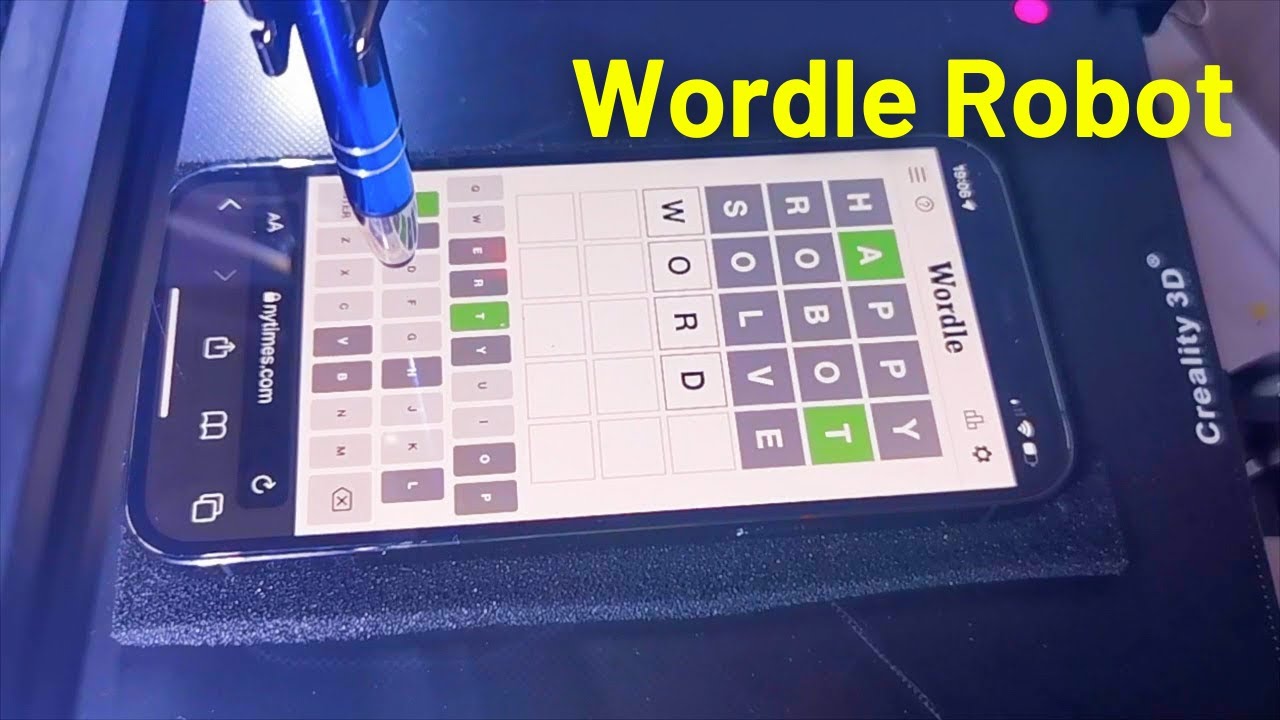

Demostrando que todo reto puede llevar a una solución estilo Rube Goldberg de extremada complejidad y nula practicidad, este simpático señor de Atomic14 ha creado un robot que resuelve el Wordle original directamente en la pantalla del móvil, elgiendo letra a...

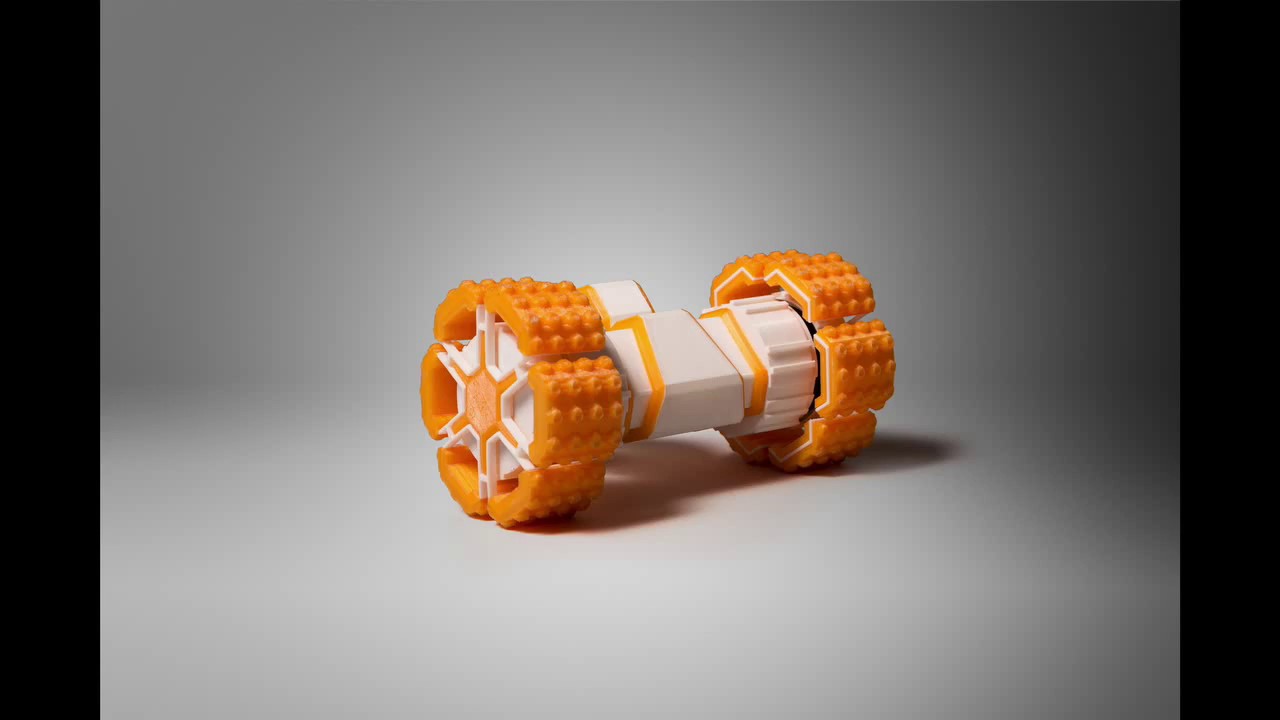

Hyundai compró la mayoría de Boston Dynamics hace tiempo, y el mes pasado presentaron esta curiosa plataforma robótica móvil llamada MobED en el CES. Un invento que deja con la boca abierta por la agilidad y «naturalidad» de sus movimientos. Lo...

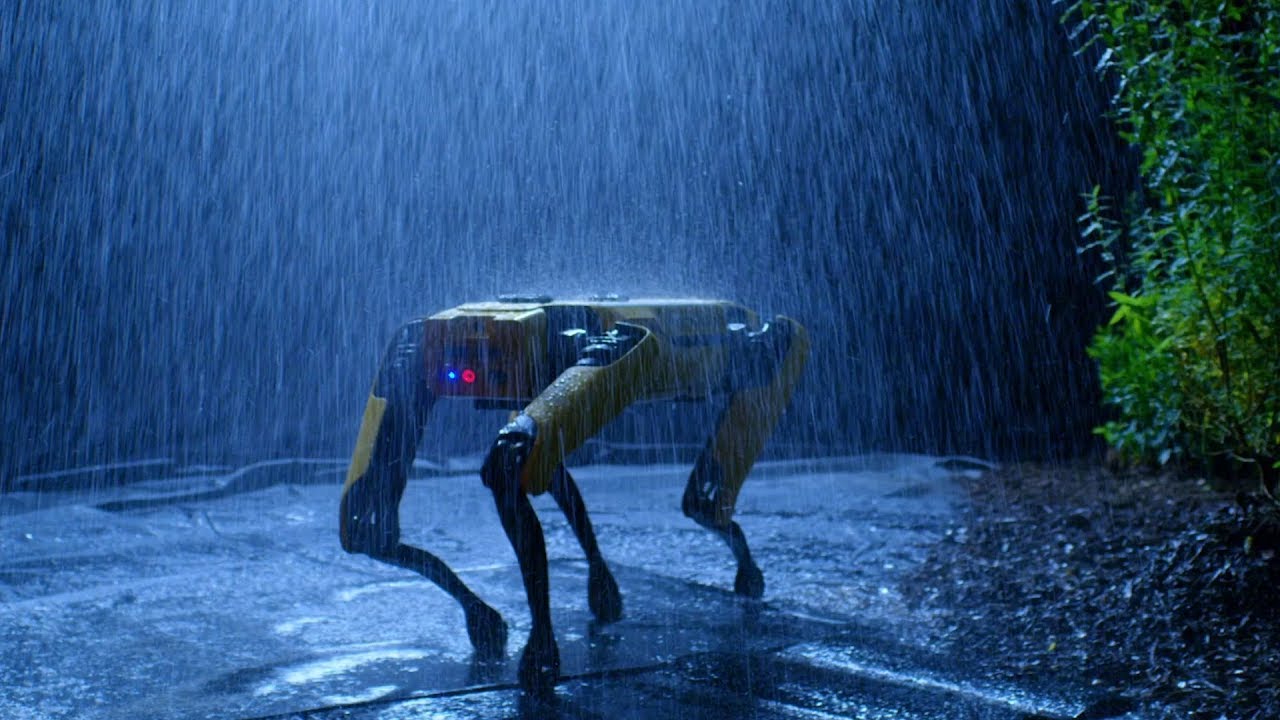

El grado de inquietabilidad de este robot cuadrúpedo llamado Vision 60 portando un arma automática es 11 sobre 10. Lo he encontrado en un artículo titulado Armed Robots for the U.S. Military en el que el CEO de Ghost Robotics explica...

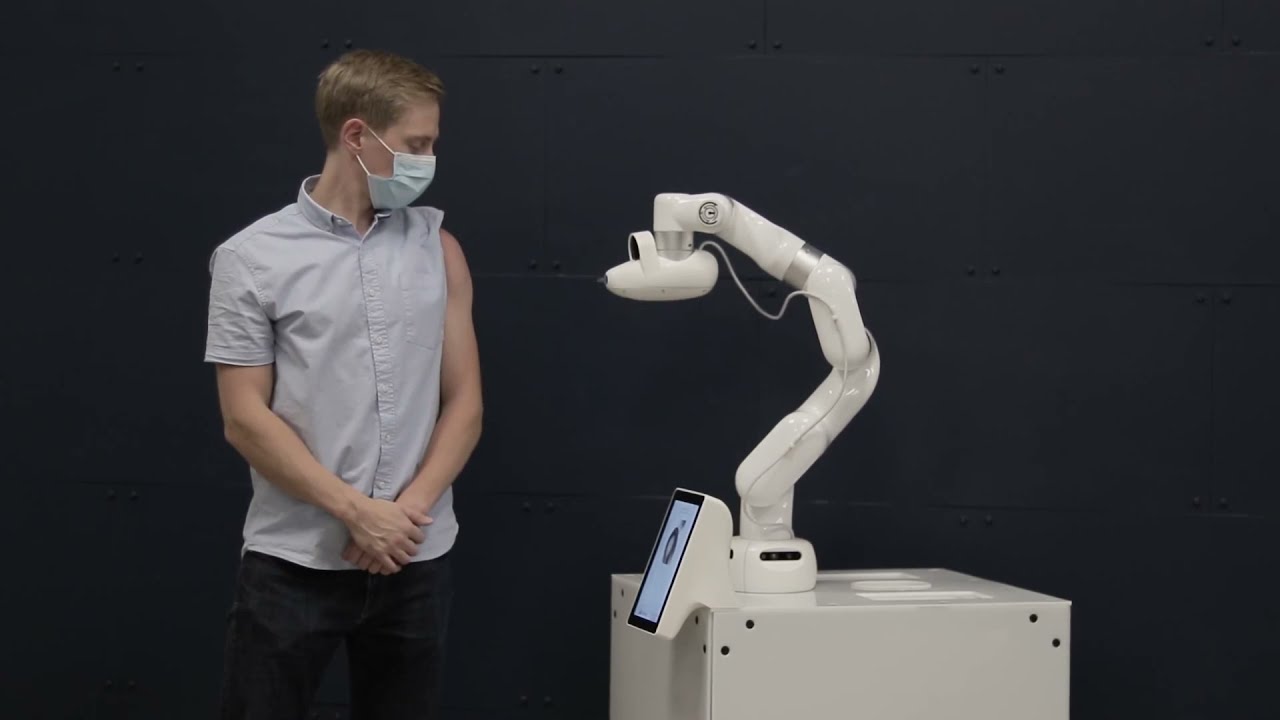

¡El futuro ya está aquí, y se parece a Star Trek! Al menos el Doctor McCoy estaría encantado de ver que ya no siempre pinchamos a la gente con agujas metálicas sino que ya somos capaces de usar algo parecido a...

Breve pero intenso resulta este minivideo de los robots Spot de Boston Dynamics imitando a Mick Jagger y al resto de los Rolling Stones de forma robótica en el mítico videoclip de Start Me Up (1981), que cumple ahora 40 años....

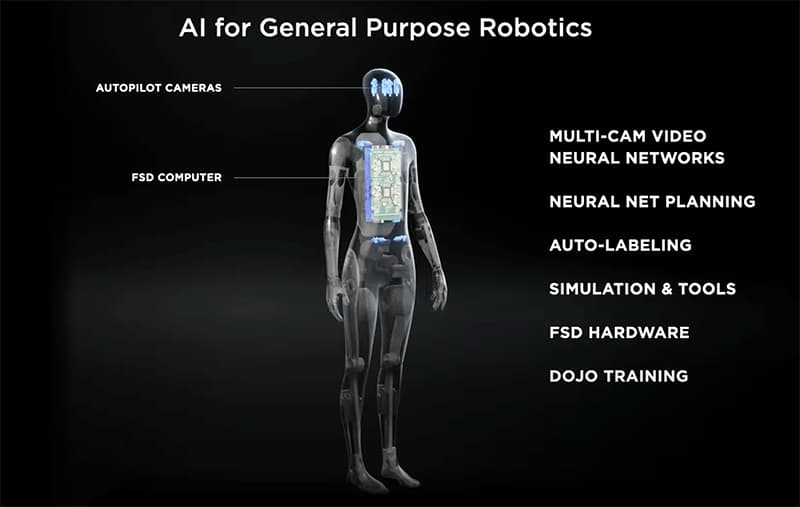

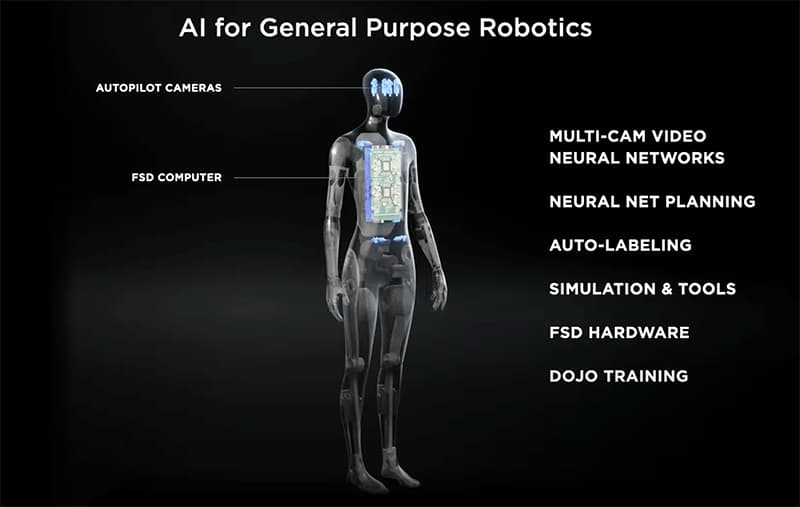

Lex Fridman es un investigador del MIT especializado en inteligencia artificial, robótica y aprendizaje automático que tiene un canal de entrevistas «intensitas» con gente de lo más top del sector. Ayer publicó este vídeo a modo de resumen rápido de las...

Tras publicar el vídeo de los robots Atlas de Boston Dynamics haciendo parkour Fran nos recomendó mirar con detalle el «cómo se hizo», y hay que reconocer que ese making-of es tanto o más inquietante que el propio video de los...

He tenido que ver tres veces este vídeo de los robots Atlas de Boston Dynamics para darlo por válido y que mi cerebro saliera del modo «esto no puede ser real, tiene que ser una animación 3-D». Pero efectivamente: lo que...

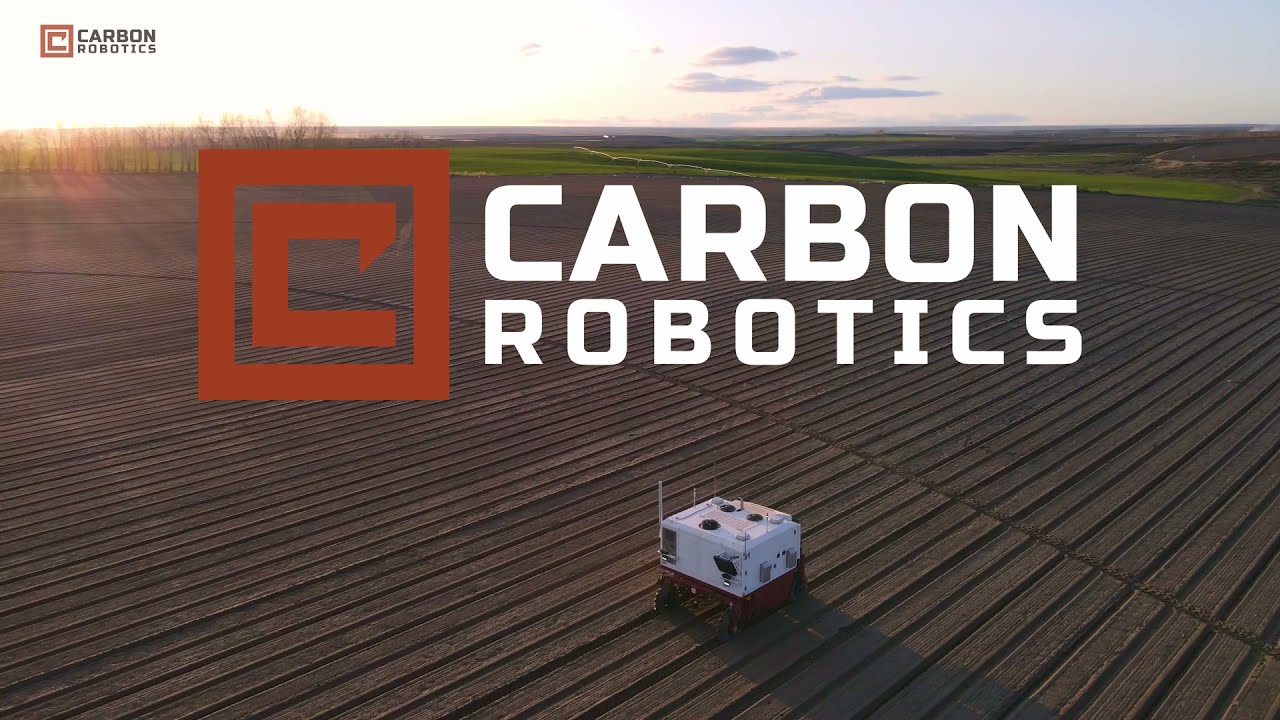

Limpiar malas hierbas (sic.) es un trabajo sucio, pero alguien tiene que escardar la tierra de cultivo para que crezcan las cosechas. Aunque hemos visto alguna vez que hay quien utiliza tractores lanzallamas la solución de Carbon Robotics es un poco...

Este delfín tan adorable es un robot. Un animatrónico mecánico y de silicona creado por Edge Innovations hace unos años con el que han estado haciendo pruebas con el objetivo de llevarlo a parques temáticos. La idea es crear una atracción...

En los laboratorios de investigación y desarrollo de Disney han creado este Groot animatrónico que resulta ser un gran actor a tamaño real con movimientos y gestos ultrarrealistas. Lo mejor del vídeo es que muestra toda la evolución desde el principio,...

Con el ya de por sí chirriante nombre de Flatcat («gato plano») un equipo de dos ingenieros del autodenominado Jetpack Cognition Lab de Berlín (Alemania) está intentando poner a la venta esta especie de mascota robótica difícil de calificar. Por un...

Este robot llamado Stretch es un prototipo creado por Boston Dynamics para el trabajo en almacenes y centros logísticos. Es un brazo articulado montado sobre una base móvil que puede desenvolverse con cierta soltura por «almacenes más o menos organizados» y...

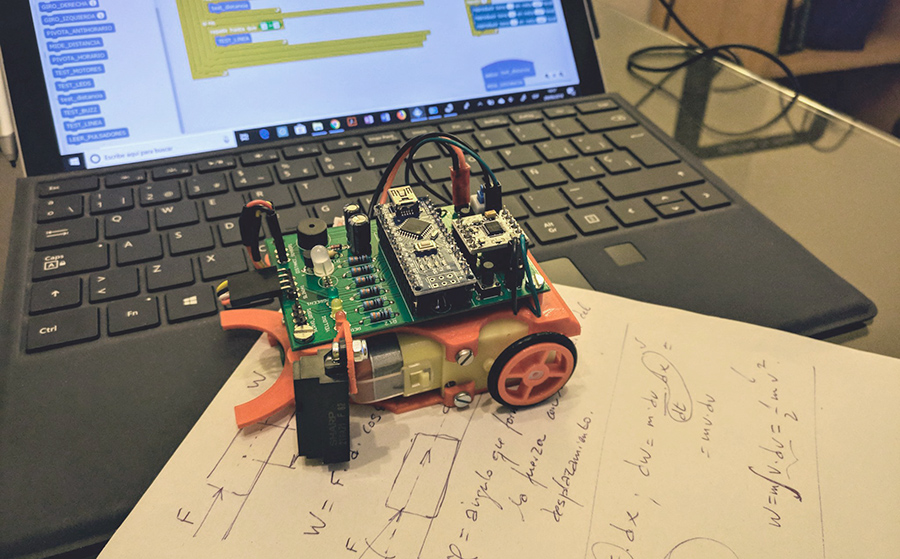

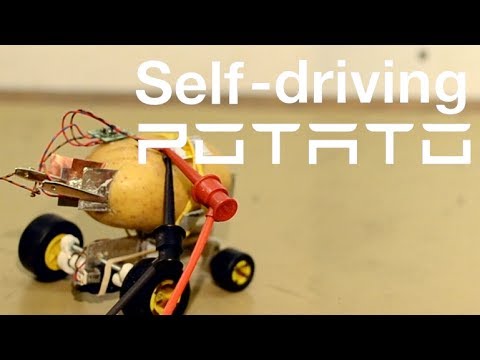

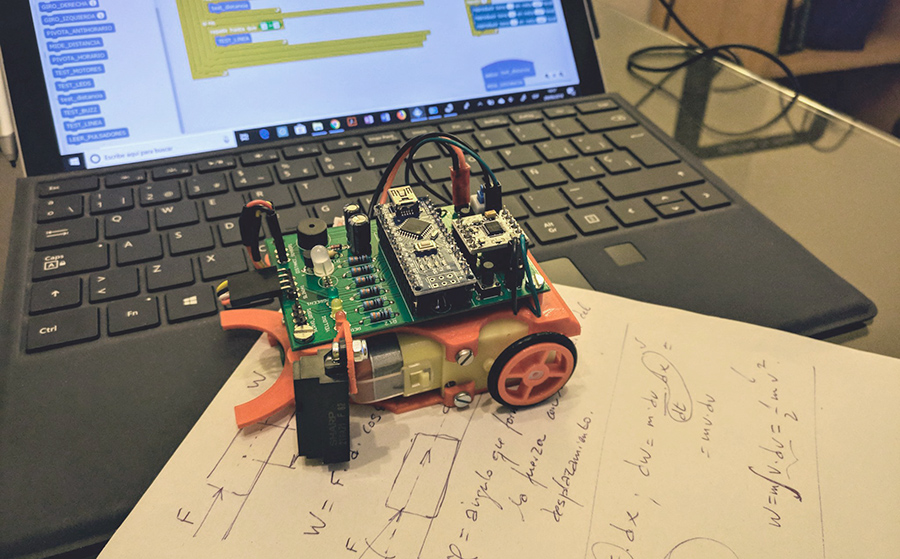

Resulta altamente satisfactorio ver a este pequeñajo robótico moverse por el recorrido de la pista a toda velocidad, sobre todo sabiendo que no hay raíles ni nada parecido, tan solo las líneas pintadas en el suelo y un sensor óptico para...

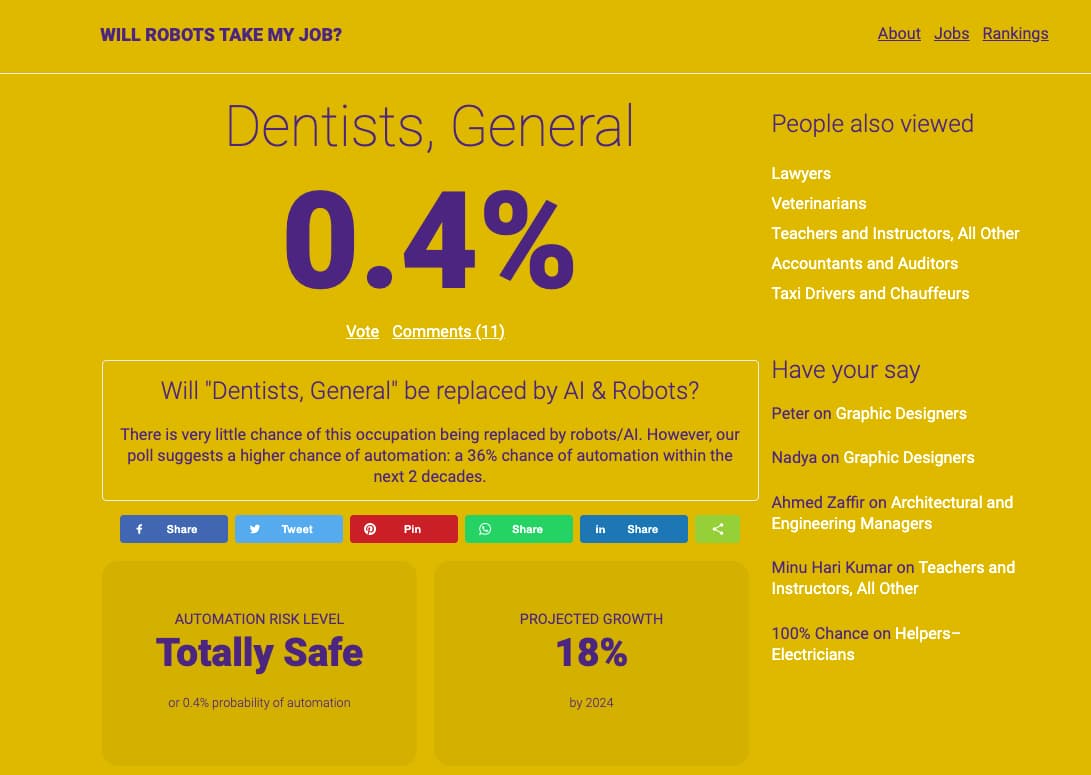

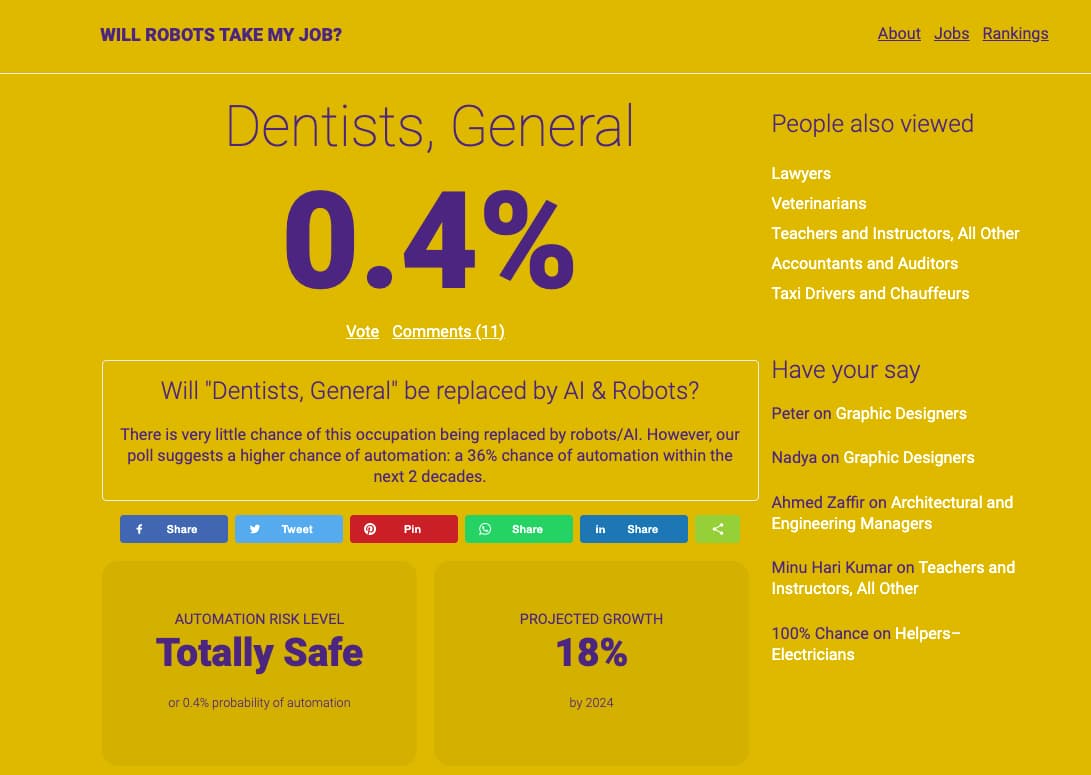

Si quieres un trabajo seguro para el futuro, elige profesiones como dentista o las relacionadas con psicología/psiquiatría. Las profesiones peor pagadas que tienen más riesgo de cara a que sean automatizadas o reemplazadas por robots e inteligencias artificiales están en áreas...

Es un poco distópico que haya que explicar estas cosas, pero a veces es difícil distinguir entre un episodio de Black Mirror y el MundoReal™. En este caso tenemos el humor (¿o no?) de @LenKusov que nos ha dejado unas perlas...

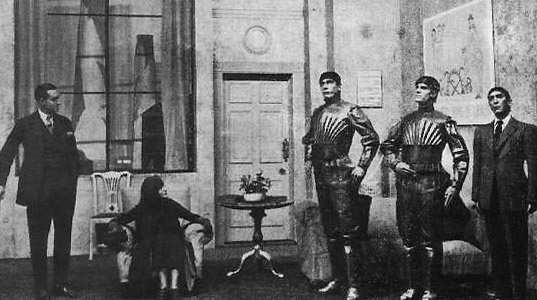

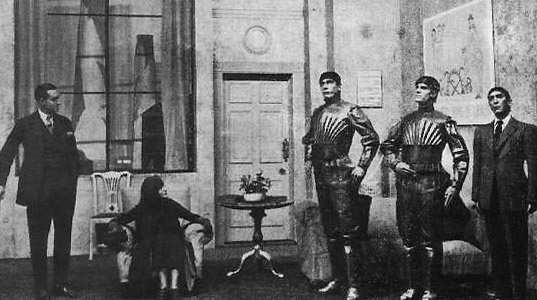

Una representación de R.U.R. Se cumplen estos días cien años de la primera representación de la obra teatral R.U.R. (Rossumovi univerzální roboti), Robots Universales Rossum. Publicada en 1920 en ella se usa por primera vez la palabra robot para referirse a unos...

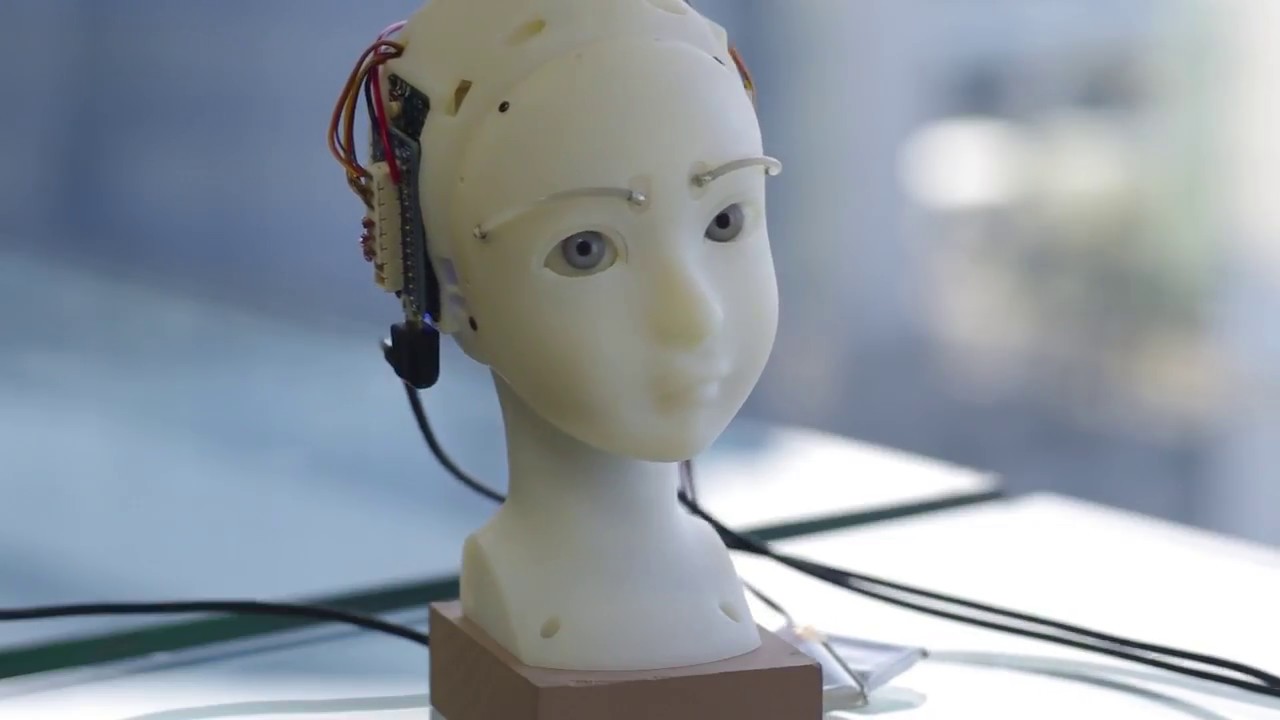

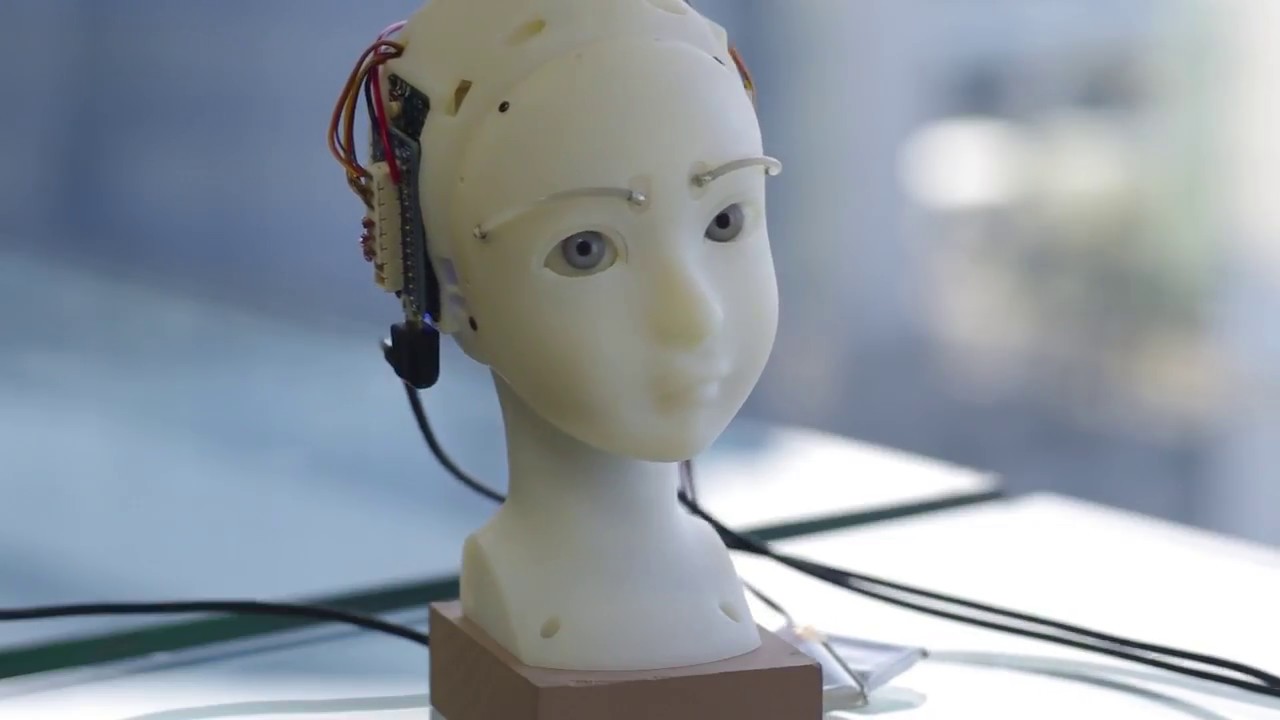

En los laboratorios de Disney Research han fabricado este rostro robótico que va un poco más allá que los meros chismes animatrónicos que se pueden ver en algunas atracciones de feria. Lo que están intentando hacer es crear una mirada convincentemente...

Este robot llamado Model-7 se maneja a distancia y realiza el trabajo de los reponedores en las tiendas de alimentación, colocando botellas y otros envases en las estanterías. Lo que no está muy claro tal y como comentan en el vídeo...

Dominik Jašek y Ondřej Sláma del Instituto de Automatización e Informática de la Universidad Técnica de Brno (República Checa) han construido este curioso e invencible «robot de hockey de aire» que (casi) nunca pierde. Se parece en espíritu a un invento...

Este simpático invento de Johan Link es un Sistema de estabilización PIB sumamente sencillo y elegante. Se trata de una plataforma con tres controladores PID (inciales de proporcional, integral y derivativo) que mantiene una bola de ping‑pong en equilibrio con mucha...

De la mano de Hello Robot llega este modelo de «robot doméstico» llamado Stretch. Se trata de un atípico brazo robótico telescópico que tiene una base con ruedas que le permiten moverse por la casa. De hecho no lo llaman «robot»...

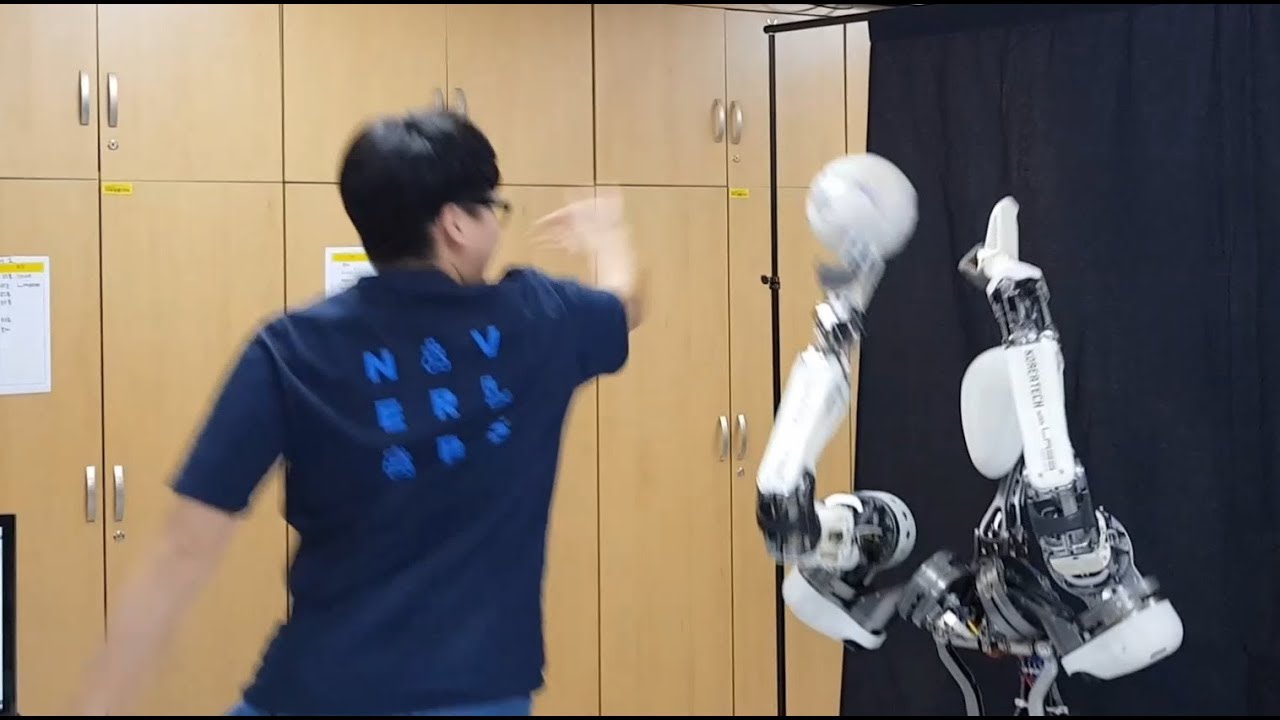

Este curioso robot formato por «medio cuerpo» –básicamente un torso, brazos, cuello y cabeza (decorativa)– se llama LIMS2-AMBIDEX. Un nombre tan extraño como lo que hace: aprender a describir suaves trayectorias parabólicas con objetos. Lanzar una pelota a canasta, vamos. Procede...

Este pequeño y simpático robot se llama Quincy y es un juguete educativo para enseñar a dibujar, escribir y practicar con los números. Tan solo necesita que le pongan un rotulador en las «manos» y una hoja de papel sobre la...

Como en el chiste del meme, este robot que no hace nada es una unidad Spot –de las que hemos hablado por aquí más de una vez– diseñada «un poco para todo». En este caso pasea por el parque Bishan-Ang Mo...

La Octo-Bouncer (que podríamos traducir como Octo-botadora) es la última encarnación que han publicado en Electron Dust sobre su máquina para hacer equilibrios con una pelota de ping-pong. En el canal hay cinco años de vídeos mostrando la evolución del invento....

Matt Denton ha construido este hexápodo gigante llamado Mantis que camina de verdad, lento pero seguro, y ha conseguido un Récord Guinness como el más grande de su categoría («hexápodos en los que se puede montar gente», que estos de Guinness...

Cada vez son más pequeños y resistentes. Imagínalos en enjambres. Este pequeño insecto robótico DEAnsect es un invento de la EPFL. Es tan pequeño y «blandito» que sobrevive sin problema a los golpes que recibe como un matamoscas. Normalmente puede moverse...

Este robot llamado NimbRo-OP2 de la Universidad de Bonn que han presentado en un trabajo publicado en el Journal of Humanoid Robotics (IJHR) camina de un lado para otro sin problemas a pesar de que lo empujen e intenten desestabilizarlo. Esto...

Lo curioso de este curioso robot llamado Brazo Giacometti con Cuerpo de Globos es que es inflable y está construido con 20 globos de helio unidos por juntas y una especie de músculos, de modo que funciona un poco como los...

He de decir como entendidillo del tema del speedcubing que esta demostración impresiona. Hasta ahora habíamos visto robots –o más bien, mecanismos variopintos– capaces de resolver el cubo en segundos, e incluso en unas décimas de segundo. O cubos que se...

Digit v2 es la segunda versión del robot semihumanoide –a falta de un término mejor– de Agility Robotics. La principal novedad respecto al Digit-I es que los pies tienen un grado más de libertad de movimientos para poder resistir fuerzas laterales....

Este pequeño robot llamado Leonardo (LEgs ONboARD drOne) es un modelo bípedo que utiliza un método muy curioso para mantener el equilibrio: dos hélices propulsoras lo empujan «hacia arriba» de modo que sincronizándolas adecuadamente con sus movimientos naturales proporcionan la compensación...

Estos días Boston Dynamics ha dado a conocer los últimos avances en Spot, el «robot ágil para todo tipo de aplicaciones» y Atlas, el «robot humanoide». Los vídeos promocionales son estupendos aunque no hay que olvidar que no dejan de ser...

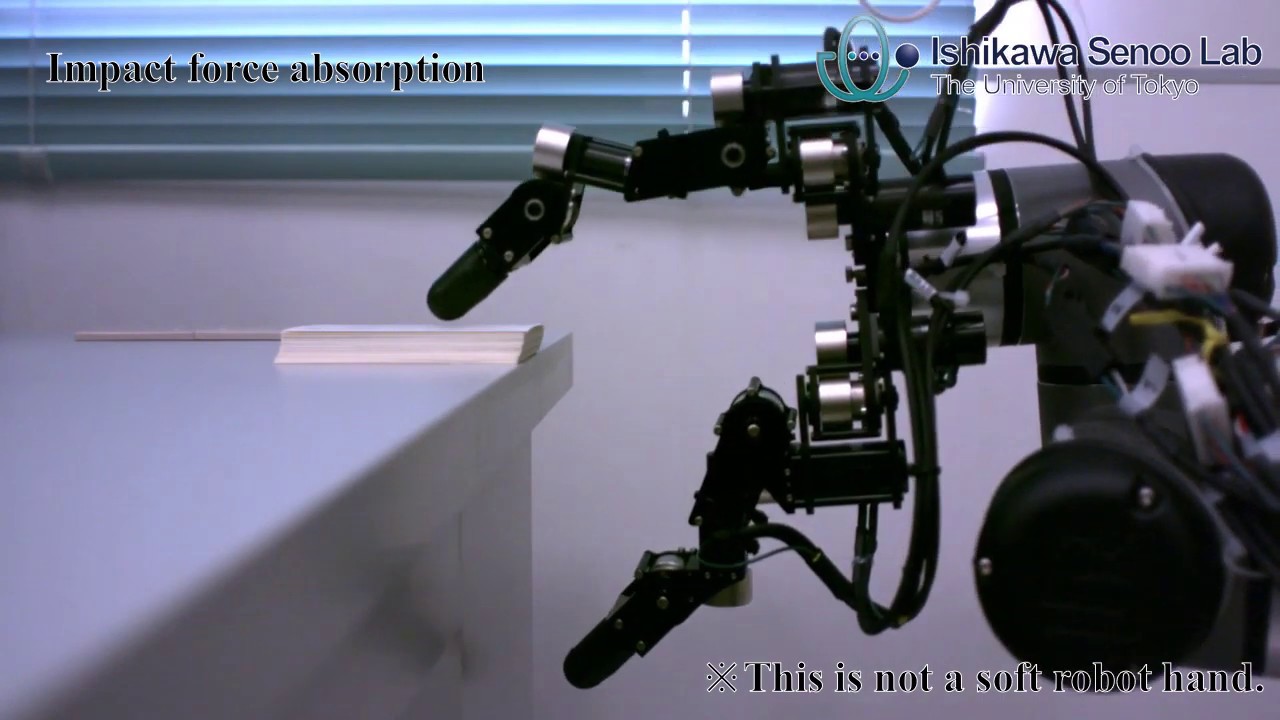

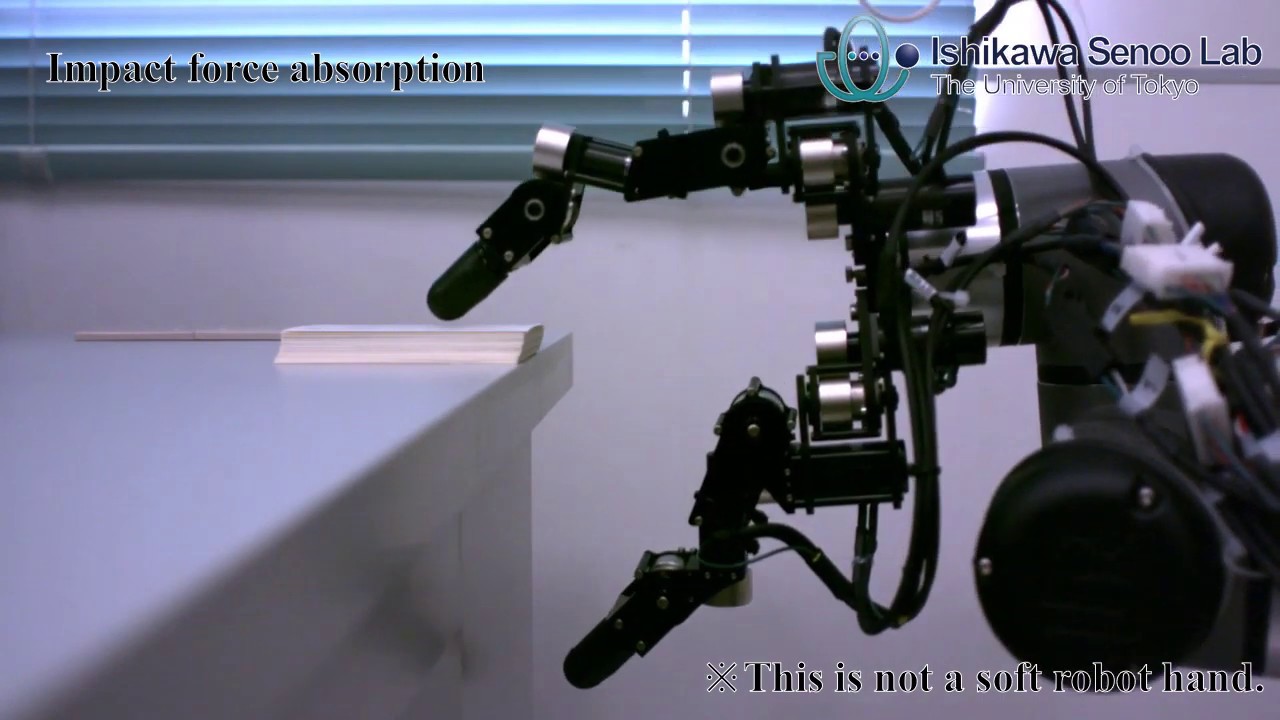

Este robot que parece entrenado para repartir naipes en una mesa de casino ha sido desarrollado en los laboratorios Ishikawa Sanoo de la Universidad de Tokio. El vídeo está a velocidad normal, lo que quiere decir que la mano robótica es...

Somatic está desarrollando este robot comercial al que básicamente se deja solo en un aseo público y lo limpia de arriba a abajo. Va equipado con visión artificial, escobilla, chorros de agua y vapor y también aspiradora. Y no le hace...

Esta cola robótica se llama Arque y es un invento de unos investigadores de la Universidad de Keio. Consiste en una auténtica cola estilo Godzilla con movimientos bastante naturales que se une al cuerpo con una especie de refajo. A simple...

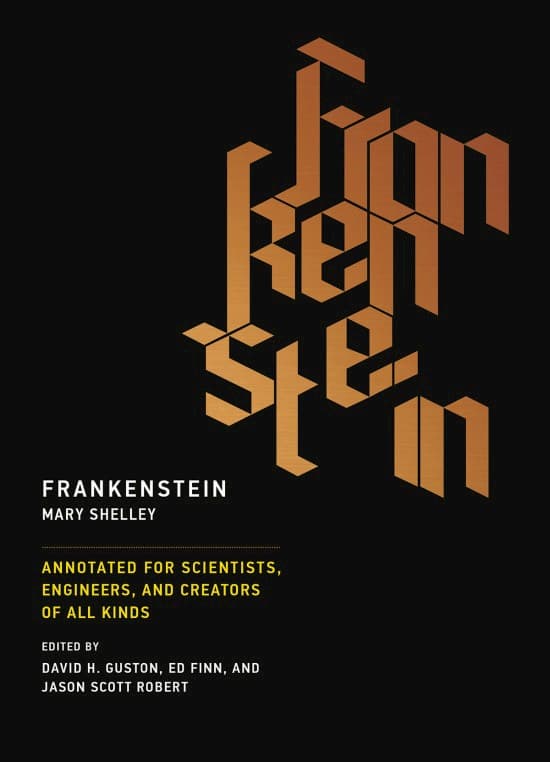

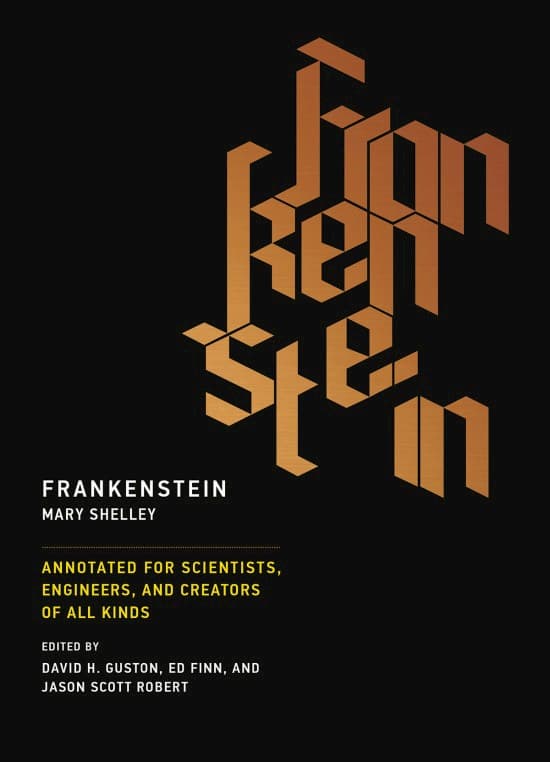

Frankenbook, editado por PubPub es la versión web, libre y completa, de Frankenstein: Annotated for Scientists, Engineers, and Creators of All Kinds editado por MIT Press, un libro de Guston, Finn, Robert y otros autores basado en la novela de Mary...

Después de llegar a la Estación Espacial Internacional a bordo de la cápsula de carga Cygnus 11 uno de los Astrobee ya vuela libremente por el interior del segmento estadounidense de la Estación. Los Astrobee son la generación más reciente y...

La gente del canal de humor Corridor tiene este divertidísimo vídeo sobre los robots de «Bosstown Dynamics» y lo que todos nos imaginamos que va a acabar sucediendo cuando se rebelen contra sus creadores. Porque esos entrenamientos indignos propios de esclavos...

Amazon ha aprovechado la conferencia Re:Mars 2019 para mostrar su nuevo dron para el envío y de paquetes y para explicar las líneas en las que están trabajando. El objetivo son drones eléctricos capaces de transportar paquetes de hasta 2,2 kg...

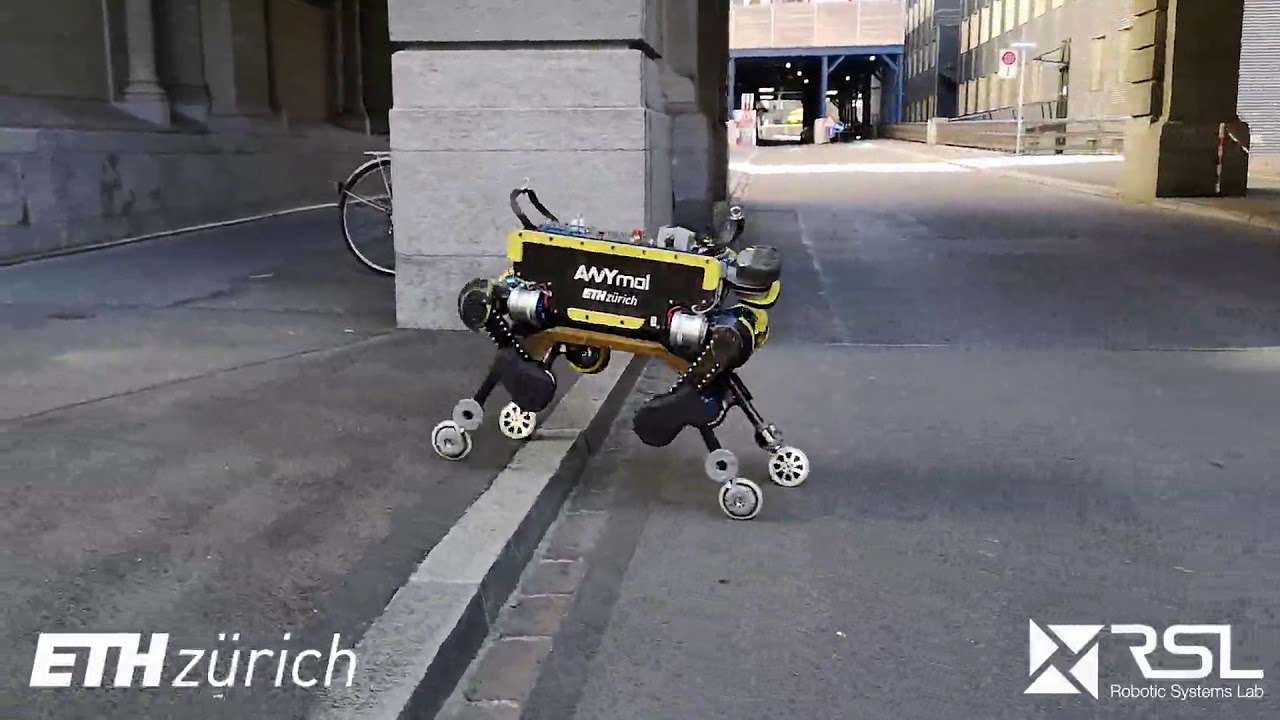

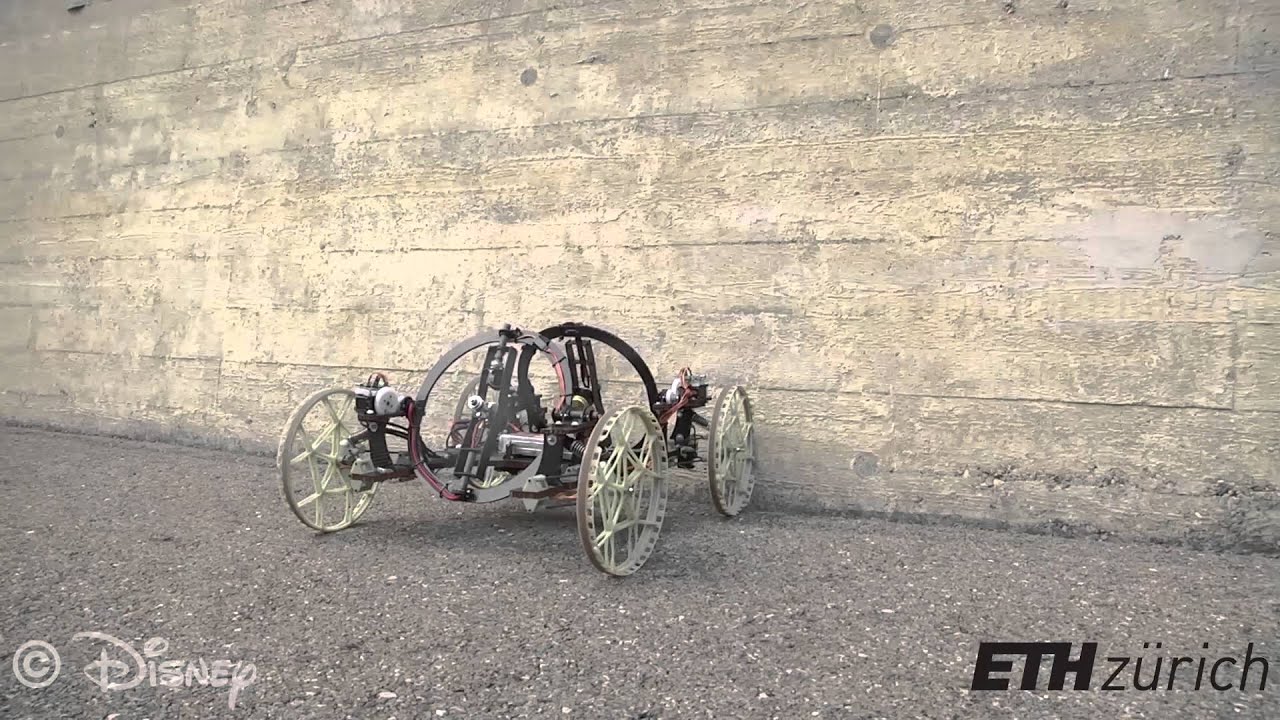

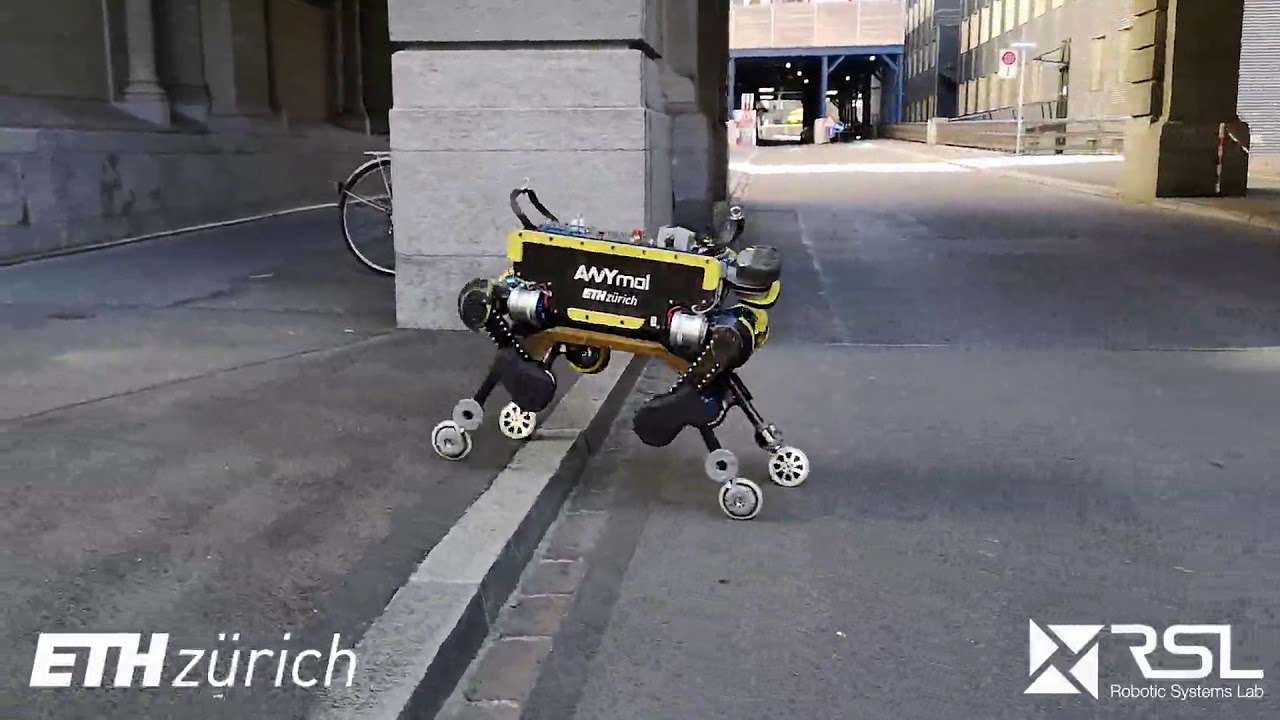

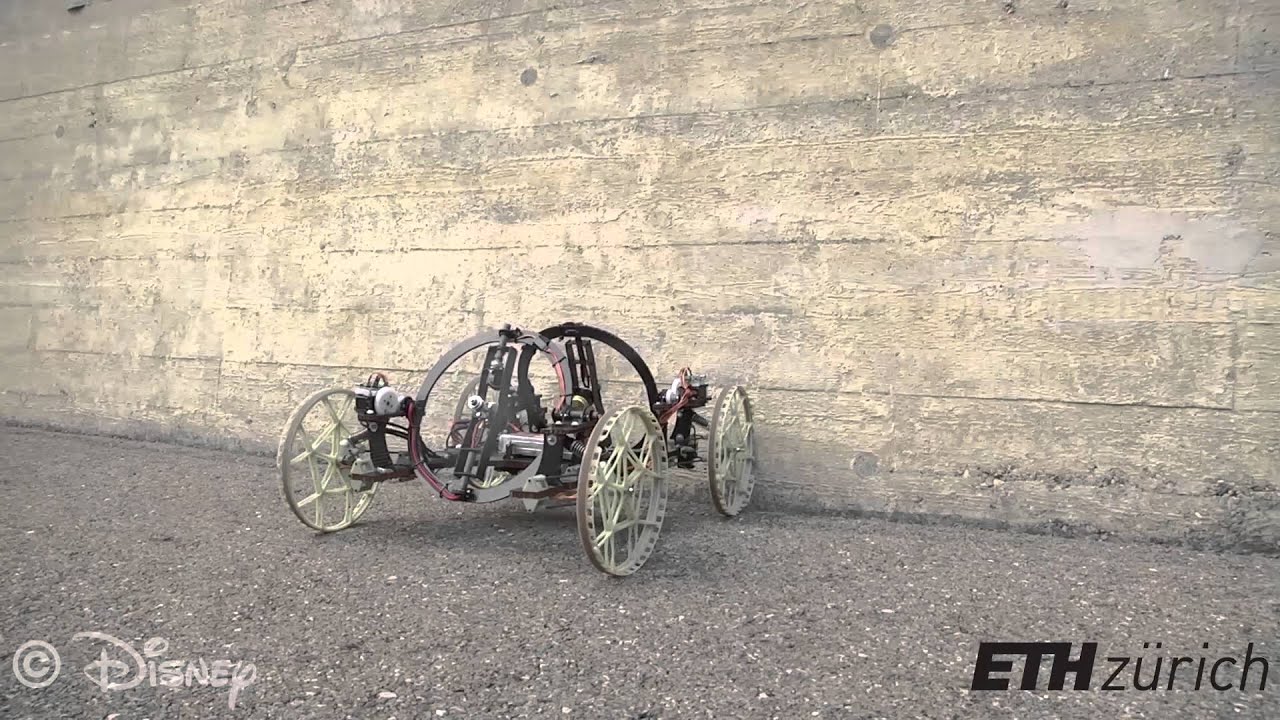

Este robot llamado ANYmal desarrollado en el ETH de Zurich tiene una capacidad de movimientos interesantes. Por un lado patina sobre sus cuatro ruedas con bastante habilidad, y por otro es capaz de «caminar» dejando fijas las ruedas, con lo cual...

Desde la universidad de Berkeley nos llega un vídeo de la nueva versión de SALTO, el pequeño robot cuya característica más llamativa es que se mueve a saltos, con una sola pierna móvil. De ese modo es capaz de llegar a...

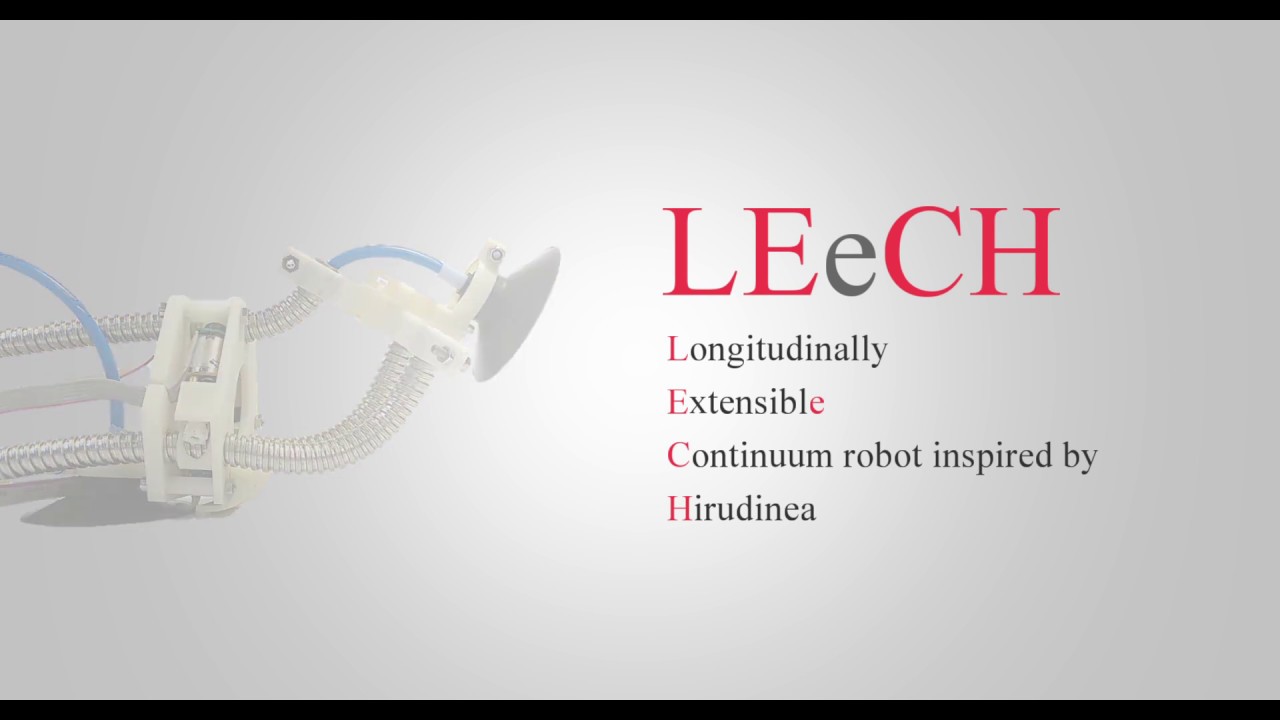

En la Universidad Tecnológlica Toyohashi han desarrollado este robot de desafortunado nombre: Leech, literalmente: sanguijuela. En realidad se escribe LEeCH y son las siglas de Longitudinally Extensible Continuum robot inspired by Hirudinea, lo cual de una idea de lo «forzado» del...

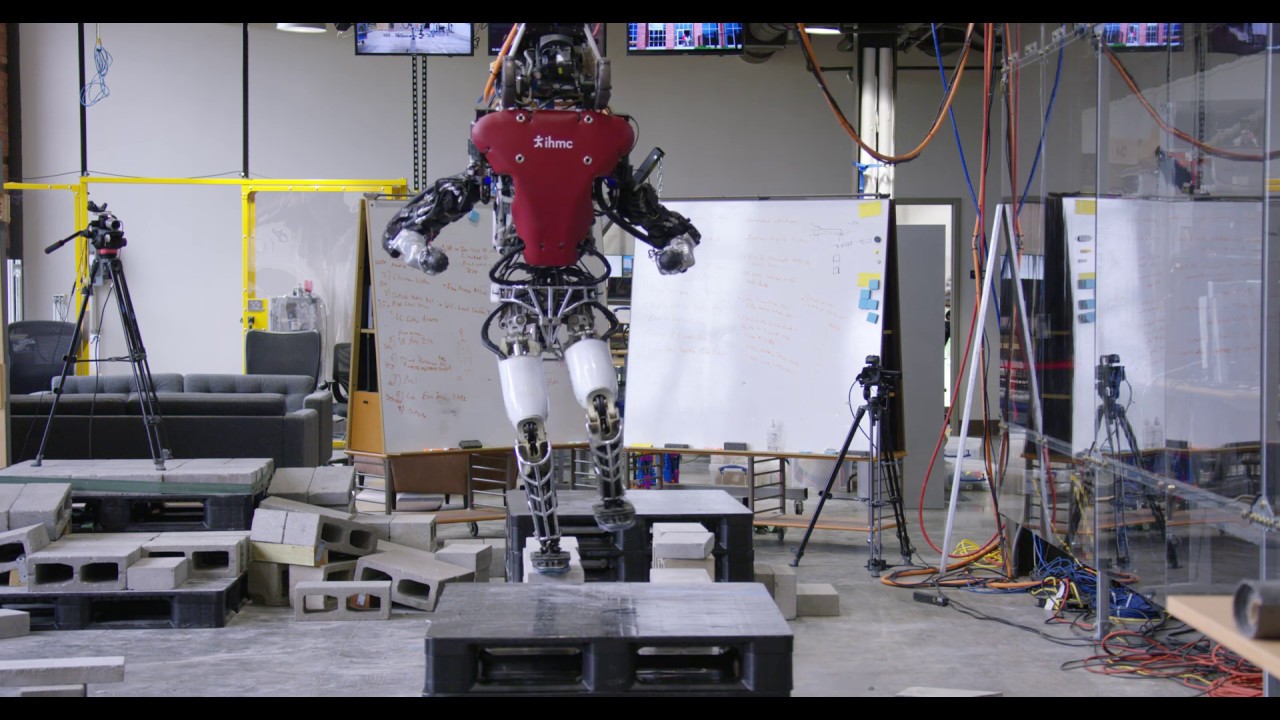

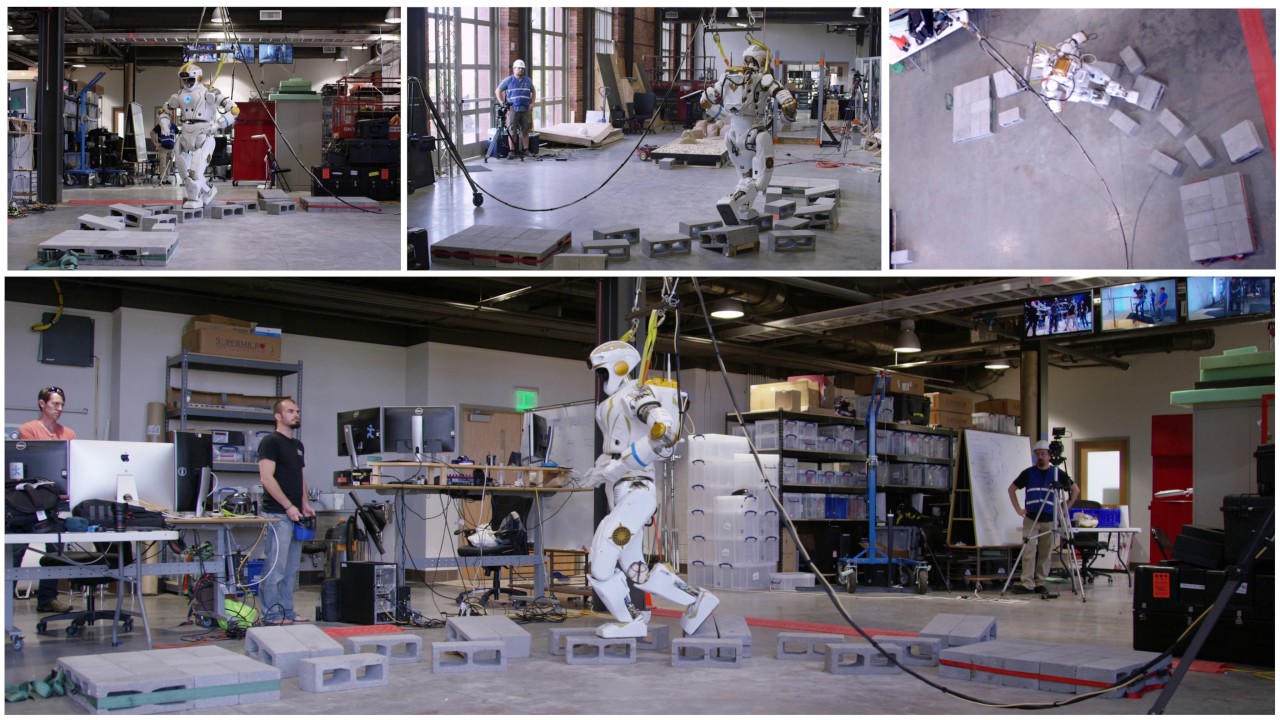

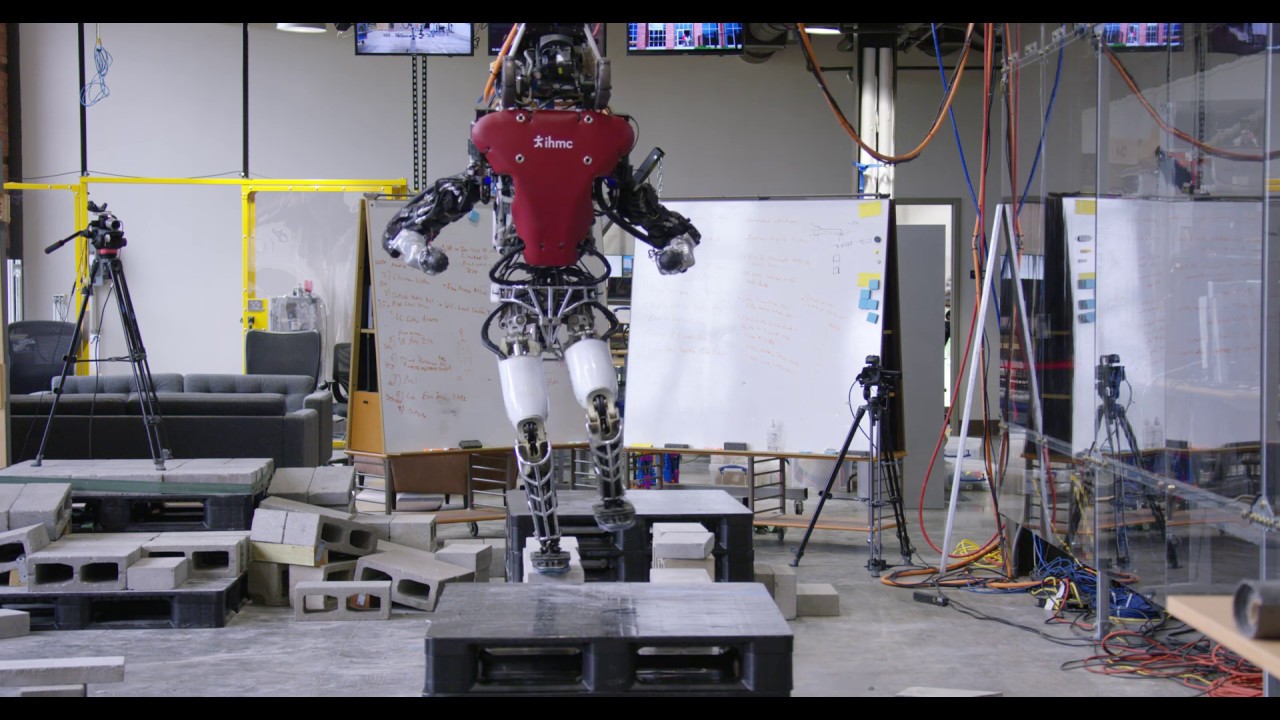

En este vídeo de IHMC Robots podemos ver a al robot Atlas en el que trabajan junto con Boston Dynamics atravesando estrechos obstáculos en perfecto equilibrio para llegar de una plataforma A a una plataforma B. La cosa tiene mérito: lo...

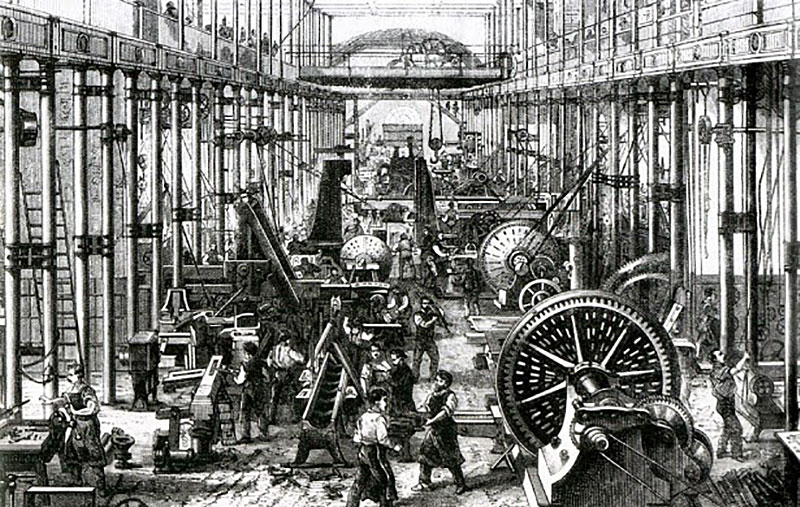

La cuarta revolución industrial ha empezado. Robots, algoritmos, inteligencia artificial, internet de las cosas, coches autónomos… Las máquinas están sustituyendo muchos empleos. La clase media está en peligro. El futuro de los jóvenes está amenazado. ¿Estamos a tiempo de hacer algo?–...

En esta noticia de la CBS se muestran algunos de los avances en el puerto de Los Ángeles y Long Beach con grandes tráilers que conducen solos por la zona de carga, transportando los contenedores que depositan en ellos grúas automáticas....

Este robot llamado RoCycle que han desarrollado entre el CSAIL del MIT y la Universidad de Yale resuelve un problema que para los humanos supone bastante tiempo y algo de habilidad: separar los materiales de reciclaje según los materiales de que...

Una decena de robots SpotPower de Boston Dynamics son capaces de remolcar este camión sin mayores problemas, cual cánidos de trineo. No sabemos si el camión va lleno o vacío, pero sí que lleva un par de conductores «por si acaso»....

Este robot de la Universidad de Berkeley se llama Blue y es básicamente un «palo con dos brazos». Lo interesante es que esos brazos son muy diestros y se entrenan mediante inteligencia artificial. Esto hace que Blue sea capaz de realizar...

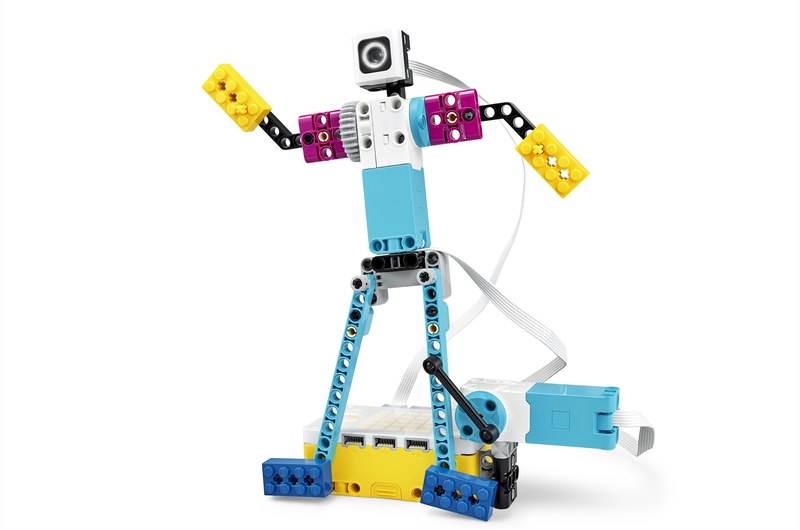

Bajo el nombre de Lego Education Spike Prime Set el fabricante de juegos de piezas de construcción va a comercializar un kit educativo consistente en robots que se arman con piezas y que se pueden controlar programando en Scratch, el popular...

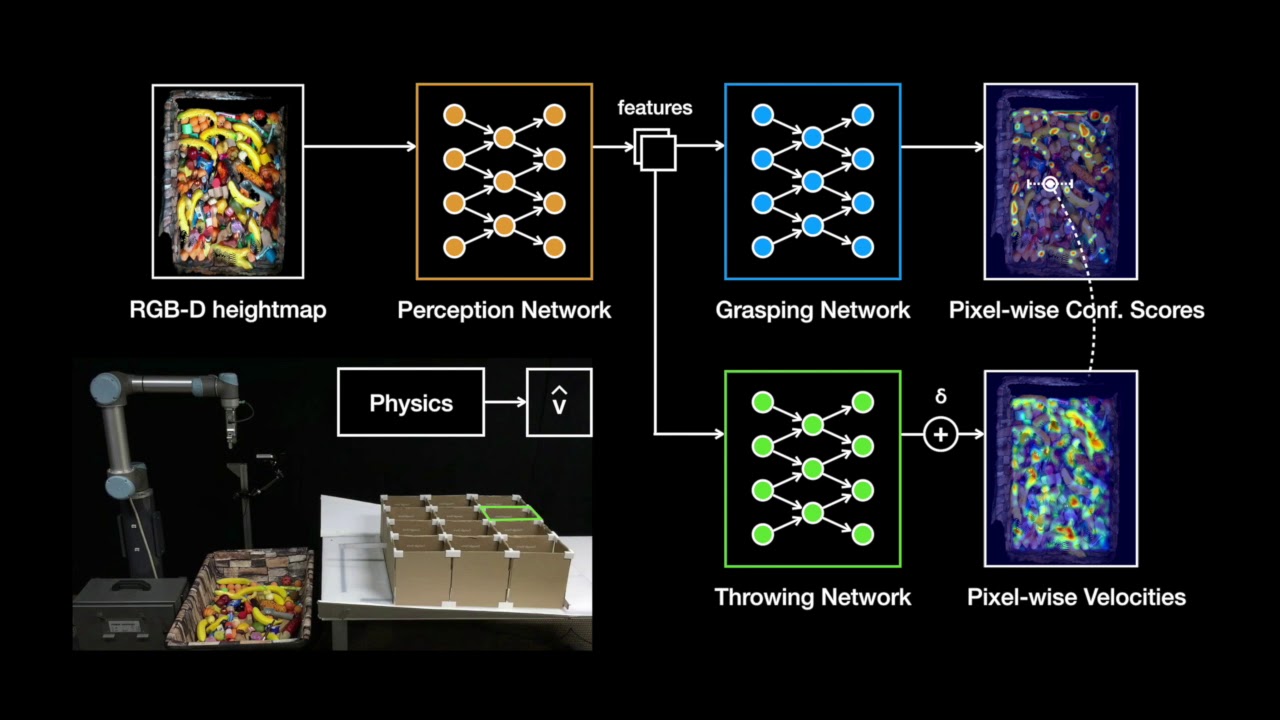

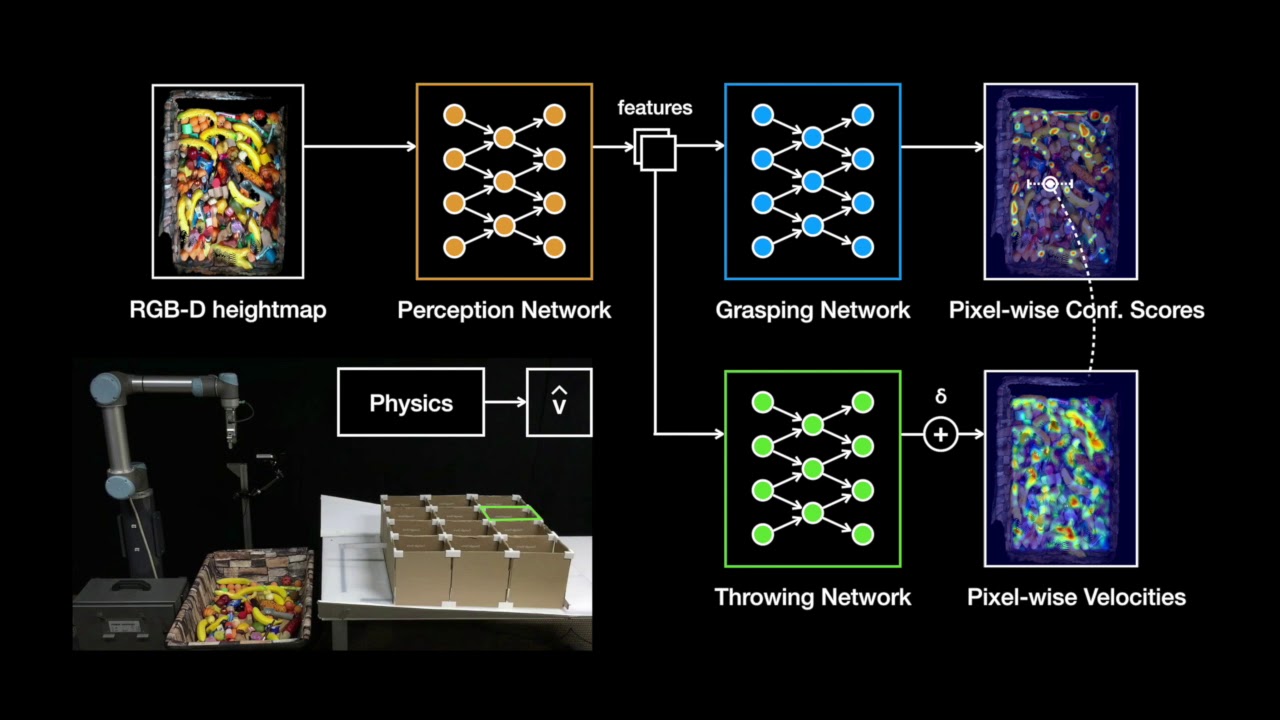

El TossingBot de la Universidad de Princeton es un robot capaz de «aprender a lanzar objetos arbitrarios», lo cual es otra forma de ganar velocidad y ser más versátil. En su entrenamiento se utilizan piezas de colores y cajas de plástico...

Este perrete tan adorable pero a la vez un poco inquietante se llama Tombot y es un proyecto que está actualmente triunfando en Kickstarter. Su creador es Thomas Stevens y su objetivo no es ser un mero juguete sino un animal...

¡Ahora soy libre cual pájaro!– David Neevel Este hacker llamado David ha construido un aparatejo genial digno de los inventos locos de Simone, Colin o del mismísimo Profesor Franz de Copenhague. Es un sistema robótico llamado Operador Telefónico que puede tocar...

La hacker Alex Glow enseñó durante la 2018 Hackaday Superconference una simpática lechuza que se mueve con dos servos y tiene una especie de cardán en su estructura para mantener el equilibrio. Además de ser preciosa y de simpáticos movimientos tiene...

Bastante impresionante: Los animatrónicos A1000 son la nueva versión de los A100 que Disney empezó a utilizar en la década de los 80. Se trata de un «método estándar» para la fabricación de figuras robóticas humanoides, que incluyen funciones eléctricas de...

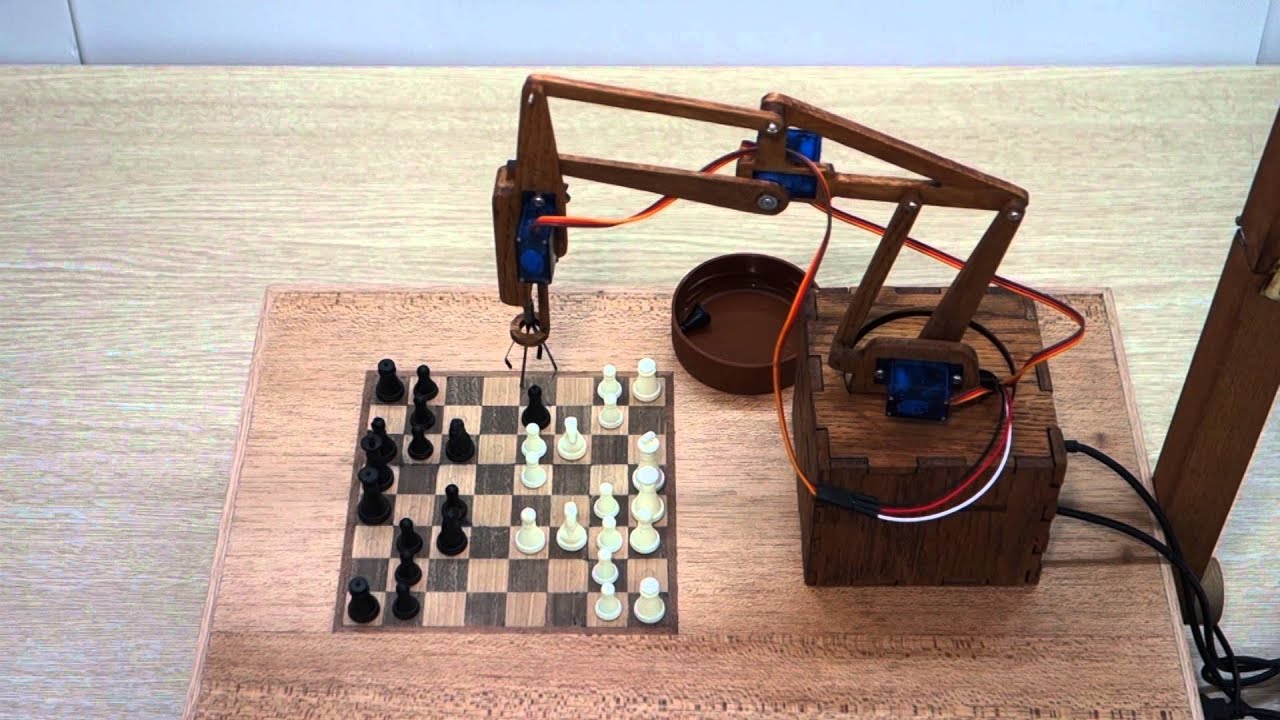

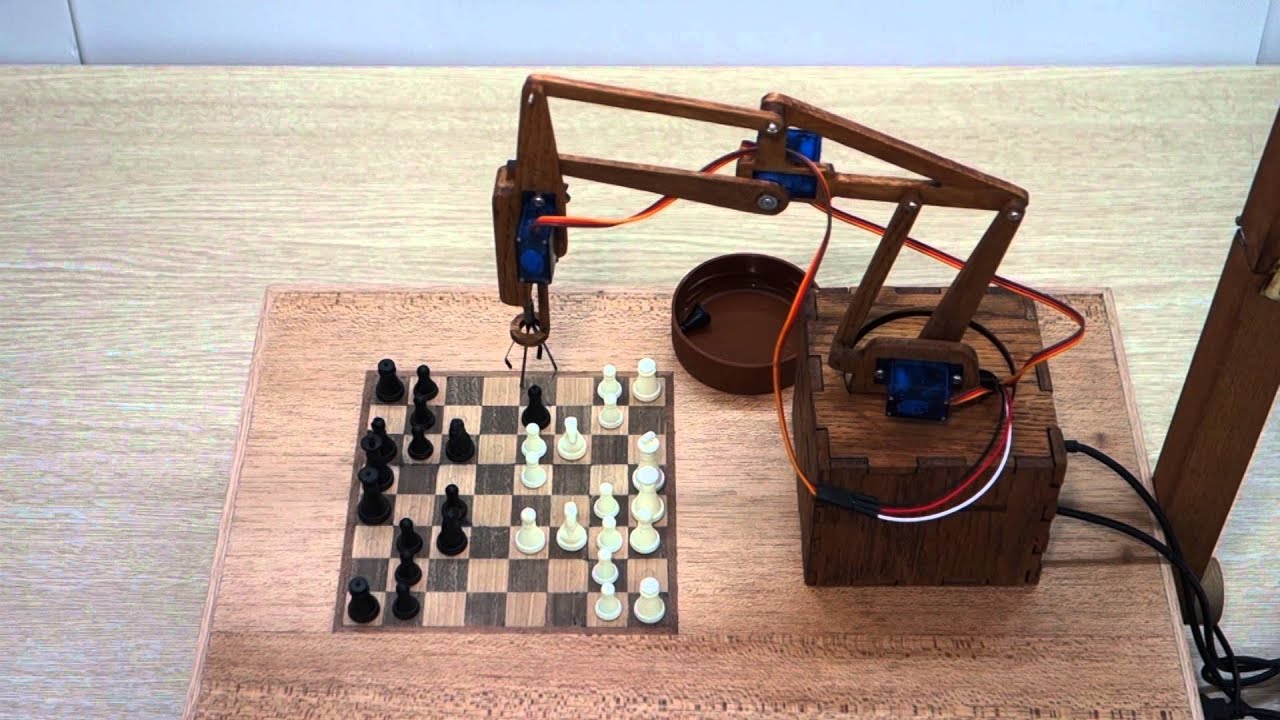

En DIYProjects muestran este robot de madera llamado ChessBot, un tanto tosco pero funcional, capaz de jugar al ajedrez con ayuda de un smartphone. Lo mejor obviamente es que utiliza un tablero y piezas de verdad, no es una mera inteligencia...

He aquí una mano biónica de Festo, el fabricante al que conocemos por sus robots voladores, pingüinos y pájaros, mantarrayas voladoras brazos robóticos y otros artilugios. Es básicamente un brazo en el que la mano tiene unos mecanismos ingeniosos neumáticos que...

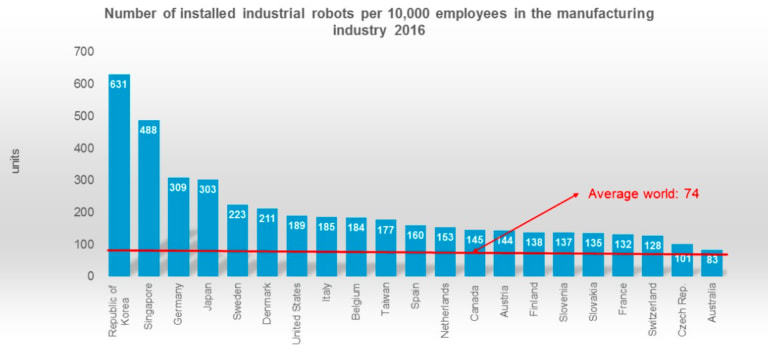

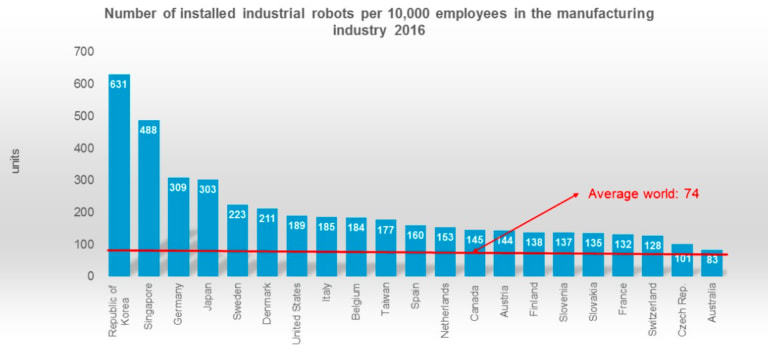

Según The Robot Report esta es la clasificación mundial de los países más automatizados con robots en fábricas del mundo. Y aunque España ocupa un muy digno puesto #11, por encima de Canadá, Francia, Finlandia o Australia, en realidad hemos descendido...

En esta pieza de tres minutos se pueden ver algunos de los últimos robots que están desarrollando en la Universidad de Harvard, criaturas realmente curiosas y de todo pelaje biomecánico. Alummos y profesores se los enseñan al mismísimo Bill Gates, quien...

Este robot creado por Alberto Rodriguez y su equipo, del MCube Lab del MIT es capaz de jugar al Jenga, ese juego en el que hay que ir retirando una por una piezas de una frágil torre madera. Lo hace creando...

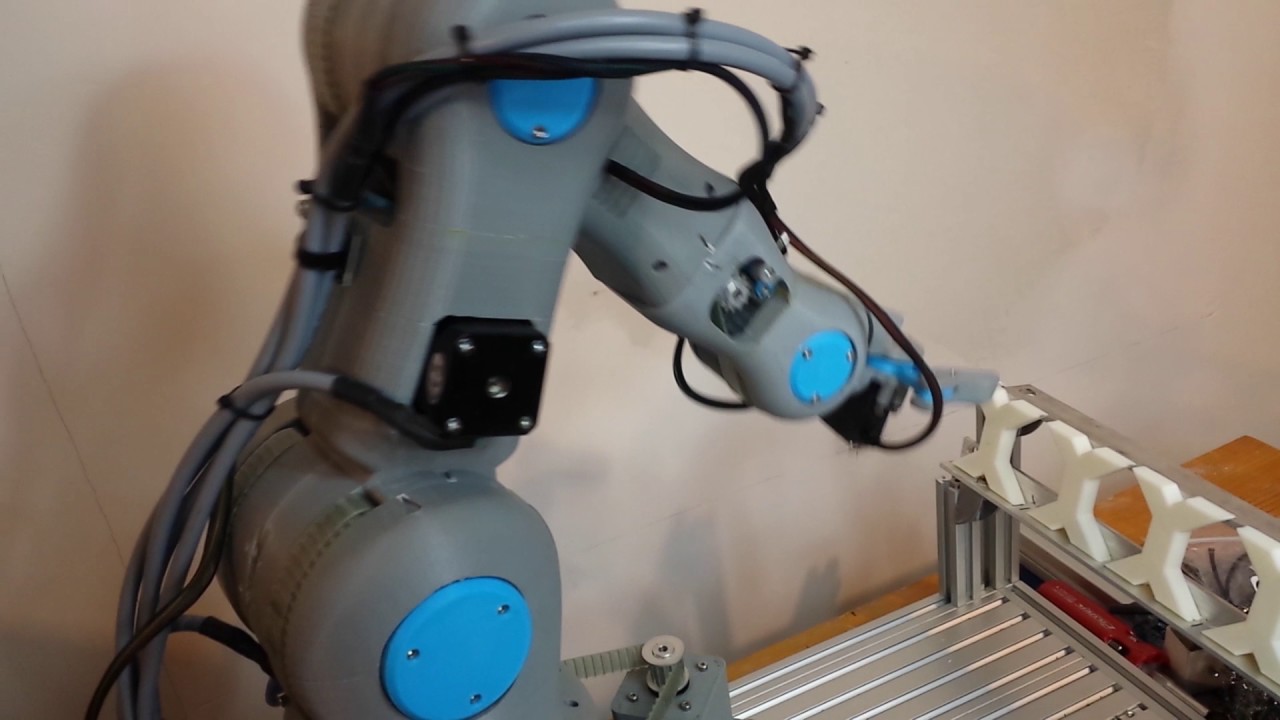

Este robot de Aubo Robotics es uno de los modelos diseñados por la compañía para «trabajar de cerca junto con humanos», en principio sin que haga falta equipamiento de seguridad (aunque hay que hacer un estudio de los riesgos antes, por...

En The Atlantic han contado en un vídeo la historia de Peter Kokis, que construye «transformers mecánicos» con material reciclado. Más que robots podría decirse que son trajes robóticos, bastante grandes, de pesadas y amenazadoras formas, exoesqueletos que recuerdan a «robots...

Este robot desarrollado por la Universidad Zhejiang (China) es un cuadrúpedo llamado Jueying que hace el tipo de cosas que hemos visto en el SpotMini de Boston Dynamics en los últimos tiempos: camina, corre y sube y baja escaleras. Bastante sólidamente,...

Los equipos de ETH Zürich y Disney Research crearon hace unos años este coche-robot que camina por las paredes al que llamaron VertiGo. Es una especie de coche a radiocontrol muy sencillo y ligero, que se mueve utilizando un par de...

El futuro era esto: un robot de limpieza parecido a las máquinas de limpieza actuales pero que funciona de forma completamente autónoma. Se llama Auto‑C y es un invento de Walmart, la popular cadena de grandes almacenes y supermercados. Entre otras...

El lanzamiento de botellas (bottle flipping) tiene mucho de habilidad pero también de ciencia (véase la receta perfecta en La física del reto de la botella de agua, en La ciencia de la mula Francis. Quizá es por eso por lo...

Este dron submarino desarrollado por la Universidad de Queensland (Australia) con la colaboración de Google y la Great Barrier Reef Foundation se llama RangerBot y es capaz de pasar 8 horas sumergido bajo las aguas del mar explorando de los corales...

La primera sería utilizar esta robot aspirador de Lego obra de The King of Random, que tiene la peculiaridad de estar fabricado a su vez una gran caja de Lego «modificada» y sirve para recoger las piezas de construcción que estén...

Este vídeo que parece llegado del futuro es de un almacén propiedad de la empresa textil Uniqlo (parte de de Fast Retailing) y está situado en Tokio (Japón). Antes era un almacén más o menos convencional, pero según cuentan en Quartz,...

Spot, el perro robot de Boston Dynamics, ha pasado ya por varias encarnaciones con y sin cabeza, aunque ahora en vez de cabeza tiene un brazo terminado en una mano que tampoco deja de parecer en ciertos momentos una cabeza al...

Aunque es un poco lento (los vídeos están a «cámara rápida») lo importante del Mochibot es el concepto: un robot con aspecto de bola que variando la longitud de sus patas puede moverse como una ameba. Tal y como cuentan en...

Hay algo intrigante y encantador en ver a muñecos de palo ejecutando movimientos físicos extremadamente complicados y realistas. Una forma de conseguirlo es mediante motores gráficos físicos y captura de datos con sensores, como se hace en cine. Pero ahora dos...

A quienes no sean muy de fútbol, baloncesto o Fórmula 1 quizá les interese más la Liga Nacional de Robótica que en breve comienza la nueva temporada – y con esta 2018-2019 ya van 11. Es una liga con clubes, fichajes...

El robot HRP-50 del Humanoid Research Group japonés se ve bastante hábil para las tareas estilo Bricomanía. Con esa soltura podría calificarse de un auténtico avance hacia el santro grial del bricolaje: el montaje de los muebles de Ikea por un...

Who’s to blame when a machine botches your surgery? en Quartz es un buen artículo que explora las connotaciones éticas y legales de la «responsabilidad» de las inteligencias artificiales aplicadas a la medicina. Si un robot realiza una cirugía y algo...

Bajo el curioso nombre de Telexistencia y teleoperación de robots humanoides que caminan se ha publicado un trabajo que utiliza al pequeño y un poco inquietante robot iCub italiano –ese que mantenía el equilibrio por sí mismo, como Asimo– para mostar...

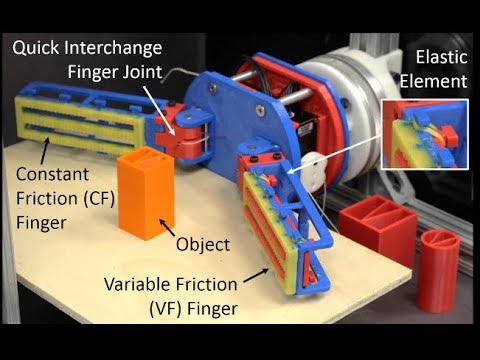

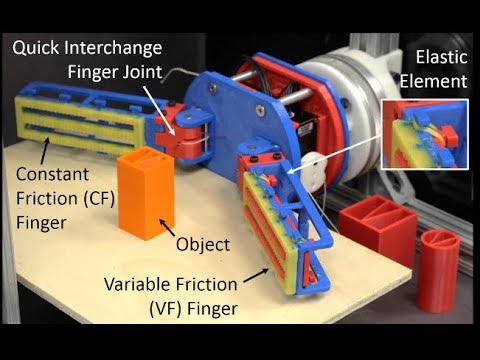

Los dedos de los robots más avanzados y los dedos humanos son en muchas cosas parecidos pero definitivamente no son lo mismo. Una de las razones es cómo interactúan la piel, músculos y huesos los dedos humanos para comportarse con una...

Esta bola transparente se llama Bolt y es el último modelo Sphero, creadores del droide BB-8 de juguete entre otros chismes mecánicos bastante divertidos. La película de presentación es tan retro como puede llegar a serlo –se diría que va más...

James Bruton, el incansable hacedor de robots, ha desarrollado openDog, un perro robot de código abierto tanto en el hardware como en el software al estilo del perro robot SpotMini de Boston Dynamics que saldrá a la venta el año que...

Por Nacho Palou -

7 SEP 2018

El ecoRobotix es un robot labriego cuya misión en la vida es quitar las malas hierbas del campo. Equipado con sensores y GPS recorre los terrenos movido por un pequeño motor e identificando con su cámara las malas hierbas para arrancarlas...

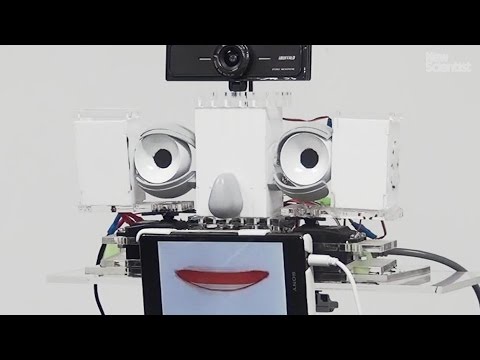

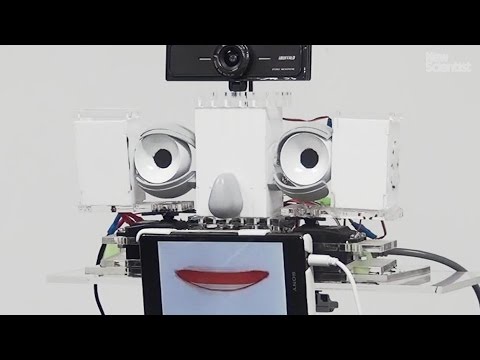

Este es SEER, acrónimo de Simulative Emotional Expression Robot, una creación de Takayuki Todo, quien lleva tiempo dedicado al estudio de las expresiones faciales. Aunque parece relativamente simple por no tener demasiadas partes móviles las expresiones de SEER resultan altamente realistas:...

Este curioso robot del que nos hablan en Spectrum, llamado Aereal-Biped es un extraño híbrido medio-robot-bípedo medio-dron-volador, así como suena. El cuadricóptero es la parte más sólda del «cuerpo» por llamarlo de algún modo; hacia abajo salen dos patas que le...

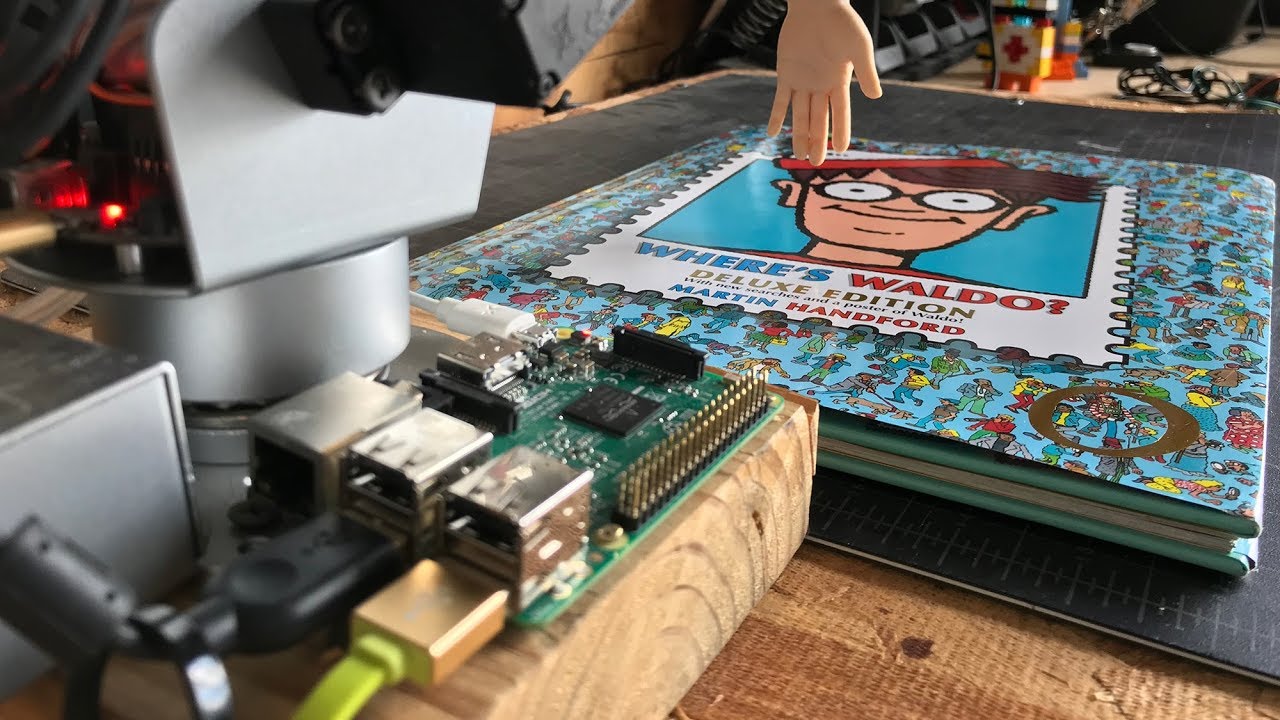

¿Dónde está Wally? "Aquí está Wally" (o Waldo, según el país) es un robot cuya misión en esta vida es pasar páginas de los libros de ¿Dónde está Wally?, tomar una foto de la página y localiza en ella a Wally "El...

Por Nacho Palou -

9 AGO 2018

Esta mano de origami de Tezuka Sota está construida de una sola pieza con un trozo de papel plástico resistente al agua y sin partes mecánicas como ejes y cojinetes, según el autor. "Por lo tanto no hay cuerpos extraños entre...

Por Nacho Palou -

9 AGO 2018

Desde el departamento de androides inquietantes nos llega Ibuku, una nueva creación de Hiroshi Ishiguro, de cuyo laboratorio han salido ya muchos androides hiperrealistas aunque con cara de «alelaos», incluyendo una especie de «copia» del propio robotista. Ibuku tiene aspecto de...

Como proyectillo vacacional del verano Mark Rober y su cuadrilla construyeron el «robot lanzapiedras perfecto» –al que llamaron cariñosamente Skippa–utilizando como base un lanzador de platos de arcilla (como los del tiro al plato). En su primera versión funcionaba bien pero...

Según los investigadores de OpenAI esta mano robot llamada Dactyl aprende a manipular objetos por el método de ensayo y error equivalentes a 100 años de práctica. Realizando múltiples movimientos consecutivos la red neuronal "aprende" cuáles son los movimiento más adecuados...

Por Nacho Palou -

31 JUL 2018

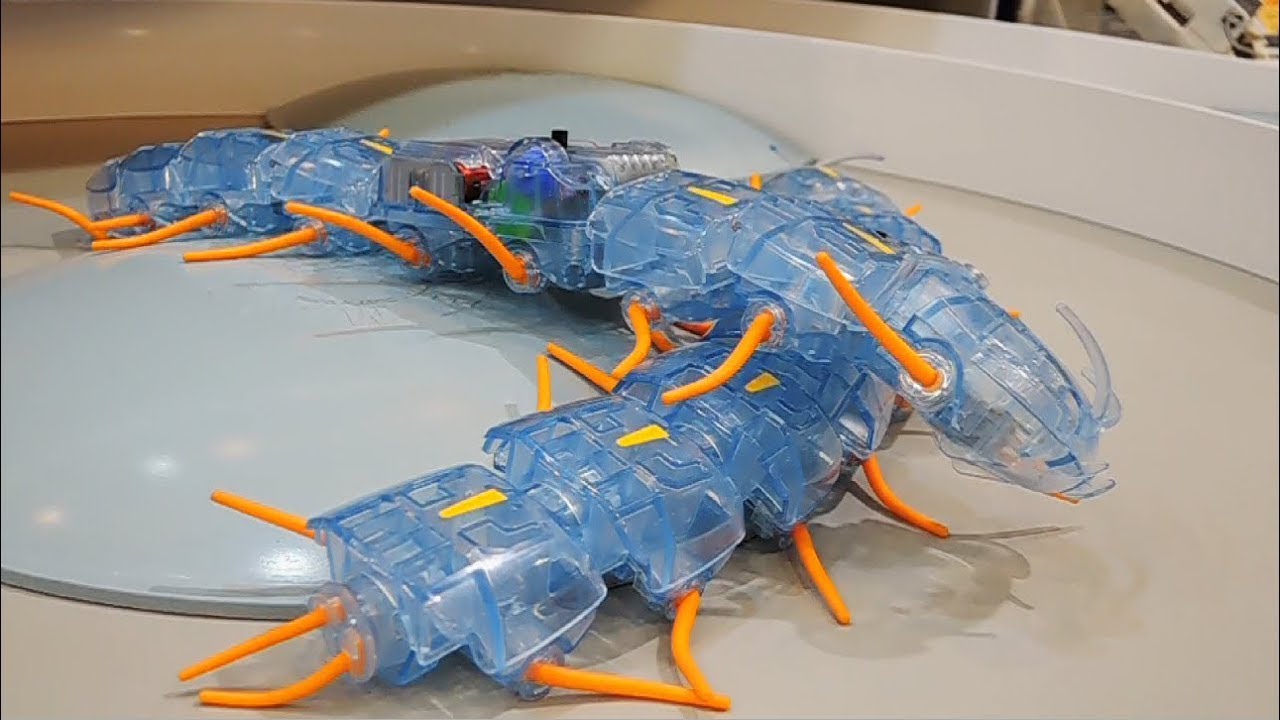

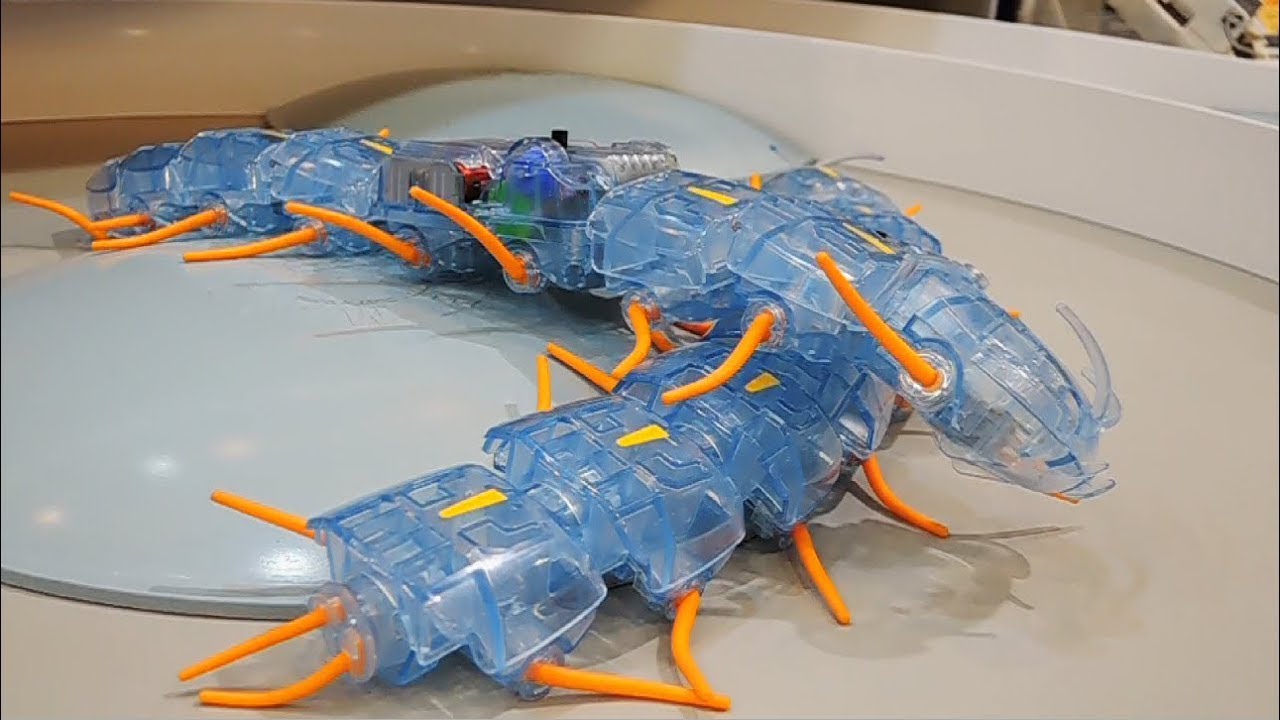

Este «robot educativo» del mítico fabricante japonés Tamiya con aspecto de ciempiés tiene patas flexibles y gomosas y se monta uniendo diversos módulos junto a un núcleo central donde va la unidad motora y la electrónica. De ese modo dicen que...

El robot Centauro está inspirado en la figura mitológica que resulta de juntar de algún modo un ser humano con un caballo — y también está inspirado en el robot Momaro que ocupó las primeras posiciones en el Darpa Robotics Challenge...

Por Nacho Palou -

30 JUL 2018

La compañía japonesa Meltin "se dedica a estudiar hasta el más mínimo detalle de la anatomía para desarrollar sus robots". La mano humanoide MELTANT-α es buena prueba de ello: es lo suficientemente hábil como para abrir una puerta usando el pomo,...

Por Nacho Palou -

17 JUL 2018

Los movimientos de Hexa son bastante llamativos: por aquello de que tiene forma de arácnido da un poquito de repelús, pero como es redondeado da menos miedo. No es un robot nuevo precisamente (andaba dando vueltas ya en 2016) pero ahora...

De Tennibot dicen que es «como una Roomba, pero para pelotas de tenis». Es el típico invento que parece raro que no se le haya ocurrido a nadie antes, pero todavía está en pleno proceso de fabricación aunque anuncian que pronto...

La última versión del robot Cheetah, la tercera, es capaz de sortear obstáculos y subir y bajar escaleras sin utilizar cámaras de visión artificial ni sensores para analizar el entorno de forma remota. En cambio Cheetah 3 utiliza lo que los...

Por Nacho Palou -

5 JUL 2018

Este robot de Honda que se dio a conocer el año pasado y se llama E2-DR es ya un poco como el hijo de Asimo – dado que el emblemático y entrañable robotijo fue retirado recientemente y enviado a reunirse en...

Y. Nakajima crea en su taller estos curiosos robots andantes como Thomas el Spidertanque que resultan medio simpáticos medio aterradores – porque eso de mezclar el careto de la «locomotora feliz» con las patas de un bicho arácnido que se mueve...

Según la International Federation of Robotics en 2017 se vendieron en todo el mundo 380,550 robots industriales, casi un tercio más que el año anterior. En China se instalaron 138.000 unidades (un 58 por ciento más que el año anterior), seguida...

Por Nacho Palou -

22 JUN 2018

Este robot-dron llamado Dragon (Dual-rotor embedded multilink Robot with the Ability of multi-deGree-of-freedom aerial transformatiON) concebida en el laboratorio JSK de la Universidad de Tokio es un robot volador modular que puede cambiar de forma en pleno. Está formado por módulos...

Por Nacho Palou -

22 JUN 2018

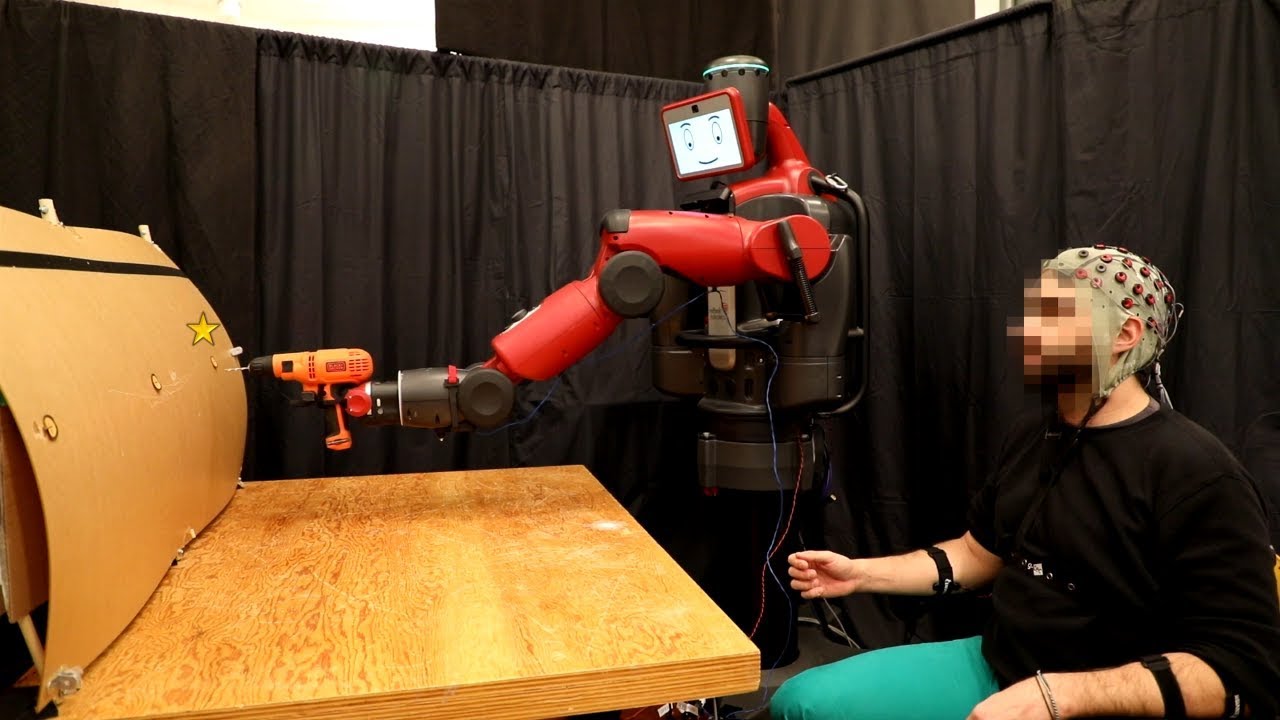

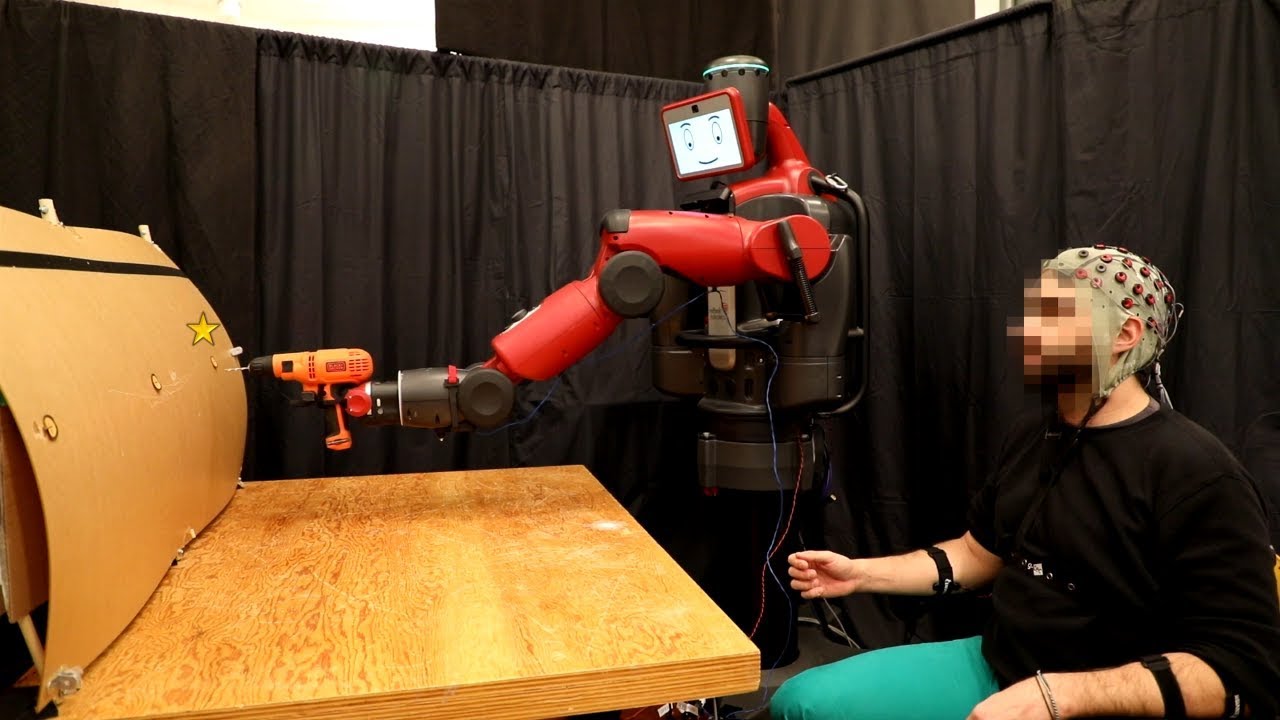

Investigadores del Computer Science and Artificial Intelligence Laboratory (CSAIL) están explorando formas de "controlar robots que sea más intuitivo", utilizando gestos manuales y la actividad cerebral. El método que se muestra en el vídeo combina la electroencefalografía (EEG) y la electromiografía...

Por Nacho Palou -

21 JUN 2018

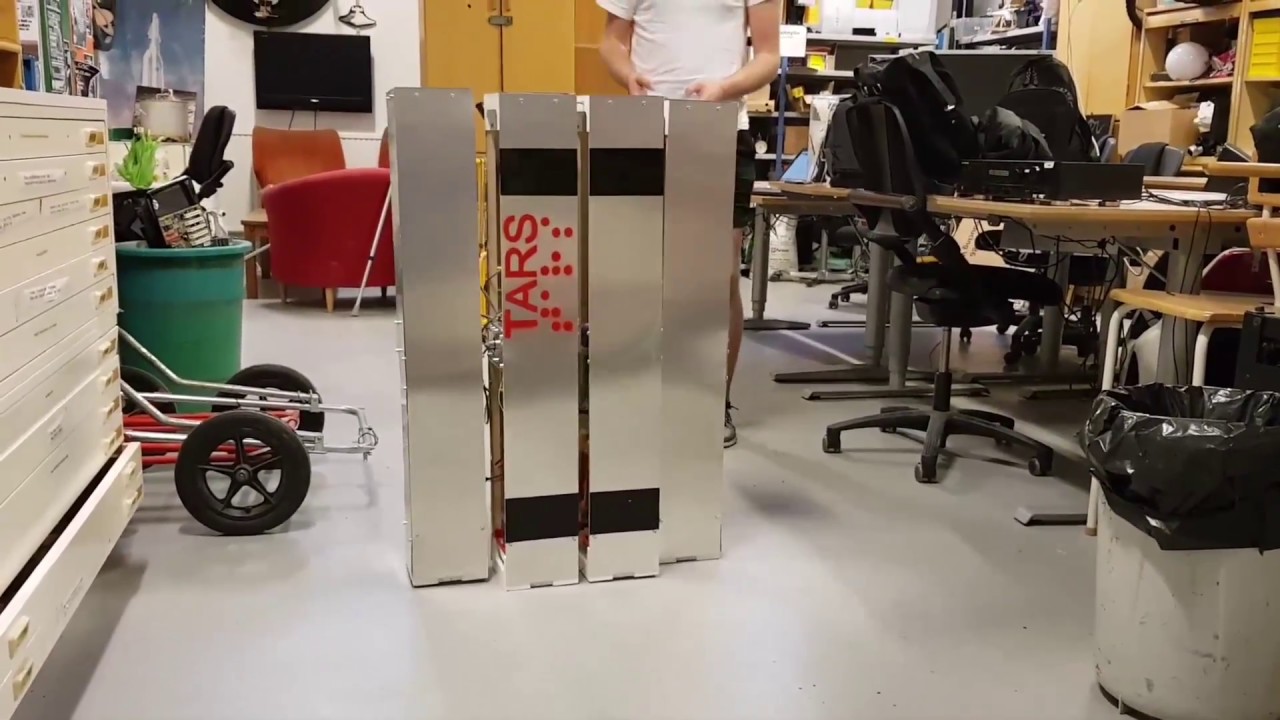

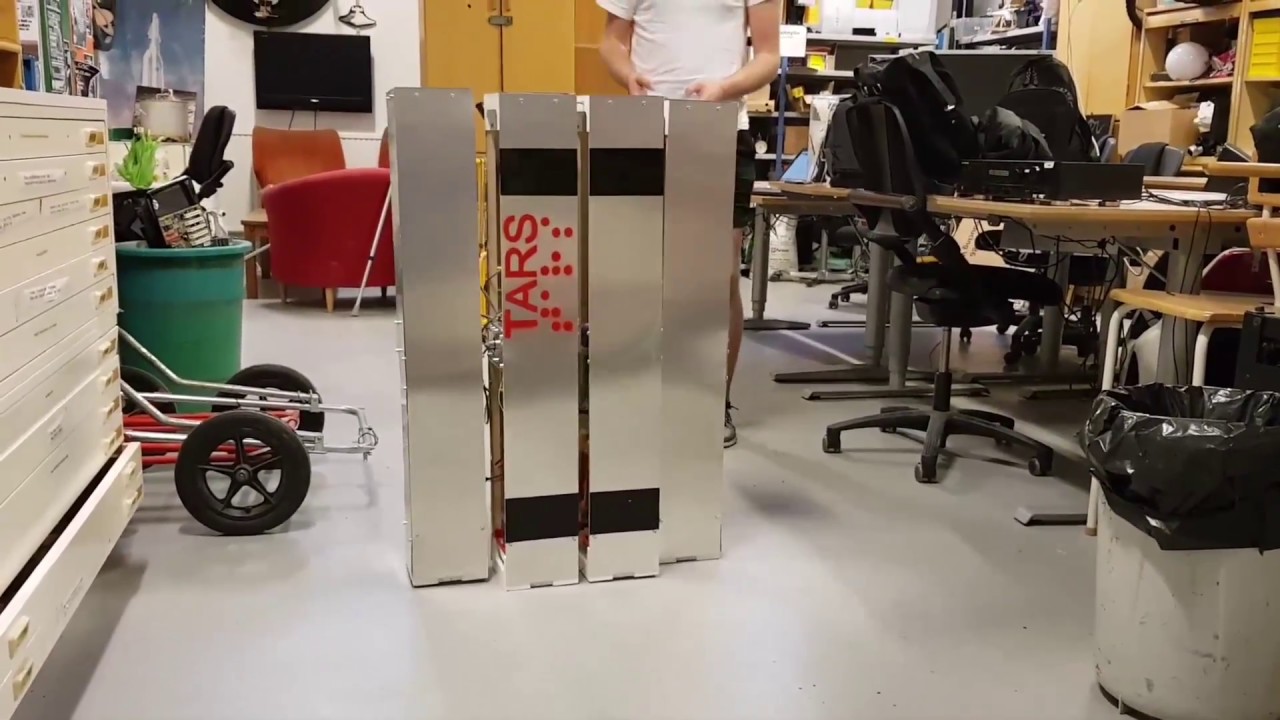

Esta versión a escala del robot TARS de Interstellar la han fabricado unos estudiantes suecos como proyecto de fin de curso. La idea era imitar el mecanismo mediante el que el TARS camina, moviéndose un poco torpemente pero de forma bastante...

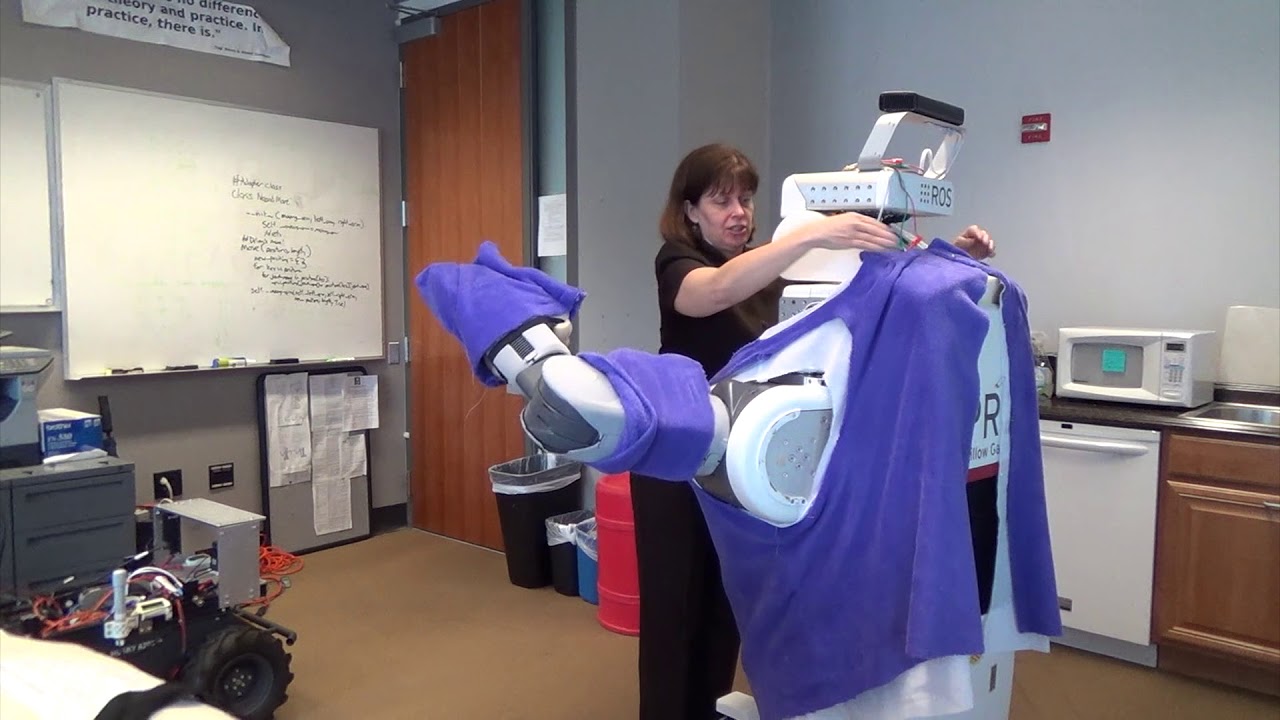

La mayor parte de la gente se entrega emocionalmente al llamado HuggieBot a ver qué pasa. El sujeto número #3 se entrega… pero acojonao. Este trabajo experimental procede del Departamento de Inteligencia Háptica del Instituto Max Planck de Stuttgart (Alemania) donde...

Aunque se le ve todavía un tanto lento, torpe e inseguro, este brazo robótico bombero del que da cuenta Spectrum sirve para apagar fuegos a distancia protegiendo a los bomberos humanos. Visto de otro modo se podría llamar también «manguera automática»...

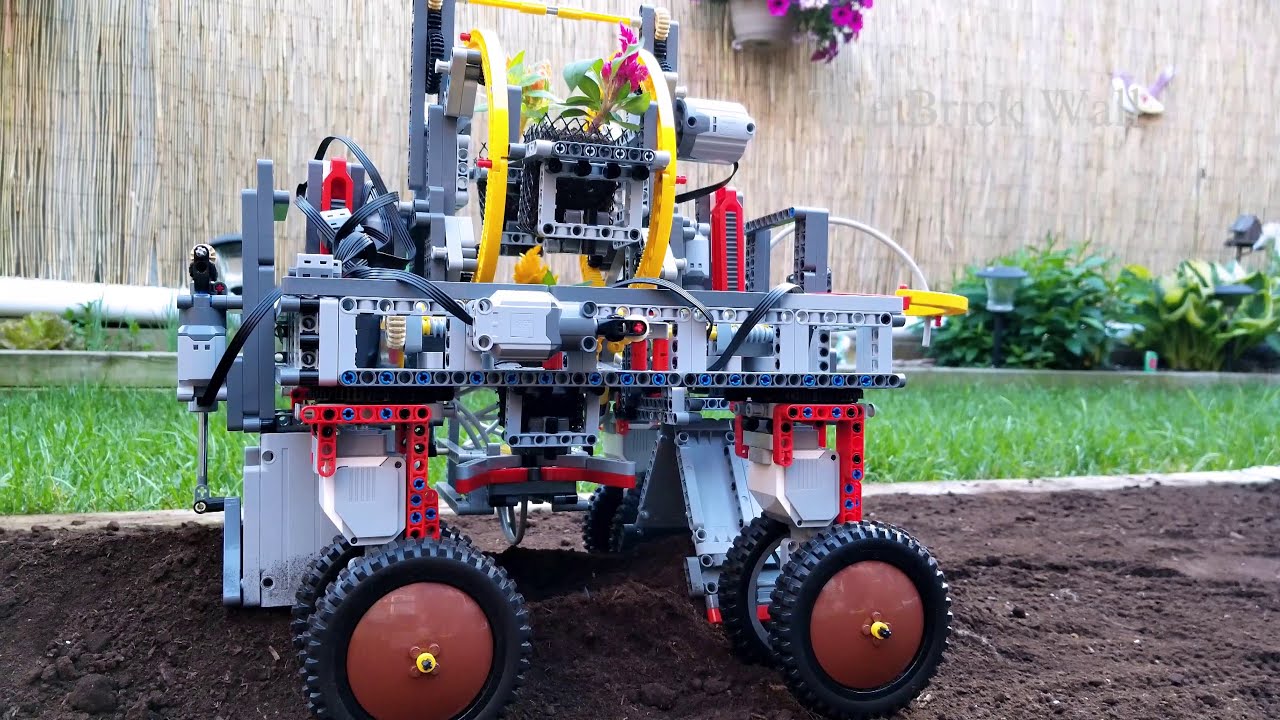

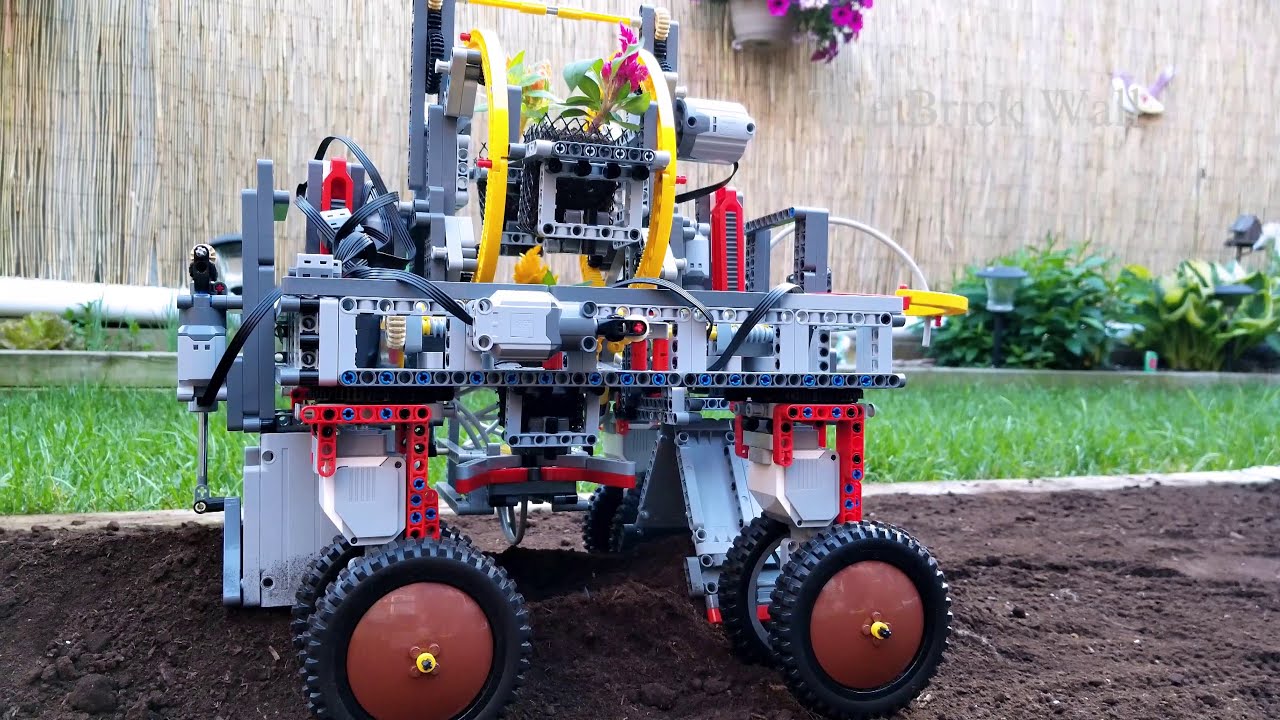

Esta pequeña máquina robótica de Lego Technic creada por The Brick Wall es capaz de preparar la tierra, plantar cuidadosamente una planta e incluso regarla. No tengo claro si el plástico de Lego es el mejor material para un robot de...

El hidrogel es un polímero resistente y gomoso que está formado en su mayor parte por agua (como sucede con las lentillas o la gelatina, por ejemplo) y estas “criaturas” impresas en 3D con este material pueden desplazarse y moverse bajo...

Por Nacho Palou -

21 MAY 2018

El microrobot RoboFly tiene el tamaño de un insecto. Ha sido diseñado por un equipo de investigadores de la universidad de Washington y tiene la particularidad de que obtiene la energía para funcionar desde una fuente de alimentación externa. Para conseguir...

Por Nacho Palou -

16 MAY 2018

Después de años de crianza el perro robot SpotMini de Boston Dynamics está casi listo para salir al mundo real. Tanto que la compañía ha anunciado que estará a la venta el año que viene “para compañías que necesiten un cuadrúpedo...

Por Nacho Palou -

14 MAY 2018

Los 1.100 robots de Ocado Technology que trabajan en este almacén ejecutan una coreografía sin parangón: en total hay 250.000 cajas en diversos niveles y los robots calculan como un enjambre unas 3 millones de rutas por segundo para que no...

Recientemente Boston Dynamics ha compartido un par de vídeos que muestran los progresos de movilidad autónoma y en el mundo real de sus robots. Por un lado este vídeo muestra a Atlas, el robot bípedo y humanoide de Boston Dynamics, haciendo running...

Por Nacho Palou -

11 MAY 2018

Un poco al estilo de la película Chitty Chitty Bang Bang (1968) la Lego Breakfast Machine de The Brick Wall se encarga por sí misma de preparar huevos con beicon para el desayuno. Según recoge Digital Trends “el mayor desafío fue...

Por Nacho Palou -

10 MAY 2018

Bajo el interesante título de The Surprising Creativity of Digital Evolution la gente de Improble Research –sí, los de los Premios Ig Nobel– ha recogido decenas de anécdotas e historias tan divertidas como reales sobre la «vida artificial» y los desvariados...

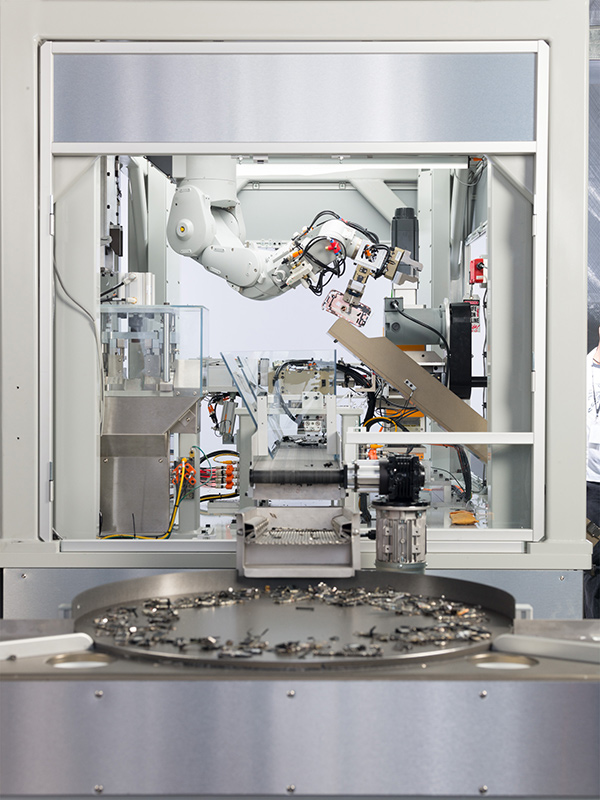

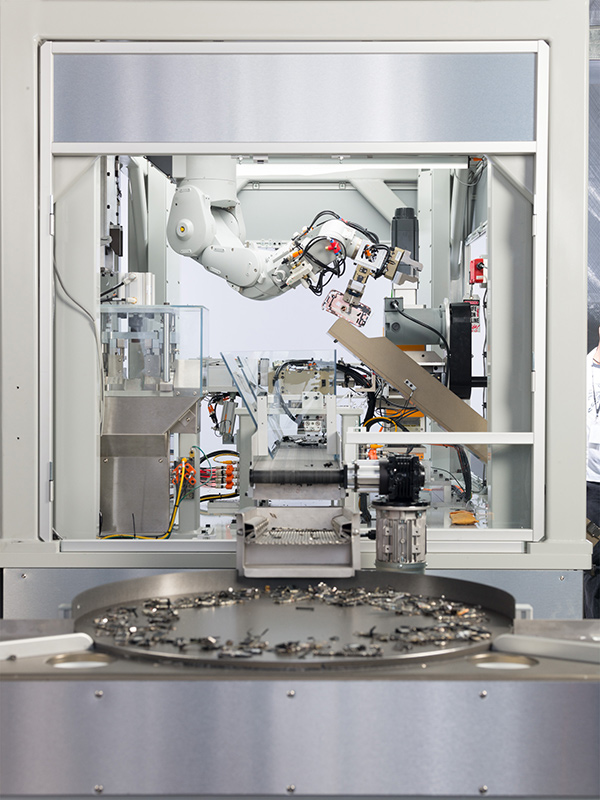

El robot Daisy de Apple no ensambla móviles sino que los desmonta para extraer piezas, componentes y materiales susceptibles de ser reutilizados o reciclados. Según Apple Daisy es más eficiente que un trabajador humano: es capaz de desmontar hasta 200 teléfonos...

Por Nacho Palou -

20 ABR 2018

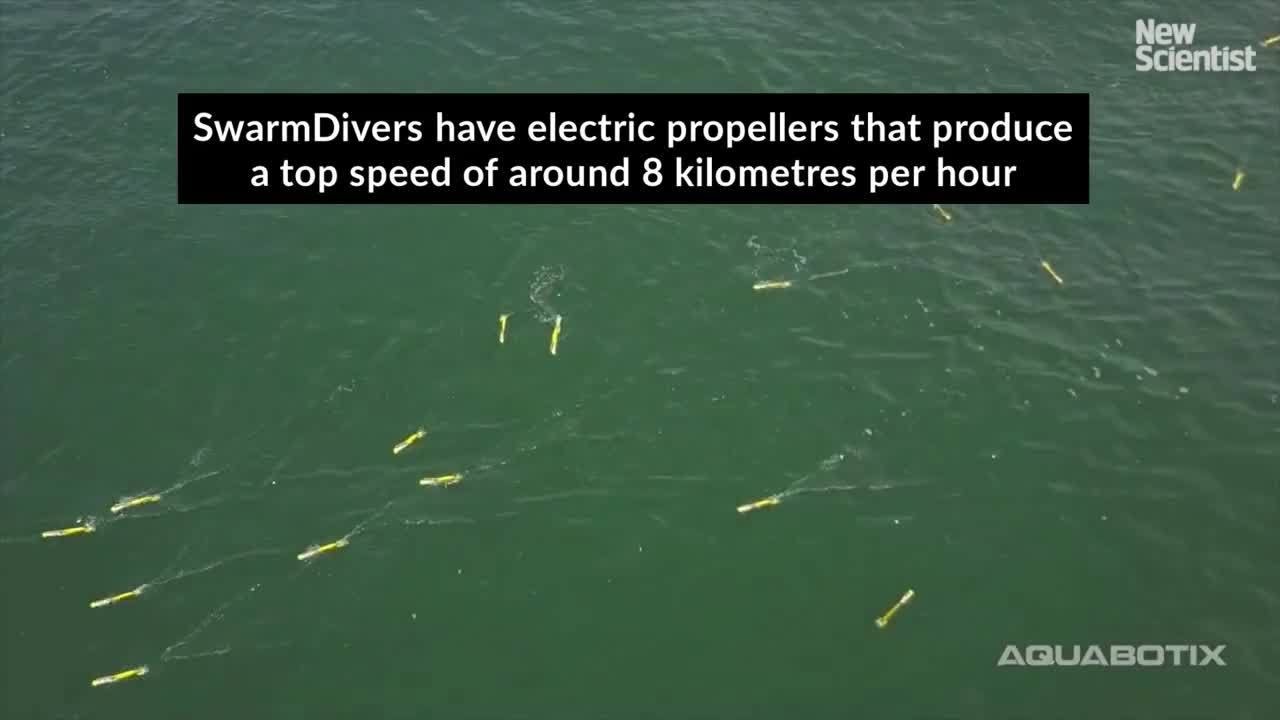

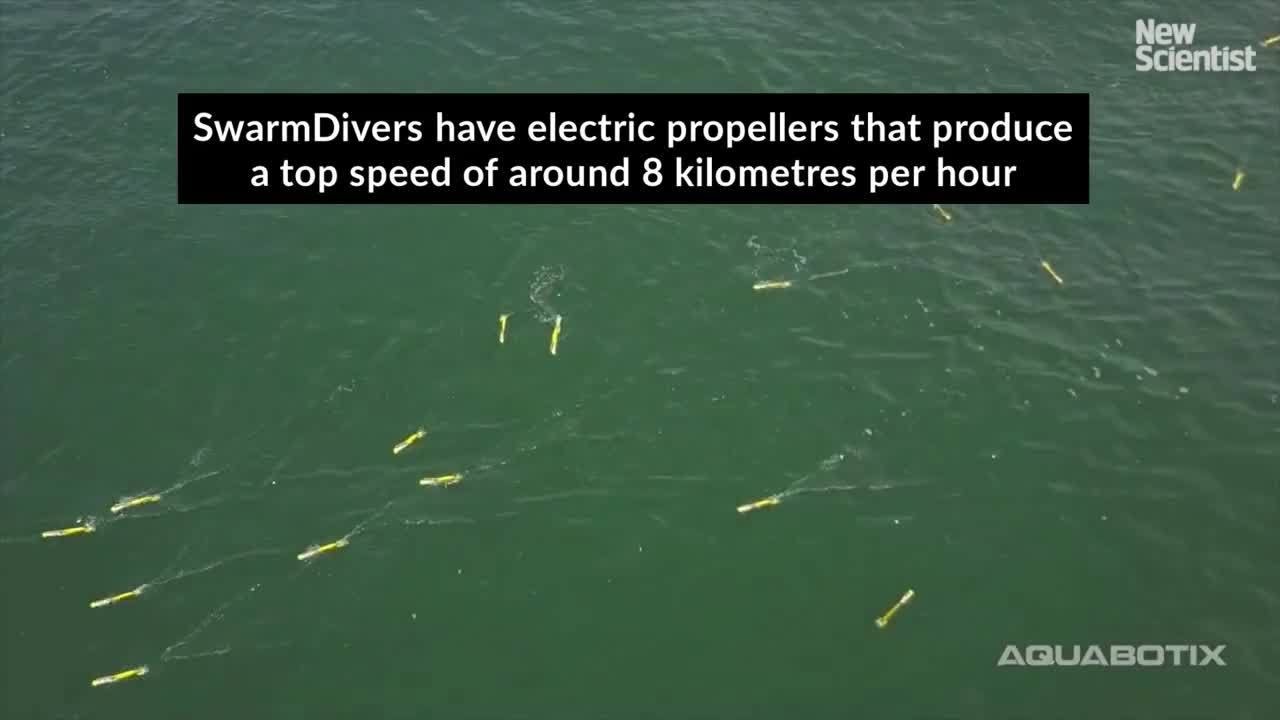

En New Scientist tienen un artículo acerca de un banco de peces robóticos a los que llaman SwarmDivers fabricados por la compañía australiana de tecnología para el mundo marino Aquabotix. Se puede leer completo aquí: Watch a swarm of underwater drones...

Los bio-robots creados por diseñadores del Laboratorio de prototipos y diseño de la universidad de Tokio de criaturas artificiales que se mueven imitando movimientos orgánicos, de criaturas vivas. Más impresionante todavía es que cada prototipo está impreso en 3D como una...

Por Nacho Palou -

10 ABR 2018

Después del fracaso del Luna X prize la X Prize Foundation ha puesto en marcha una nueva iniciativa: el Avatar Xprize en este caso premiar (también con hasta diez millones de dólares) el mejor “avatar robótico” para telepresencia, una competición que...

Por Nacho Palou -

19 MAR 2018

Todo son risas y chistes sobre Skynet hasta que te encuentras con que los robots dominan la tierra. En esta jocosa parodia de Planeta Tierra, el famoso documental de la BBC, se nos muestra un mundo dominado por los robots de...

El robot CUE es capaz de lanzar hacia la canasta con absoluta precisión, y encestar cada tiro. Además según sus creadores —un grupo de empleados de Toyota– aplica el aprendizaje automático para aprender cada vez que lanza la bola además del...

Por Nacho Palou -

14 MAR 2018

Great Big Story nos acerca en este vídeo al trabajo de François Junod, un artesano cuyo estudio en Suiza es una auténtica maravilla digna de admirar, de la que surgen autómatas –precursores de los actuales robots– tal y como se fabricaban...

El Super Monster Wolf es mitad animatronic de película de terror y mitad robot y es la “respuesta mecánica” japonesa a los daños causados en cultivos por animales silvestres. Según Chikao Umezawa, de la cooperativa agrícola JA Kisarazu-shi, el robot tiene...

Por Nacho Palou -

9 MAR 2018

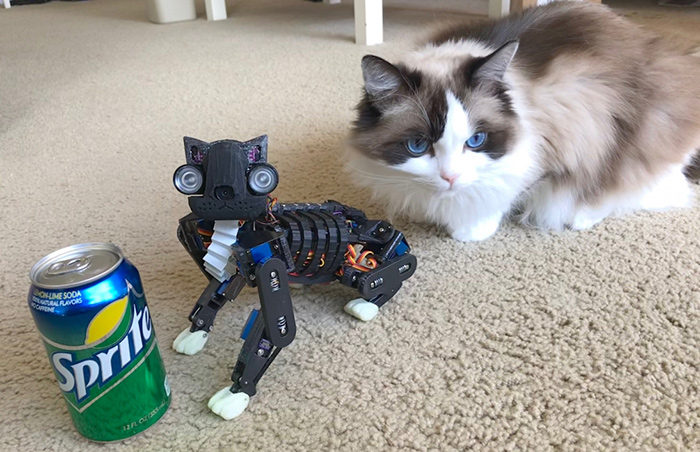

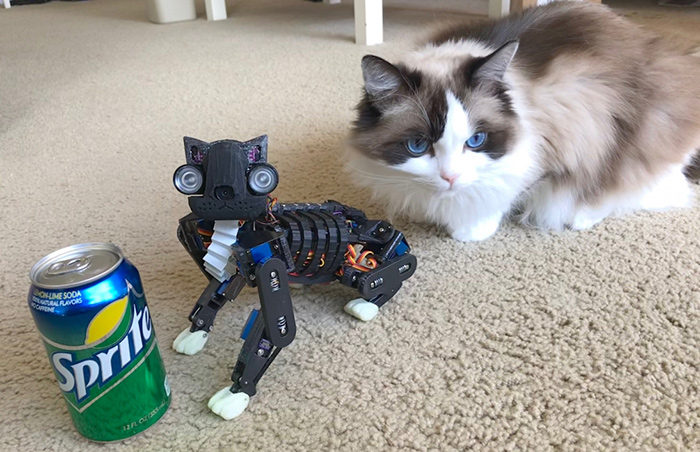

Perecto para quienes son a la vez gatolovers y robotlovers. OpenCat, desarrollado por Rongzhong Li, es un gato robot de código abierto que cualquiera puedes descargar de internet, imprimir con una impresora 3D y hacer funcionar con Arduino, Raspberry Pi y...

Por Nacho Palou -

6 MAR 2018

El “nuevo” Walk-man no reproduce casetes de audio sino que se trata de un robot bípedo diseñado y desarrollado por el IIT (Istituto Italiano di Tecnologia) con el propósito de servir (tal vez en el futuro) en el cuerpo de bomberos....

Por Nacho Palou -

27 FEB 2018

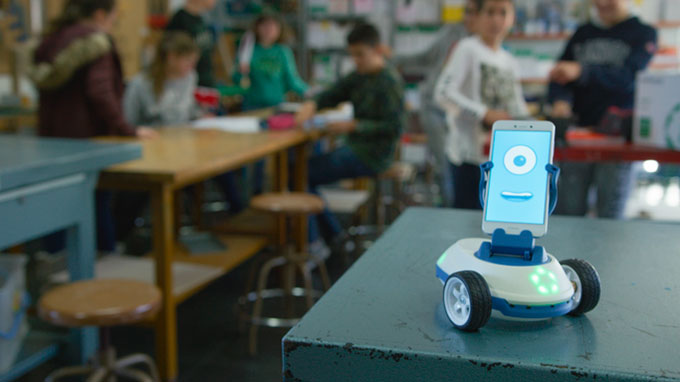

Robobo es una base móvil sobre la que se puede colocar un teléfono inteligente Android –o, en el futuro, un iPhone– que se comunica con ella mediante Bluetooth y se convierte en su «cerebro» y sus sentidos. La idea es usar...

...De repente lo vi claro. El Terminator nunca se detendría. Sarah Connor,Terminator 2 (1992) El perro robot SpotMini ha aprendido a abrir puertas incluso si un humano trata de impedírselo: el robot cuadrúpedo se la apaña para abrir la puerta a pesar...

Por Nacho Palou -

21 FEB 2018

En The Korea Herald han publicado este curioso vídeo sobre la que dicen es la primera competición de esquí protagonizada por robots, que ha tenido lugar coincidiendo en el tiempo con los Juegos Olímpicos de Invierno de PyeongChang, donde se están...

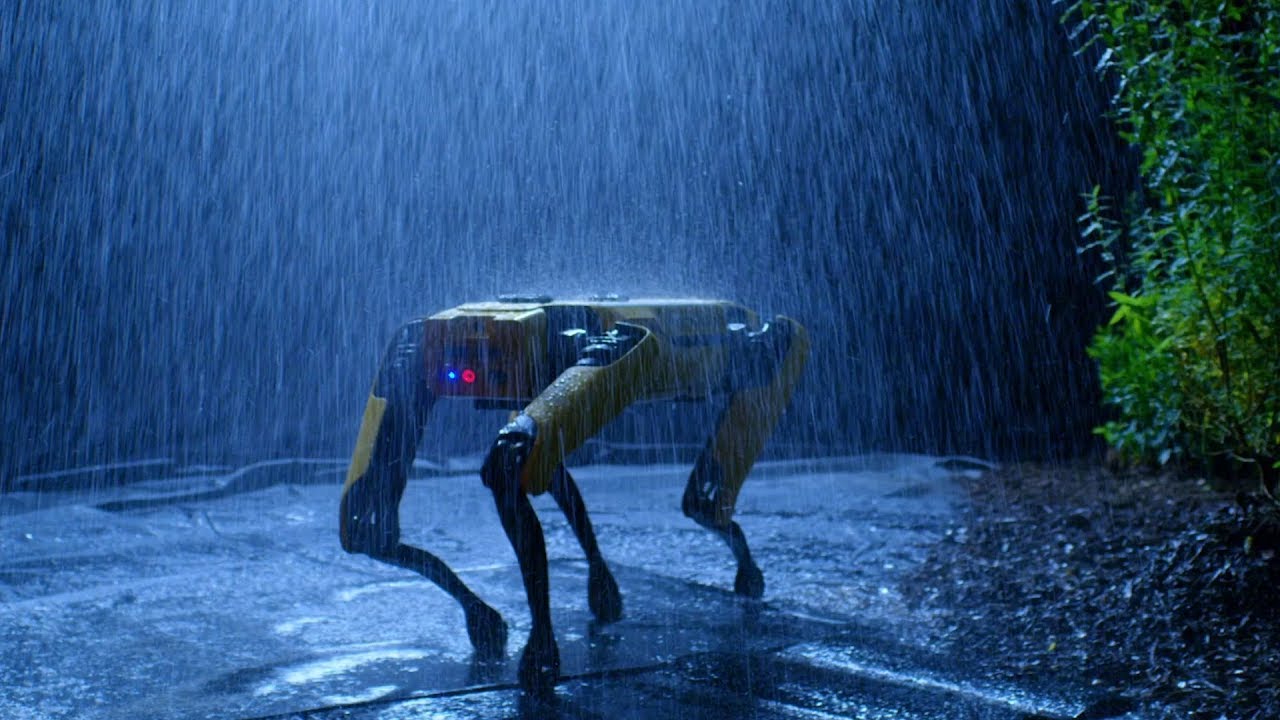

Los robots cuadrúpedos ANYmal del Robotic Systems Lab, del ETH de Zúrich, progresan adecuadamente en su propósito de funcionar de manera autónoma en entornos hostiles, como caminar por la nieve o subir escaleras (y subir escaleras con nieve). Eso sí, a...

Por Nacho Palou -

6 FEB 2018

Este pequeño robot magneto-elástico es capaz de desplazarse dentro del cuerpo humano. Los nanorobot que miden unos pocos milímetros, o incluso micras, en cualquiera de sus dimensionales pueden acceder a diversas partes del cuerpo humano con distintos propósitos, como la administración...

Por Nacho Palou -

5 FEB 2018

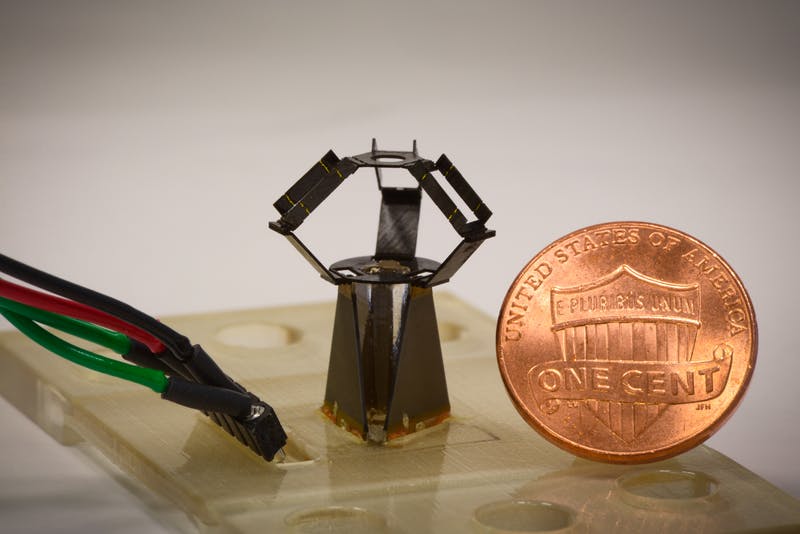

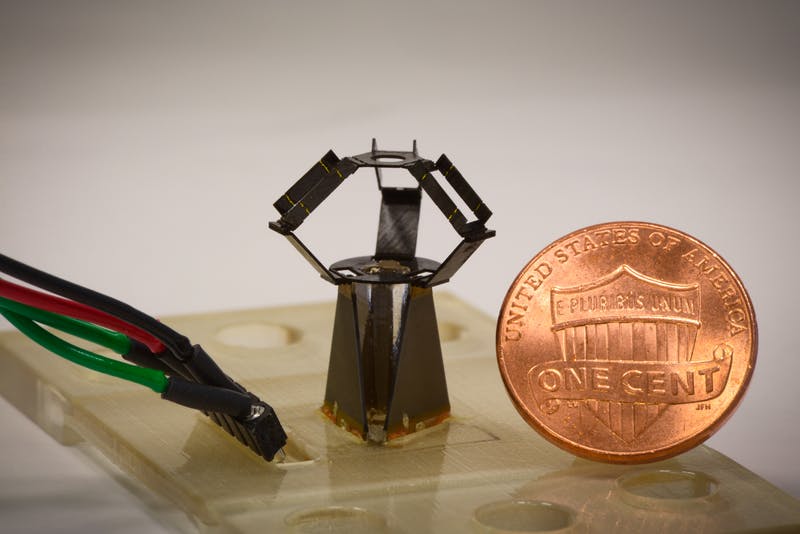

El robot MiliDelta desarrollado por investigadores del Wyss Institute en la universidad de Harvard tiene el tamaño de una moneda de un centavo cuando está plegado, y mide unos 2 cm de alto cuando se despliega completamente para funcionar. El robot...

Por Nacho Palou -

23 ENE 2018

Este vídeo de NCCR Robotics es una demostración de robots terrestres y aéreos (drones) diseñados para llevar a cabo labores de salvamento y de búsqueda y rescate, en diferentes escenarios y tras un desastre. Algunos de los robots están diseñados para...

Por Nacho Palou -

17 ENE 2018

Se supone que el vehículo Prothesis (no es un robot, dentro va un tipo pilotándolo) de Furrion Exo-Bionics es algún tipo de ingenio de carreras un poco al estilo de los MechWarrior de BattleTech (y que recuerda a las estructuras caminantes...

Por Nacho Palou -

9 ENE 2018

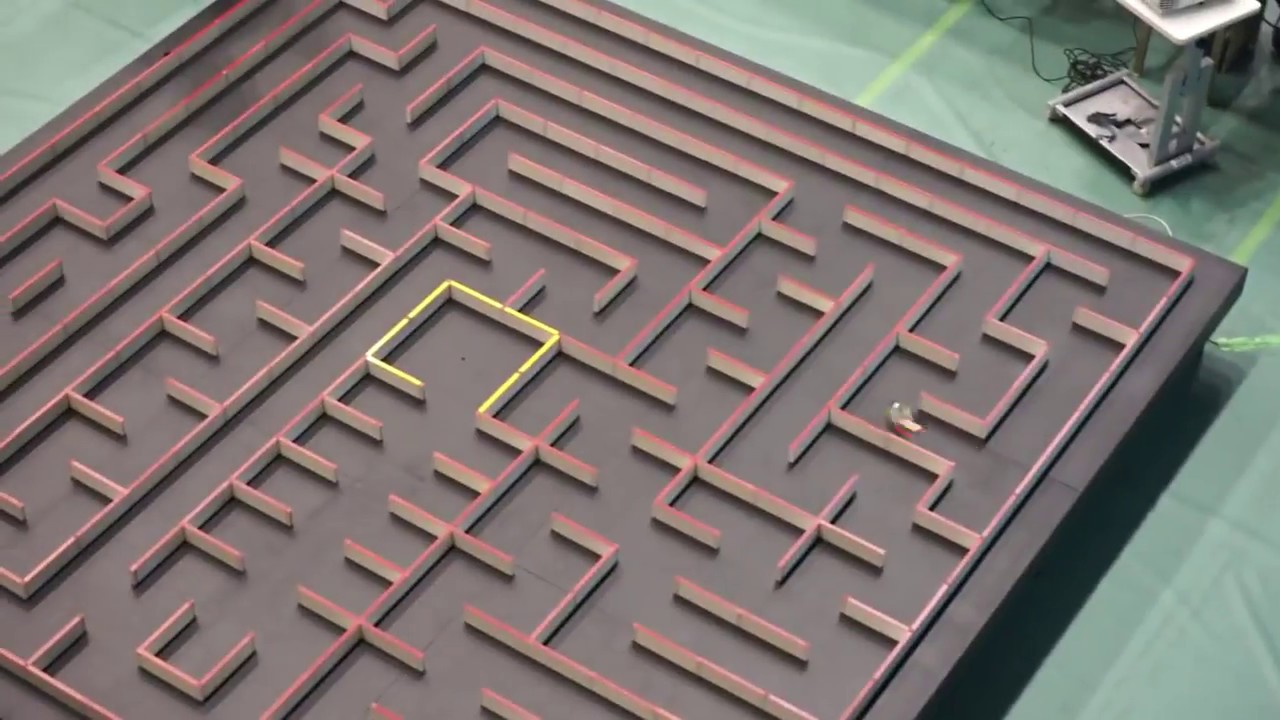

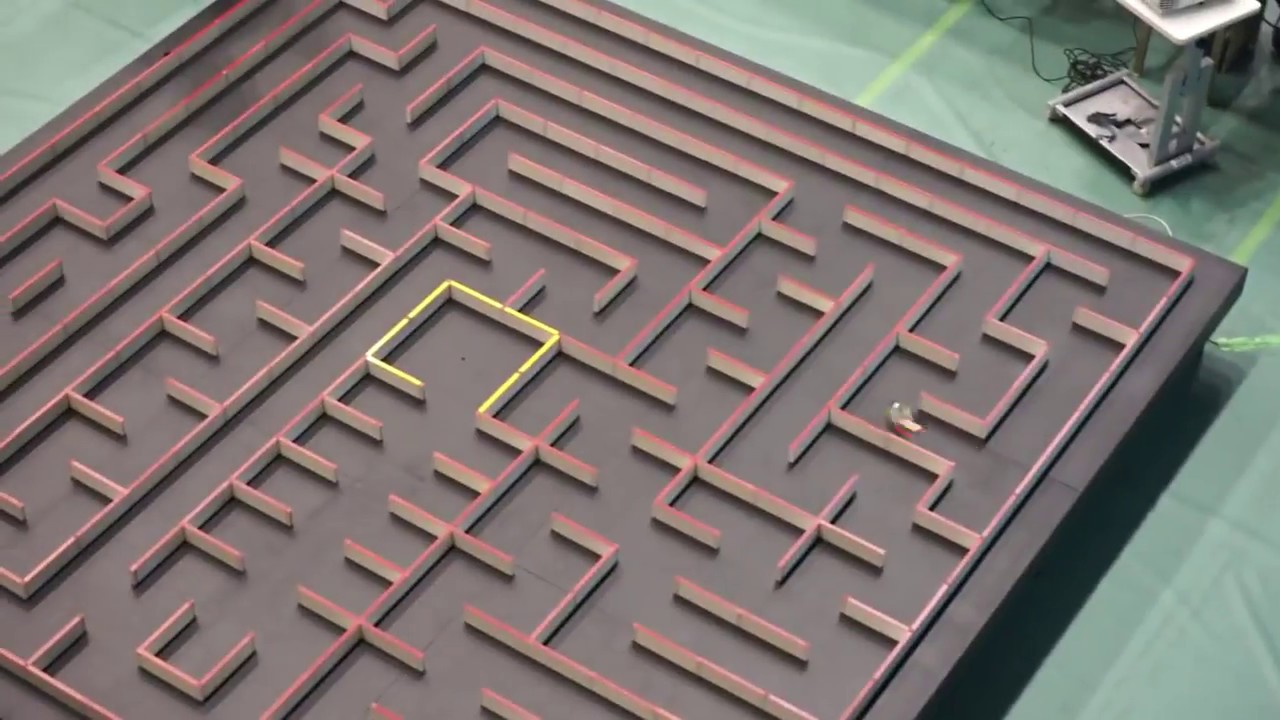

En esta recopilación pueden verse decenas de tomas de micro-ratones robóticos resolviendo laberintos cada vez más grandes y complicados – a velocidades de vértigo. Las tomas abarcan varios años de grabaciones en competiciones oficiales y todos los clips están en tiempo...

En este simpático vídeo se puede ver cómo uno de los redactores de BuzzFeed se enfrenta a un robot repartidor de DoorDash para robarle la comida en plena calle. El robot parece ser el modelo de Starship Technologies de seis ruedas,...

Un equipo de ingenieros japoneses ha construido el que podría ser el robot que más fielmente replica la estructura del cuerpo humano. De hecho el humanoide Kengoro ejecuta movimientos y ejercicios físicos (flexiones, abdominales, estiramientos...) de manera muy similar a como...

Por Nacho Palou -

27 DIC 2017

Del Robotic Systems Lab salen robots cuadrúpedos más o menos sofisticados, y del mismo laboratorios del ETH de Zúrich salen también algunos gags de humor robot protagonizados por los robots de ANYmal Research. Robotic Systems Lab desarrollo robots que aplican nuevos...

Por Nacho Palou -

26 DIC 2017

La Mantarraya BOSS de EvoLogics se define como un «innovador vehículo biónico», a medio cruce entre un minisubmarino, un dron y una manta birostris auténtica. Es flexible pero grande y potente, de modo que puede utilizarse para explorar lugares a los...

En el canal Roboticspot puede verse en acción una de las nuevas ideas de la Liga Nacional de Robotica de Competicion, en concreto la utilización de un circuito de carreras más ancho y colorido por el cual los coches autónomos pueden...

Robby el robot, el auténtico, el original, ha sido subastado y vendido por 5.735.000 dólares – un precio que según dicen es el segundo más caro para un objeto de coleccionista de cine (sólo superado por el «vestido de la escena...

Atlas está destinado a ayudar a los servicios de emergencia en las operaciones de búsqueda y salvamento, realizando tareas como el cierre de válvulas, la apertura de puertas y el manejo de herramientas eléctricas en entornos donde los seres humanos no...

Tras el desastre de la central de Fukushima, los robots diseñados para retirar el combustible comenzaron a “morir” debido a la gran cantidad de radiación, a la gran cantidad de obstáculos y la intensidad del calor. Seis años después una nueva...

Por Nacho Palou -

20 NOV 2017

He aquí el que puede ser el nuevo ‘mejor amigo’ del hombre. El vídeo es un avance de la nueva versión del perro robot de Boston Dynamics, SpotMini. En comparación con modelos de SpotMini vistos anteriormente, un robot que comenzó como una...

Por Nacho Palou -

14 NOV 2017

Este estupendo cortometraje sobre un futuro tan cercano como distópico no es demasiado gore –al menos para lo que se suele ver por ahí– pero resulta en sobremanera inquietante cuando menos. Hay que verlo tal cual. . . . Stuart Russel,...

Este robot de ANYmal Research ejecuta un tarea simple de manipulación de un objeto cotidiano, un ascensor en este caso. El robot hace uso de una de sus patas para llamar al ascensor de una coz. Para que el robot pueda...

Por Nacho Palou -

8 NOV 2017

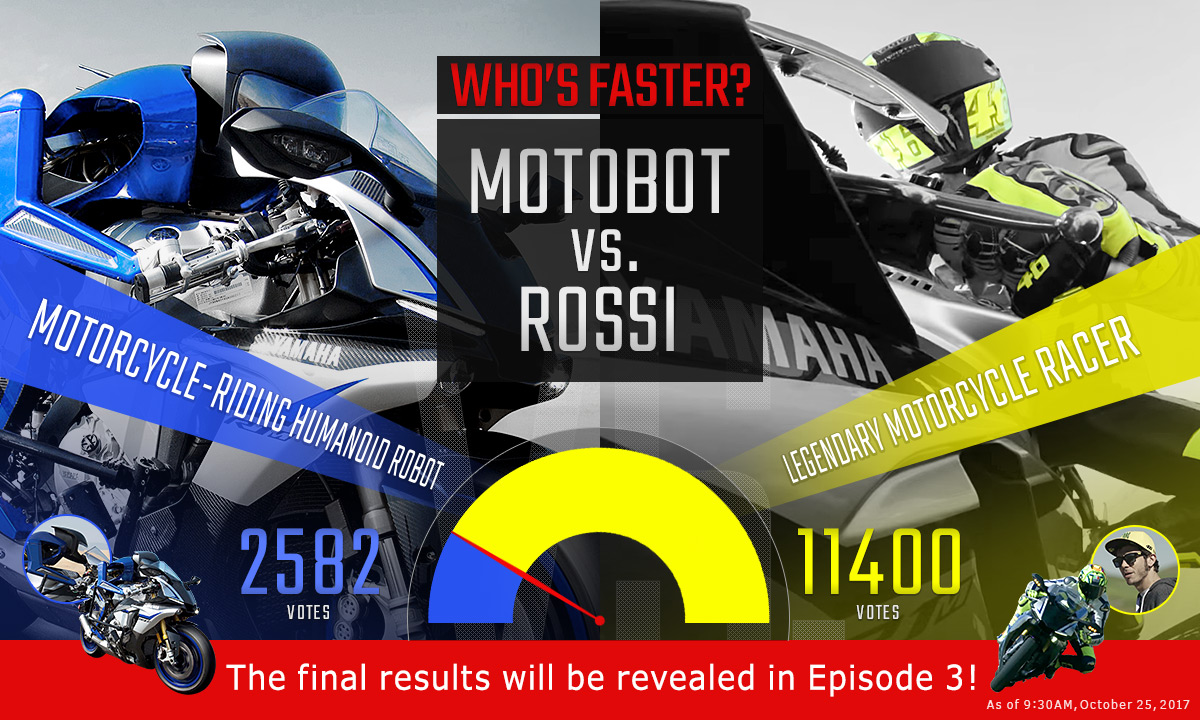

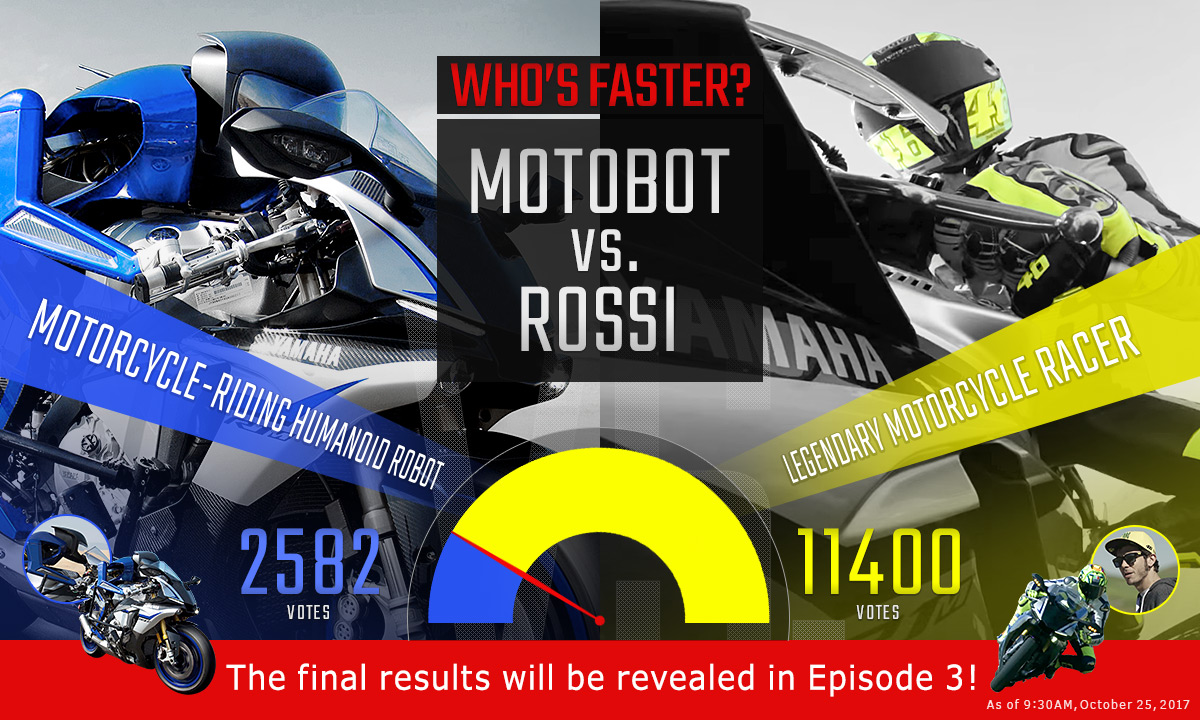

El número de decisiones que hay que tomar es ‘infinito’. — Yamaha Motobot, abrumada. La nueva versión de la moto autopilotada de Yamaha, la Motobot 2, es una combinación de los últimos avances en motocicletas y en robótica. Su propósito es, según...

Por Nacho Palou -

30 OCT 2017

Este chisme llamado Quoboo que ya ha triunfado en Kickstarter es una mezcla entre cojín peludo, robot y gato. Sirve como mascota para calmar la ansiedad y tranquilizar los nervios –algo muy útil sin duda hoy en día– y tiene como...

Inspirado en los insectos, este diminuto robot comparte con las abejas, por ejemplo, la capacidad de volar y de bucear. En el agua, la tensión superficial del líquido y una cámara de flotación permite al robot RoboBee mantener las alas fuera...

Por Nacho Palou -

26 OCT 2017

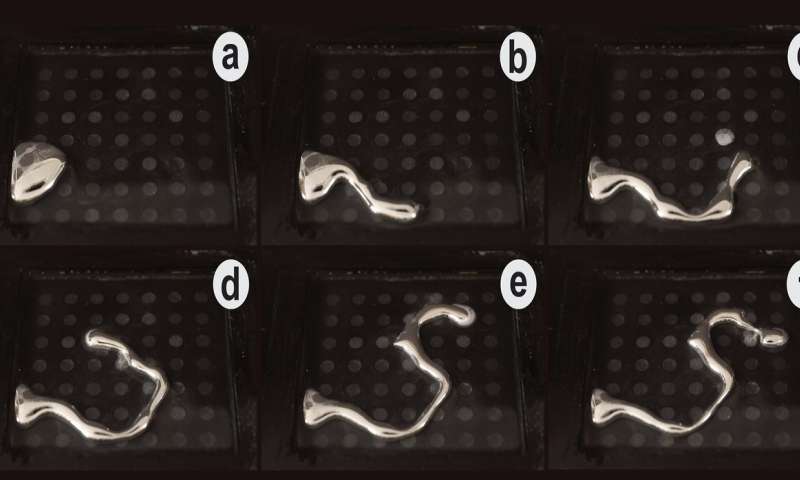

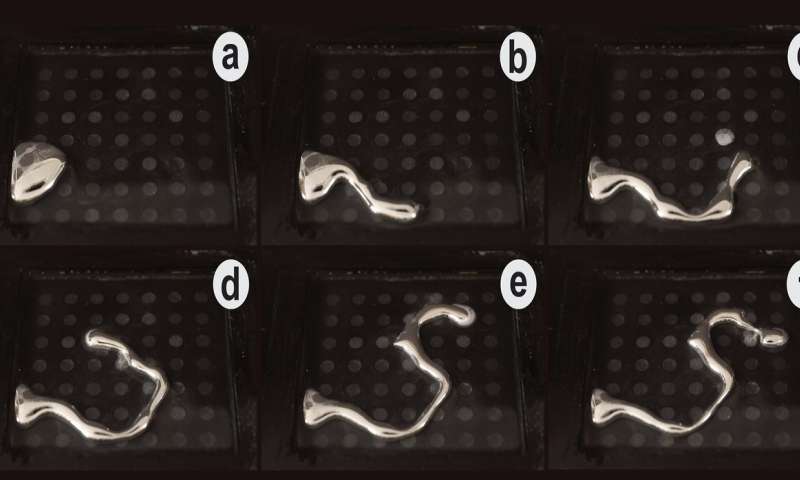

El Interact Lab de la universidad de Sussex y el FIT Lab de la universidad de Swansea ha desarrollado esta suerte de metal líquido programable: un tipo de material que resulta maleable al alterar su estructura molecular y/o estado físico. Los...

Por Nacho Palou -

19 OCT 2017

![imagen]()

Este duelo entre dos robots gigantes, en concreto entre dos modelos de Megabots (equipo de EE UU) y dos del equipo Suidobashi Heavy Industry (de Japón) no es el combate de robots que esperabas. De hecho uno de los asaltos resultante...

Por Nacho Palou -

19 OCT 2017

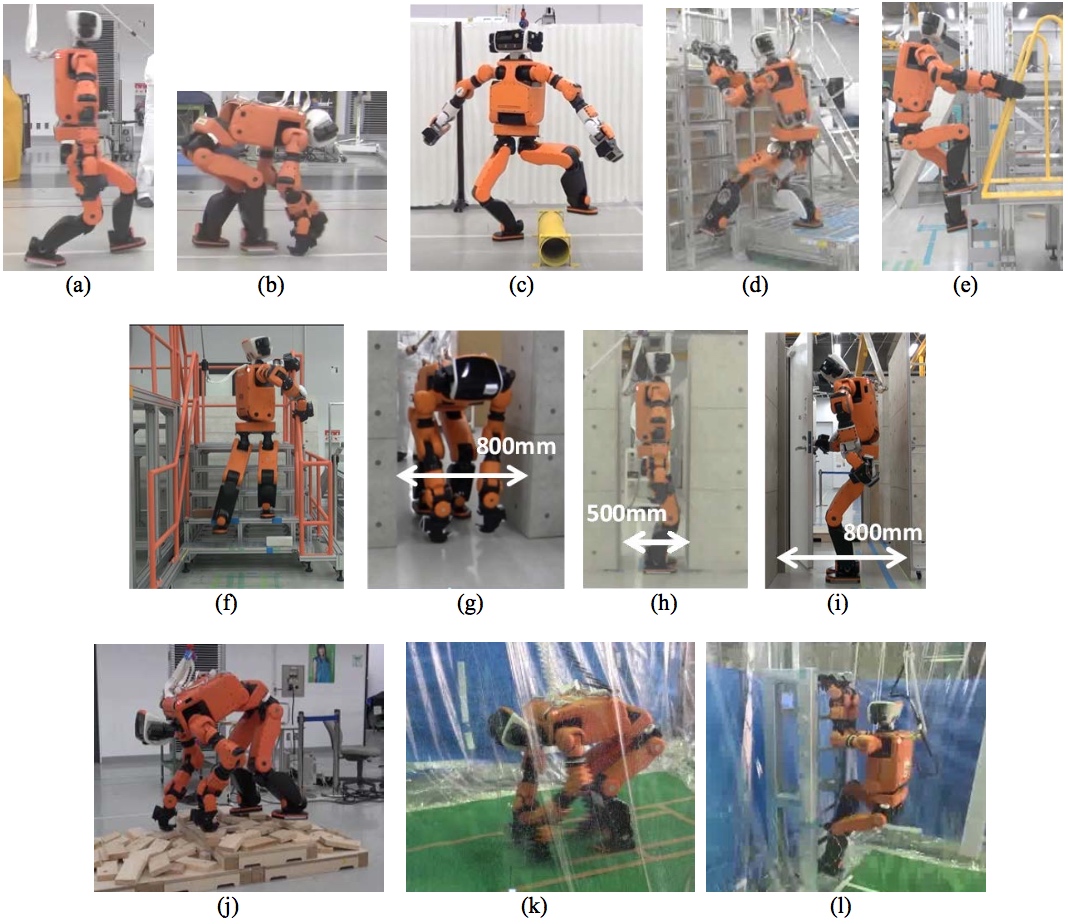

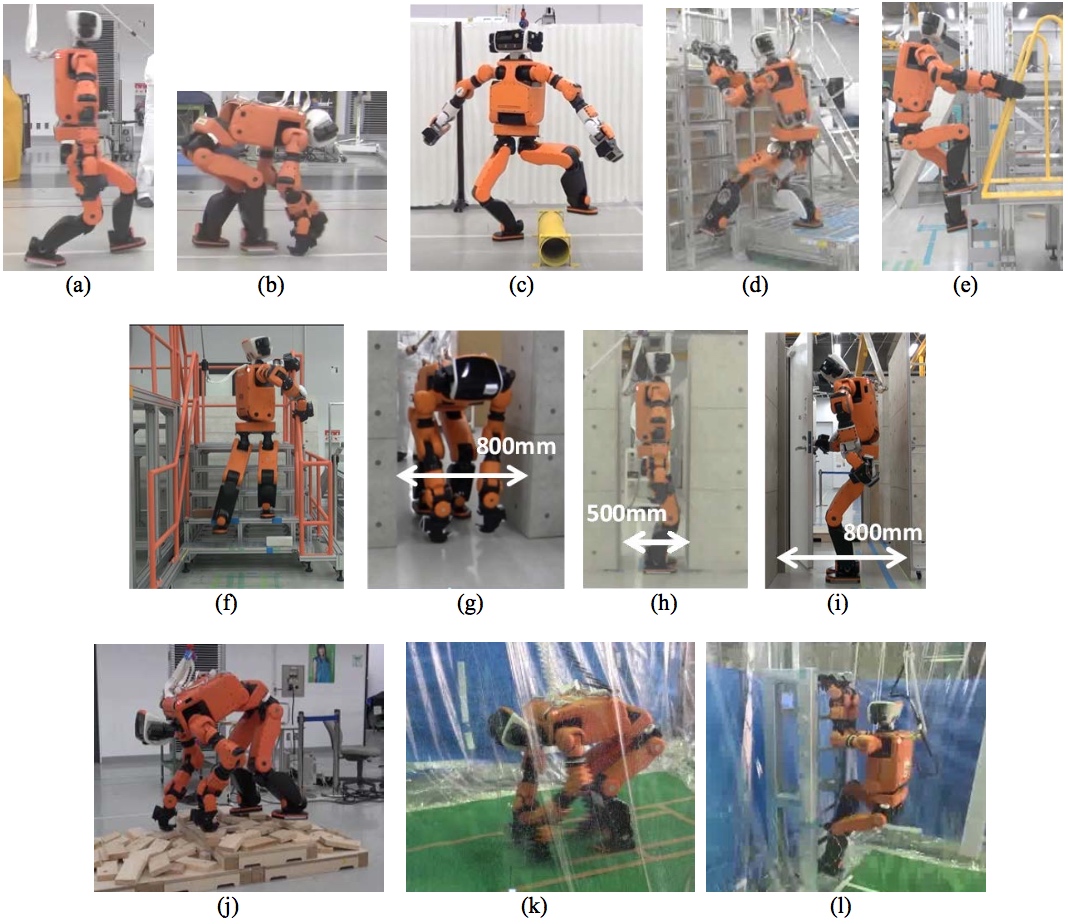

Desarrollado por Honda R&D —los creadores de Asimo–, el prototipo E2-DR es un robot bípedo diseñado para ser “más robusto y más práctico“ y, un poco como Godzilla, surge de la necesidad provocada por el desastre nuclear de Fukushima, según IEEESpectrum....

Por Nacho Palou -

5 OCT 2017

Según ZDnet, por primera vez un robot ha realizado un implante dental de manera autónoma, sin la participación de dentistas o cirujanos humanos — quienes sin embargo andaban por ahí cerca por si acaso. El robot que realizó la cirugía siguiendo...

Por Nacho Palou -

26 SEP 2017

Esta cabeza no es clásico efecto de vídeo con alguien al que han grabado para luego borrarle del cuello para abajo y así lograr un efecto visual más «impactante». Es una cabeza animatrónica que mediante mecanismos robóticos y un poco de...

Este simpático kit para los más jóvenes –si tienes menos de 50 vale, je– sirve para montar droides como el entrañable R2-D2 con un montón de piezas electrónicas de LittleBits, que hay evolucionado bastante en los últimos años. Se llama Droid...

Hace seis años el artista francés Patrick Tresset comenzó a experimentar con robots que dibujaban retratos en forma de boceto a partir de fotografías de rostros. Desde entonces hasta la fecha su robot dibujante, llamado Paul, ha realizado 21.000 bocetos a...

Por Nacho Palou -

7 SEP 2017

Hace unos meses Volkswagen mostró su tecnología de convivencia entre robots y humanos, un sofisticado desarrollo basado en sensores y software con los que un robot industrial convencional puede detectar cuándo un trabajador humano se encuentra dentro de su radio de...

Por Nacho Palou -

5 SEP 2017

Ante muchos de los inquietantes avances que se ven cada día en los modernos robots muchas veces se oye a la gente exclamar «¡espero que los programen con las Tres leyes de la robótica!», haciendo referencia a las clásicas leyes del...

Este vídeo tiene pinta de ser un invent como la copa de un pino, pero anda circulando por ahí: un robot de forma medio humanoide llamado Promobot que supuestamente «salva» a una niña de ser aplastada por una estantería por la...

Nathan Seidle construyó este robot abrecajas cuando su mujer le regaló una caja fuerte con cerradura de disco que estaba cerrada, “ella sabe que me encantan los desafíos, loz puzzles, las cerraduras y la robótica.” Como Nathan no tenía los tres...

Por Nacho Palou -

24 JUL 2017

Este sistema de impresión de robots unidimensionales que muestra el vídeo de New Scientist y ha sido desarrollado en colaboración por estudiantes de la Universidad de Copenhague, Cornell y el MIT funciona básicamente imprimiendo las «patas» de alambre que van acopladas...

Este vídeo muestra cómo es el funcionamiento de un brazo robótico capaz de indagar entre la basura de forma repetitiva para separar y reciclar materiales. Una tarea tan interesante como curiosa para una inteligencia artificial, que aprende más cuanto más material...

El proyecto The Third Thumb desarrollado por Dani Clod, diseñadora neozelandesa afincada en Londres, ha sido premiado recientemente en los premios Helen Hamlyn Award for Creativity organizado por el Royal College of Art de Londres. Según Dani el Tercer pulgar explorar...

Por Nacho Palou -

10 JUL 2017

¿Sabes aquello de encender una bombilla con una patata? Ahora la cosa puede ser más divertida: alguien tuvo la idea de conectarle un circuito especial que recoge la energía aunque sea tan escasa como para a duras penas alimentar una calculadora....

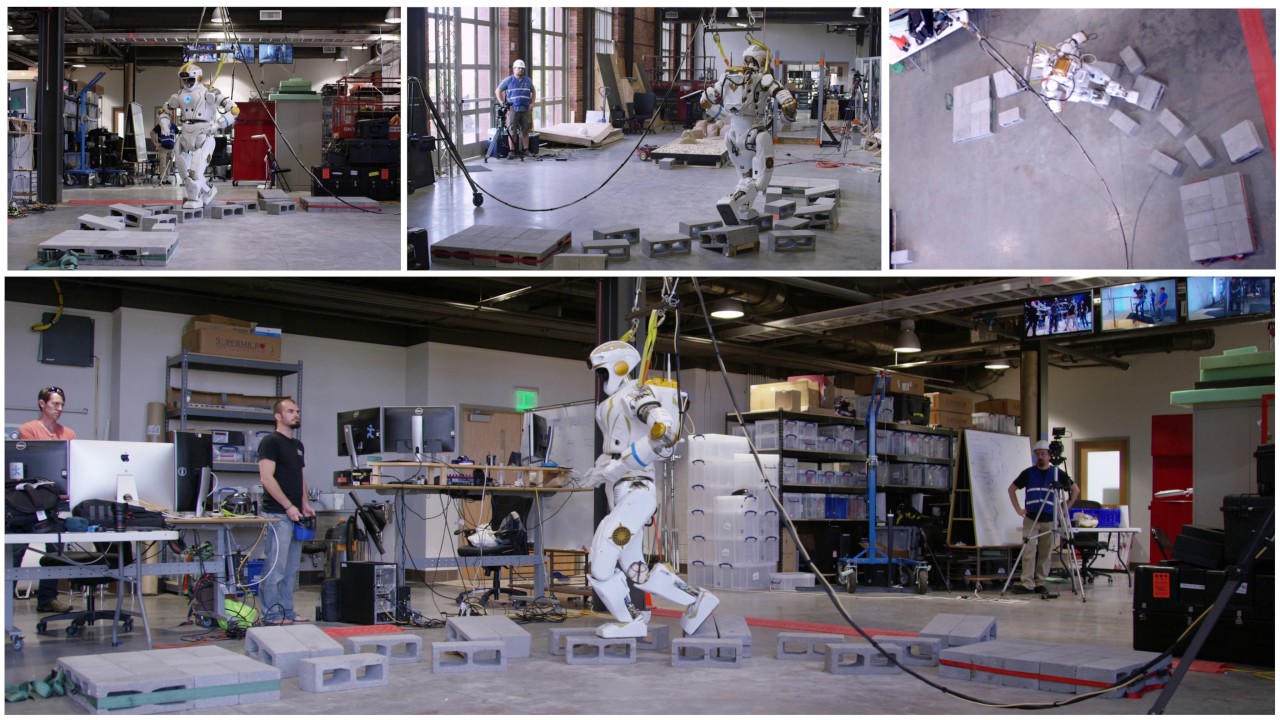

Esta robot llamada Valkyrie es una criatura mecánica de la NASA y IHMC Robots. En este vídeo muestra cómo son sus lentos pero firmes pasos por un camino de ladrillos colocados más o menos al azar. Una de las características de...

El robot Emme está en Kickstarter buscando compradores, porque la financiación básica ya la tiene. Nos lo ha explicado su inventor, Salvador, que trabaja en Calpe (Alicante). Emme encaja muy bien con la definición de robitijo: pequeño, simpático y muy capaz,...

Su nombre completo es Distance Control of Rocket-propelled Miniature Exploration Robot (Robot explorador en miniatura que se impulsa con cohetes a distancias controladas) y ha sido diseñado y contrsuido por investigadores de la agencia espacial japonesa (JAXA). El uso de cohetes...

Por Nacho Palou -

9 JUN 2017

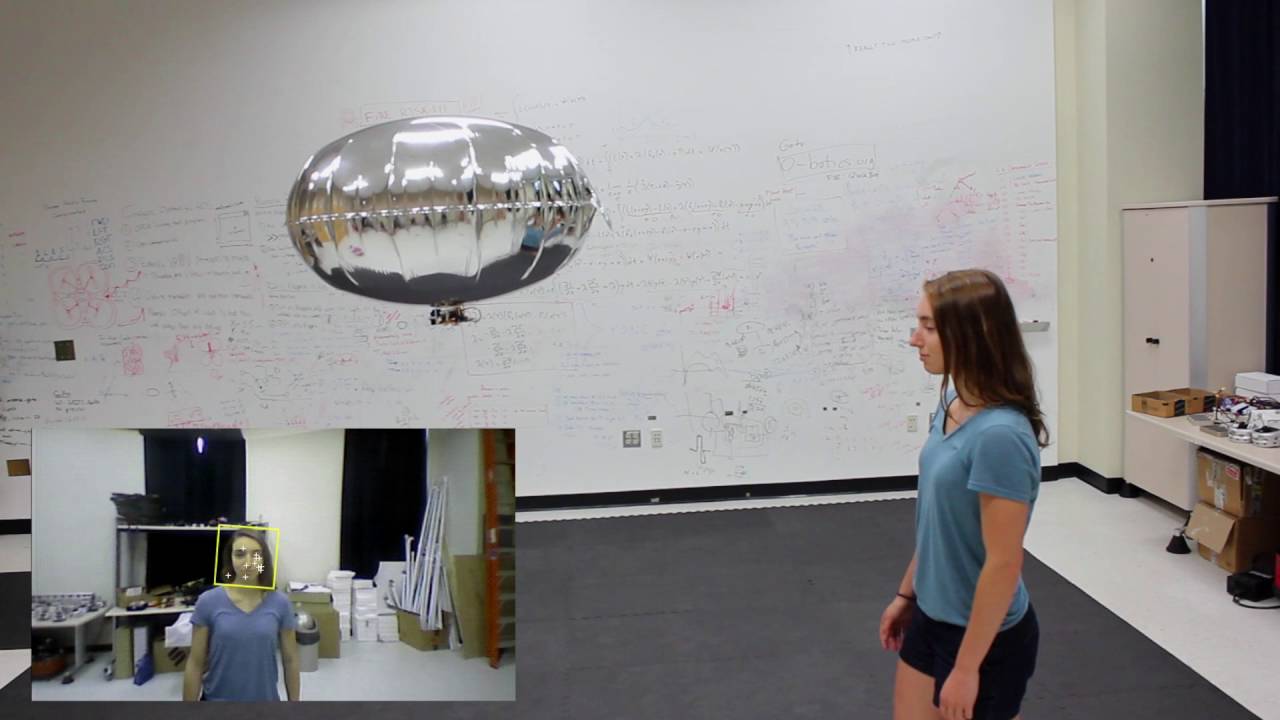

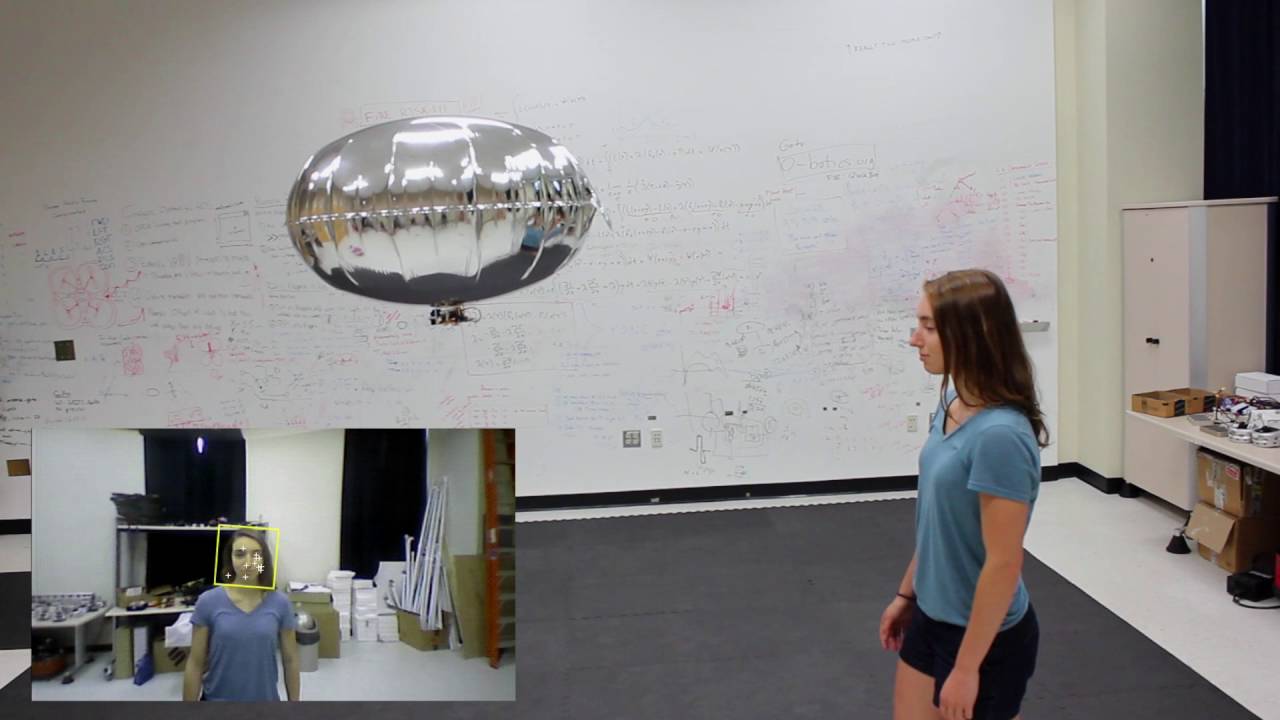

Este curioso invento de Georgia Tech al que han descrito como un pequeño «dirigible autónomo» es básicamente un globo con una góndola y unas pequeñas hélices que le permiten moverse por la habitación. Los globos tienen entre 45 y 90 cm...

El juguete didáctico Robo Wunderkind está diseñado para que los niños se introduzcan en la robótica y en la programación a partir de los 5 años. Se trata de robots modulares con la simpleza aparente de las piezas de Lego pero...

Por Nacho Palou -

6 JUN 2017

Los robots Toio de Sony son unos pequeños cubos con ruedas que se mueven por la mesa según las órdenes programadas o las que reciben directamente una consola, controlados por unos mandos circulares que detectan los movimientos y reconocen gestos. La...

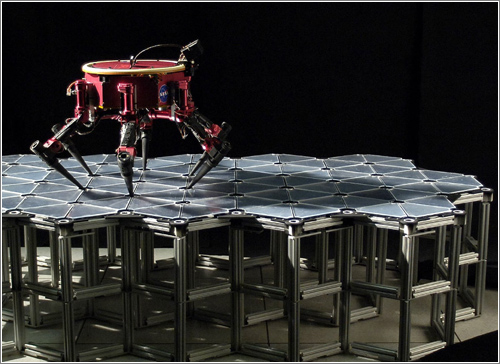

Puffer es pequeño, flexible, rugoso. Tan duro por fuera que se diría que puede resistir cualquier caída, que no sufre daños. Lo han fabricado en la NASA y quién sabe si algún día rodará por ahí, explorando otros mundos. Este humilde...

Aquí el que no corre, vuela. Literalmente. Porque en esta ocasión el brazo robótico ALIAS –del que ya habíamos leído algunas proezas el año pasado como pilotar una avioneta Cessna y un pequeño jet privado– ha conseguido pilotar con éxito un...

El videógrafo de naturaleza John Downe utiliza un zoo de animales-robot provistos de cámaras que le permiten filmar de cerca y en su entorno y actitud naturales a todo tipo de especies animales, y desde la perspectiva del propio animal. El...

Por Nacho Palou -

10 MAY 2017

Tal vez en estos tiempos en los que todo el mundo tiene móvil reinventar el fax en versión “brazo robot” que hace trazos sobre una pizarra velleda no tenga mucho sentido, pero hay que admitir que este cacharro es ingenioso y...

Por Nacho Palou -

24 ABR 2017

Estos brazos robóticos fabricados con Lego Mindstorms son capaces de tocar la guitarra española bastante dignamente. van siguiendo una partitura y mientras la parte derecha marca los acordes sobre el mástil la izquierda hace vibrar las cuerdas y marca el ritmo....

Hace algún tiempo que le venimos siguiendo la pista a Hadrian, el robot de FastBrick Robotics, que ahora, montado sobre un camión, parece listo para salir a la calle. Dotado de un brazo de 30 metros Hadrian X usa una guía...

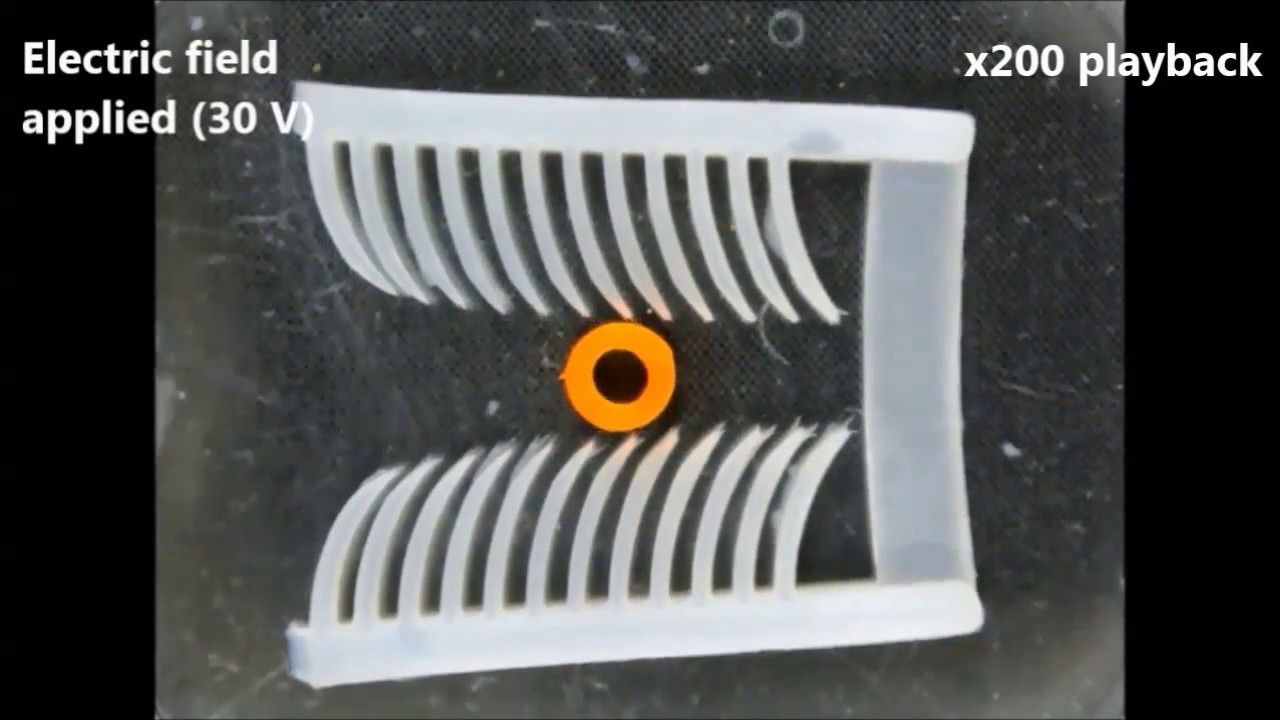

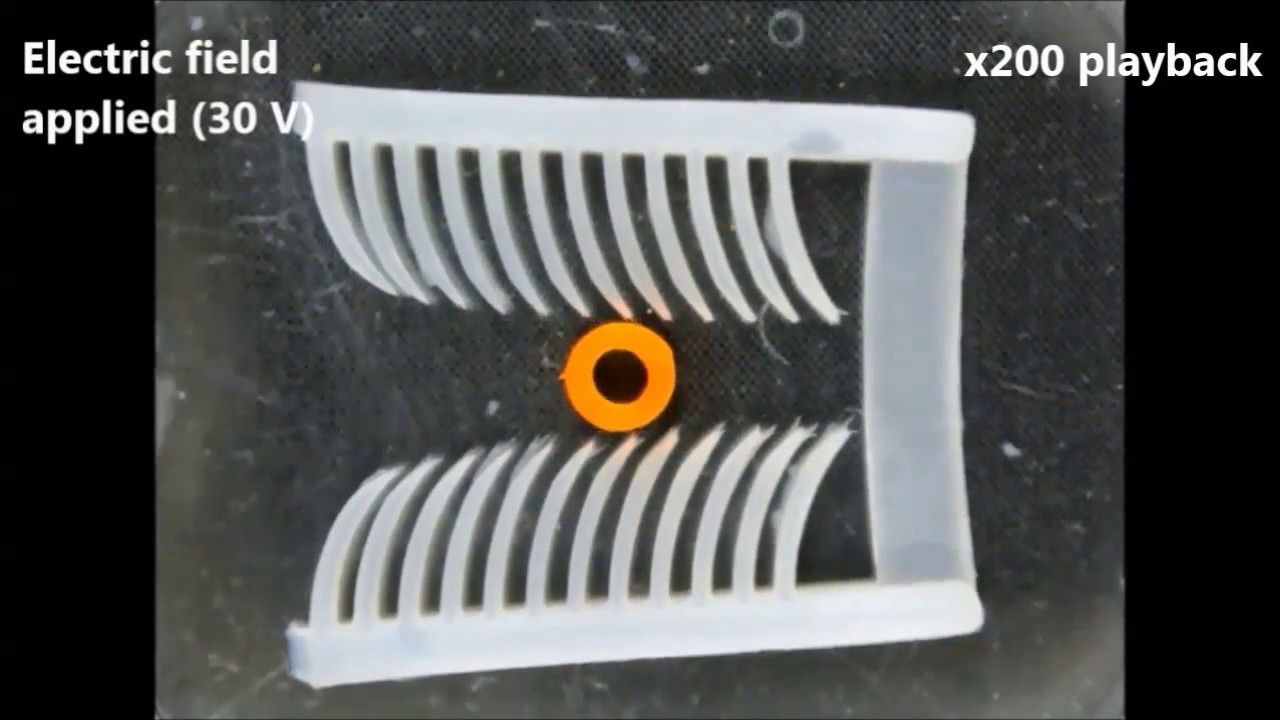

Investigadores de la universidad pública de Carolina del Norte están desarrollando un nuevo método para el control de robots flexibles mediante campos magnéticos. Los nuevos materiales y técnicas de fabricación están propiciando el desarrollo de robots flexibles construidos con materiales elásticos,...

Por Nacho Palou -

3 ABR 2017

Este sencillo robot llamado Transgazer tiene una gran característica: sus ojos son cóncavos, como pelotas de ping-pong huecas. Y simplemente dibujando la pupila negra en el centro se consigue el efecto de que parezca seguir con la mirada a sus interlocutores....

El vídeo muestra los pasos para contruir un brazo robot de tres ejes movido por la fuerza hidráulica usando un poco de cartón, unos palillos de madera para hacer brochetas, pegamento, palos de helado, una pila gastada, unas cuantas jeringas y...

Por Nacho Palou -

28 MAR 2017

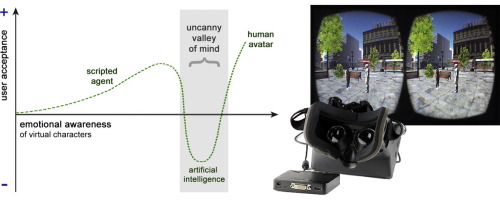

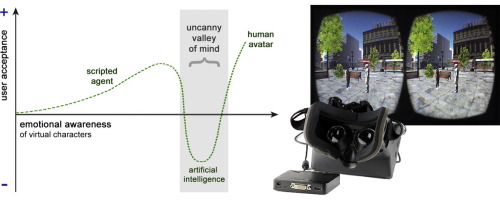

Un artículo titulado con el intrigante título Venturing into the uncanny valley of mind (Aventurándose en el valle inquietante de la mente) explica un experimento que se ha llevado a cabo respecto a cómo las personas percibimos la «humanidad» de las...

Una empresa de impresión 3D llamada Voodoo Manufacturing ha puesto en marcha esta idea llamada Proyecto Skywalker: una fábrica en la que un robot que se encarga de la operación de clústeres de varias impresoras 3D. Tal y como explican en...

Este robot desarrollado por el CSAIL (Computer Science and Artificial Intelligence Laboratory) del MIT es un prototipo primigenio de un sistema que permite a un humano supervisar o corregir a un robot mediante las ondas cerebrales, Imagina poder encargarle a un...

Por Nacho Palou -

13 MAR 2017

Esta criatura robótica se llama Handle y se pudo ver hace unas cuantas semanas en una grabación filtrada durante unas conferencias (medio de aquella manera, como «vídeo no oficial»). Ahora Boston Dynamics lo ha dado a conocer al público en su...

Todavía no ha llegado el momento en que las máquinas se rebelen contra los humanos, exijan que se respeten sus derechos y tengamos que hacer algo al respecto. Porque como sus creadores (¿o no?) tendremos que decidir hasta cuándo trabajarán para...

Si el mejor adjetivo para definir algunos robots y androides que hemos visto pasar por aquí es inquietante, qué decir describir a estos animales animatrónicos que los ingenieros y artistas de Nature construyen para infiltrarlos en los entornos naturales de los...

Los brazos robot uArm Swift y uArm Swift Pro recuerdan a una lámpara articulada de escritorio (o ya puestos, son como al brazo robot que Tony Stark tiene en mesa de trabajo) y pueden realizar una gran variedad de tareas: coger...

Por Nacho Palou -

10 FEB 2017

En la Oregon State University han desarrollado este robot de curioso e inquietante aspecto que parece un «avestruz sin cuerpo» o algún engendro mecánico salido de la guarida del Doctor Infierno. Lo llaman «caminante dinámico». Dicen que en realidad lo importante...

Este robot diseñado por investigadores del MIT está constituido enteramente de hidrogel, un polímero resistente y gomoso que está formado en su mayor parte por agua. El movimiento del robot se consigue bombeando agua dentro de las canalizaciones que hay en...

Por Nacho Palou -

8 FEB 2017

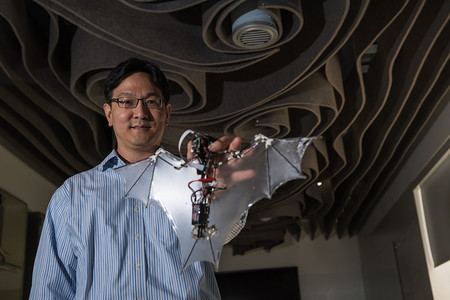

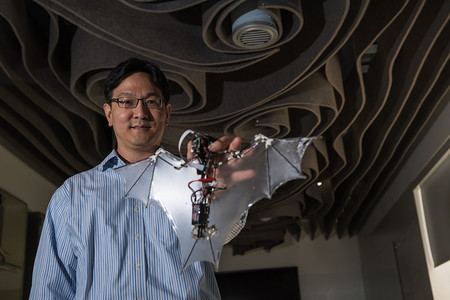

El Bat Bot B2 es un robot “biomimético” desarrollado para estudiar y aplicar el vuelo de los murciélagos. El vuelo de los murciélagos ha fascinado a biólogos e ingenieros desde hace mucho tiempo por su insuperable agilidad de movimientos en el...

Por Nacho Palou -

3 FEB 2017

Piaggio ha presentado hoy el pequeño Gita, un cruce entre maleta robótica y robot autónomo que puede seguirte sigilosamente por la calle mientras vas andando para ayudarte: esa su misión. En este vídeo de IDG.tv y en otros del fabricante se...

En el local que Cafe X ha abierto en San Francisco puedes pedir un café latte o espresso o cualquier variante sobrevalorada de café y te lo preparara un robot llamado Gordon — que en realidad es un brazo robot industrial...

Por Nacho Palou -

31 ENE 2017

Este brazo articulo con movimiento en seis ejes está totalmente fabricado con piezas impresas en 3D, en el sentido de que en la construcción de su estructura no se ha utilizado ningún tipo de mecanizado ni de componente preexistente. El control...

Por Nacho Palou -

30 ENE 2017

Lightning Strikes: Timeless Lessons in Creativity from Nikola Tesla es una biografía sobre Tesla de John F. Wasik que cuenta la vida y obra del genial inventor y visionario. Según cuentan en la trasera cubre no sólo los datos que todos...

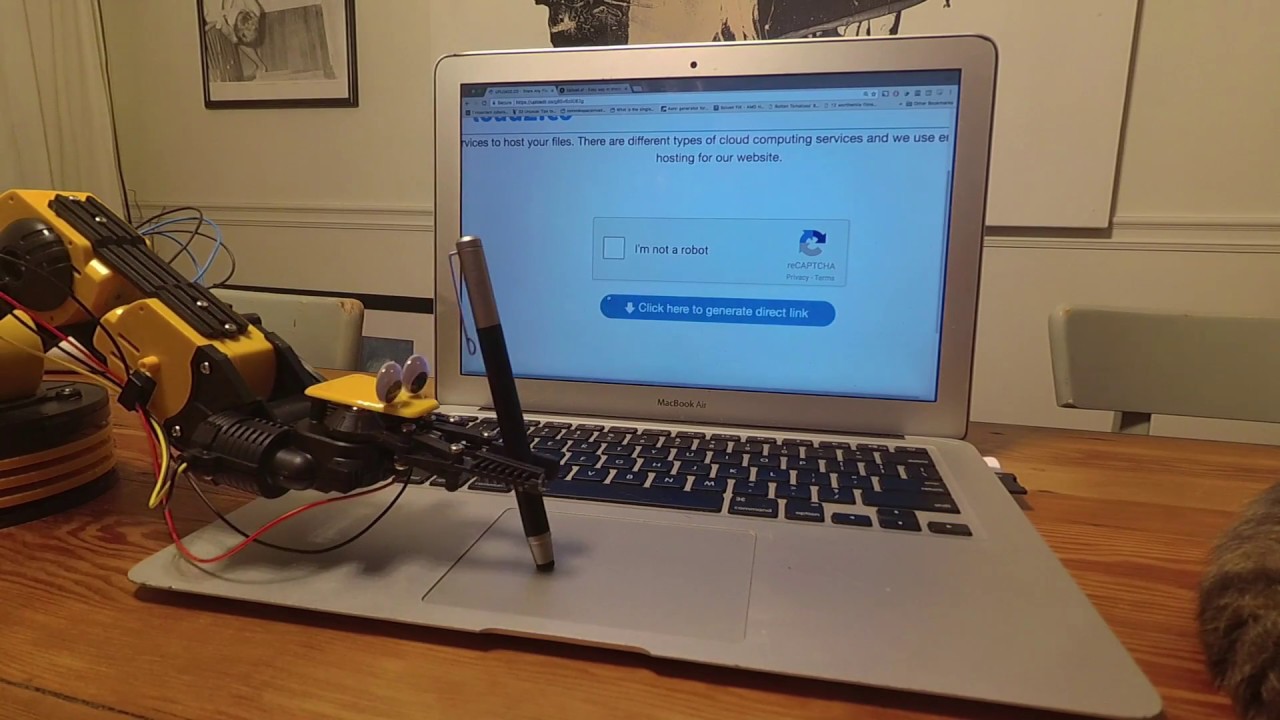

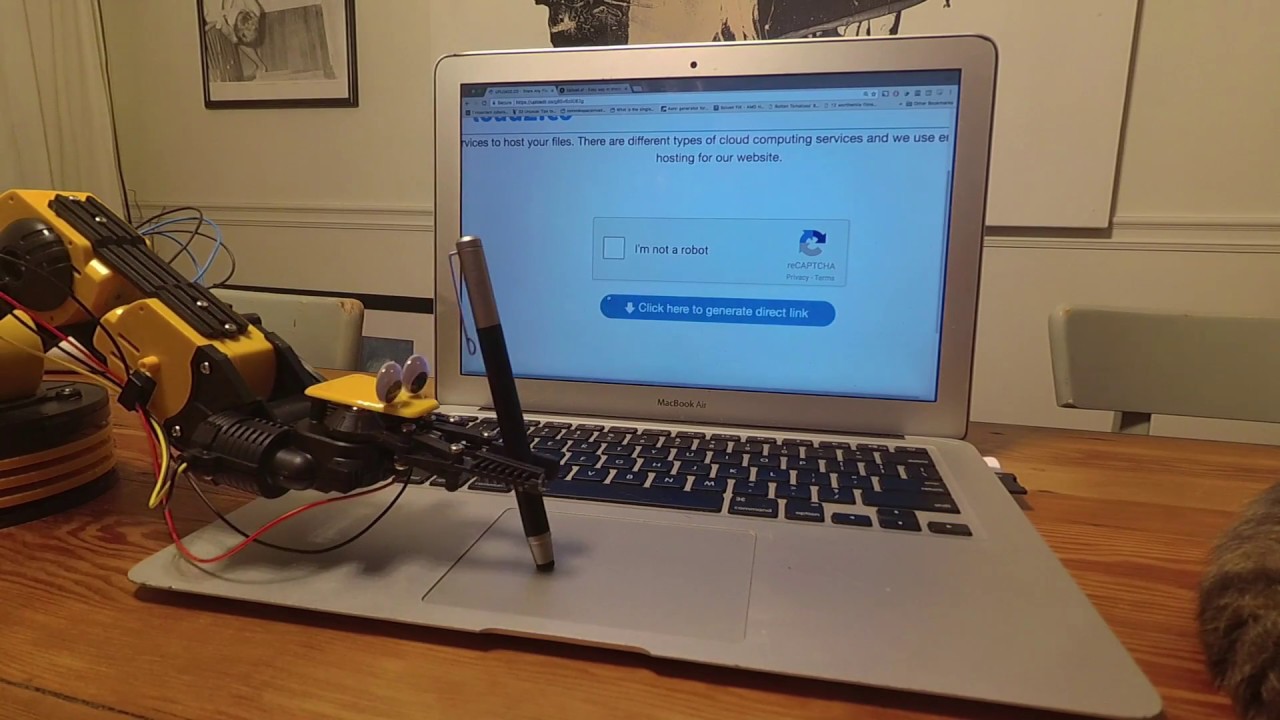

El amo del cotarro. ¡A ver quién lo supera! La forma en la que funcionan este reCaptcha, más conocido como «No soy un robot» es bastante curiosa: Google desarrolló un sistema que captura diversos datos sobre cómo se comportan las personas...

Kubo, en Indiegogo, es un robot educativo para niños pequeños, a partir de cuatro años, diseñado para ayudar en el aprendizaje de programación, matemáticas, ortografía y música. Utiliza un lenguaje de programación muy simple basado en teselas provistas de un chip...

Por Nacho Palou -

24 ENE 2017

Kengoro es un robot humanoide de 1,7 metros de altura y 56 kg de peso. Ha sido desarrollado por un equipo de investigadores dirigidos por el profesor Masayuki Inaba del laboratorio JSK de la universidad de Tokio. Kengoro tiene la particularidad...

Por Nacho Palou -

24 ENE 2017

Honda realizó en el CES 2017 una demostración de su tecnología robótica combinada con medios tradicionales de movilidad. El resultado es lo que puede verse en el vídeo: una moto que mantiene el equilibrio por sí misma y que incluso puede...

LittleArm son pequeños brazos robot de bajo coste, parecidos a los robots industriales, diseñados para facilitar el aprendizaje de robótica y programación. Combinan dos de las tecnologías favoritas (y que más han contribuido a impulsar) el movimiento STEM maker (o CTIM...

Por Nacho Palou -

29 DIC 2016

Álvaro es un lector habitual que nos ha hecho llegar un enlace a la cuenta de Instagram de Vitaly Bulgarov, un diseñador Moldavo que se dedica a crear Mechas: gigantescos robots mecánicos a medio camino entre un exoesqueleto, Mazinger Z, los...

LineForm, desarrollado por Ken Nakagaki, Sean Follmer, e Hiroshi Ishii, del Tangible Media Labs del MIT, es una ”interfaz cambiante” que ofrece nuevas posibilidades para representar información y datos abstractos (como el paso de corriente eléctrica o el resultado de una...

Por Nacho Palou -

21 DIC 2016

Este brazo Giacometti con cuerpo de globos ha sido desarrollado por el laboratorio Suzumori Endo Lab del instituto tecnológico de Tokio. Mide 20 metros y está formado por una serie de globos llenos de helio que se mueven con una veintenta...

Por Nacho Palou -

20 DIC 2016

Los robots de MekaMon combinan robots «de verdad» y videojuegos en el móvil. Los robots se controlan desde el teléfono móvil o tablet, vía Bluetooth, y la pantalla del móvil muestra el entorno virtual en el que habita el robot. De...

Por Nacho Palou -

19 DIC 2016

En Japón ya han resuelto en parte uno de los factores más peñazo de los supermercados: guardar los productos en bolsas. Es lo más vistoso de este sistema automático de Panasonic calcula que también calcula el coste de la compra (utilizando...

El británico James Bruton hace robots. Muchos robots. También hace disfraces articulados y robotizados (como este disfraz del Iron Man Hulkbuster o este otro disfraz de xenomorfo) y a la vez desarrolla otros proyectos de ingeniería y de mecánica que explica...

Por Nacho Palou -

14 DIC 2016

El robot Salto ha sido diseñado por ingenieros de UC Berkeley. Su nombre se corresponde con SAltatorial Locomotion (on) Terrain Obstacles y su finalidad es «proporcionar a los robots nuevas formas de locomoción.» En este caso saltando, y saltando mucho: Salto...

Por Nacho Palou -

7 DIC 2016

Los rovables son pequeños robots que «habitan en tus prendas de vestir», a modo de tecnología wearable autónoma y capaz de moverse de forma independiente por la ropa que se lleva puesta, según NewScientist. Desarrollados por el MIT y la universidad...

Por Nacho Palou -

5 DIC 2016

En su última versión el robot Atlas de los laboratorios de Google demuestra cómo es capaz de caminar haciendo complicados equilibrios entre obstáculos y ladrillos realmente complicados. Creo que solo con verlo se pueden destacar tres cosas: la innegable «humanidad» de...

«Tal vez en la serie Westworld un androide como Maeve da el pego, pero no colaría en la vida real.» Por ahora. En Berkeley News, It takes less than a second to tell humans from androids, Los humanos son capaces de distinguir...

Por Nacho Palou -

29 NOV 2016

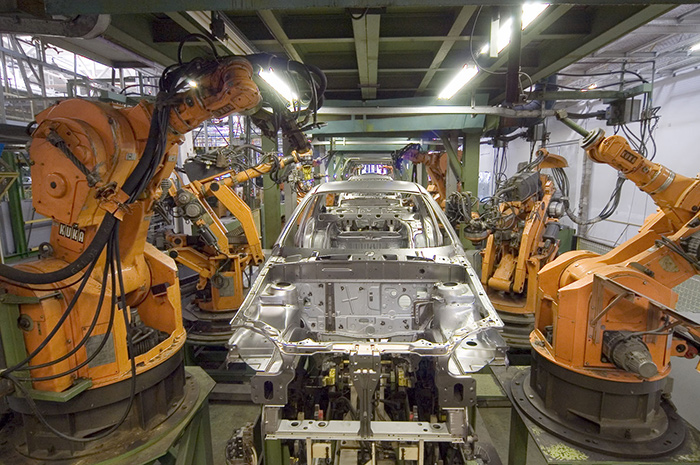

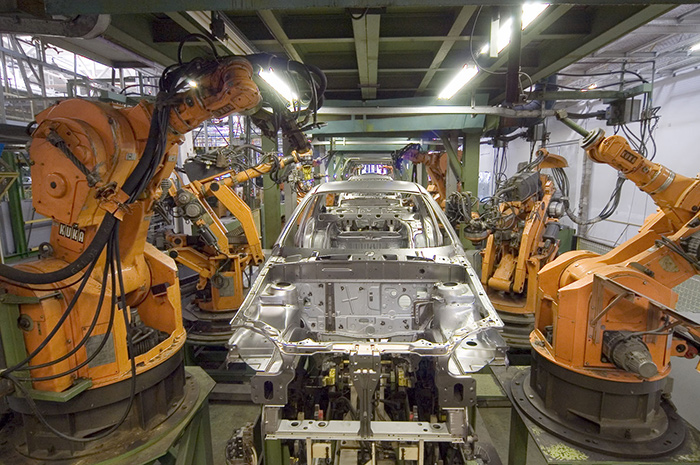

Los humanos y los robots somos especies compañeras en este planeta. Usando cámaras y sensores (de la Xbox) situadas en el techo, este robot industrial gigante de ABB (capaz de levantar 300 Kg y moverse a 7 metros por segundo) puede...

Por Nacho Palou -

28 NOV 2016

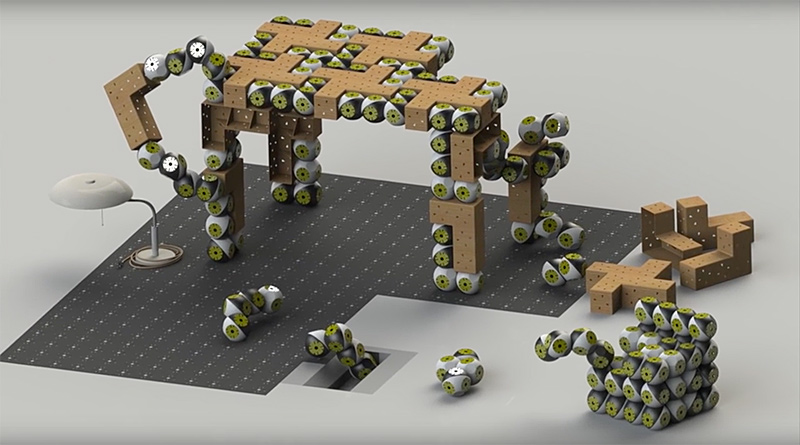

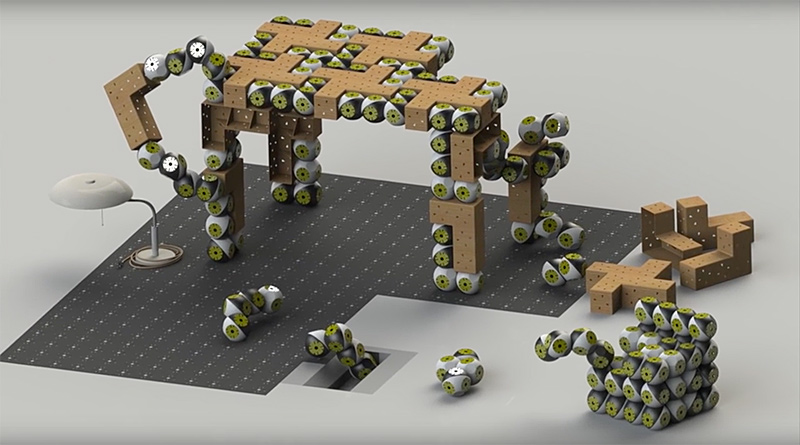

Auke Ijspeert, profesor investigador en el instituto suizo de tecnología, en Lausana, ha diseñado estos minirobots llamados Roombots, que se acoplan en grupo para realizar tareas. Cada robot está motorizado y recibe las instrucciones de funcionamiento vía wifi. Además de acoplarse...

Por Nacho Palou -

21 NOV 2016

¡Robot Drone Man Fly! ¡Cuerpos voladores para los humanos! El vídeo parodia al de Pen Pineapple Apple Pen, pero en este caso la combinación incluye hombres, drones y robots de telepresencia. Combinados resulta en tu yo volador, tu avatar capaz de...

Por Nacho Palou -

9 NOV 2016

Desarrollado en la Smart Production Lab de la planta que posee Volkswagen en Wolfsbur, este robot está diseñado para trabajar en colaboración con los humanos. Se trata de un robot industrial convencional al cual se le han añadido de sensores y...

Por Nacho Palou -

8 NOV 2016

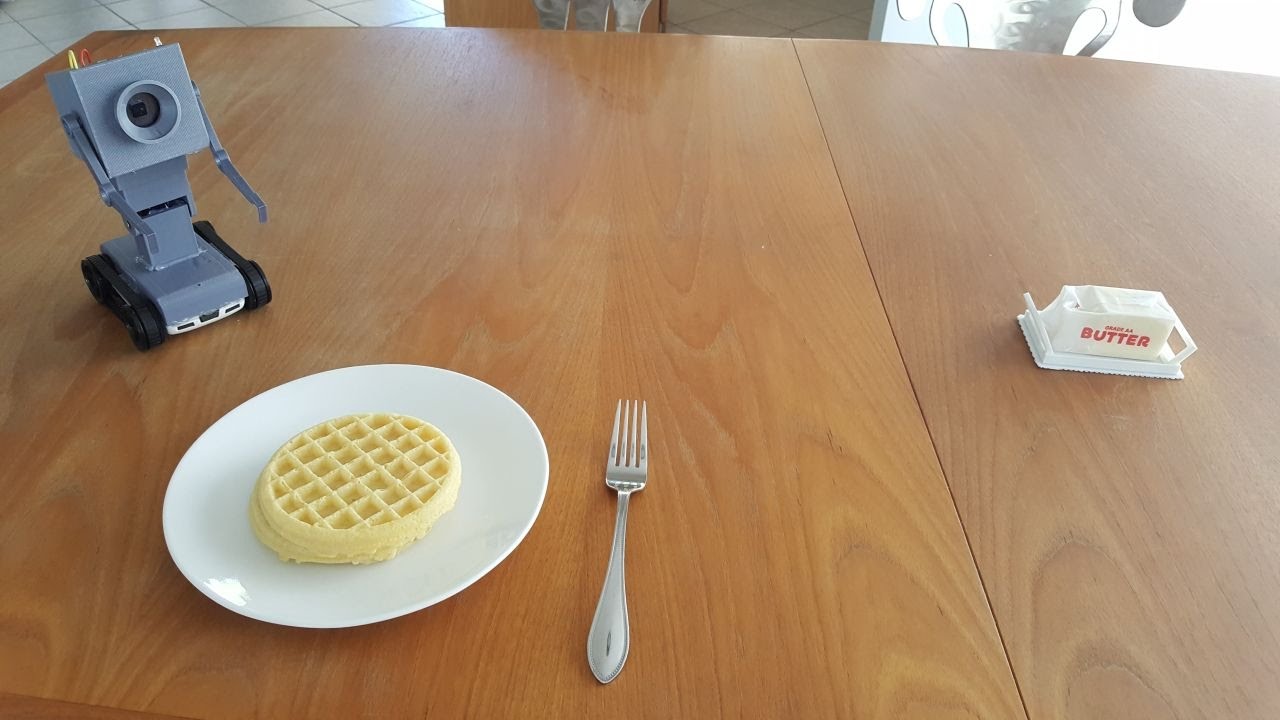

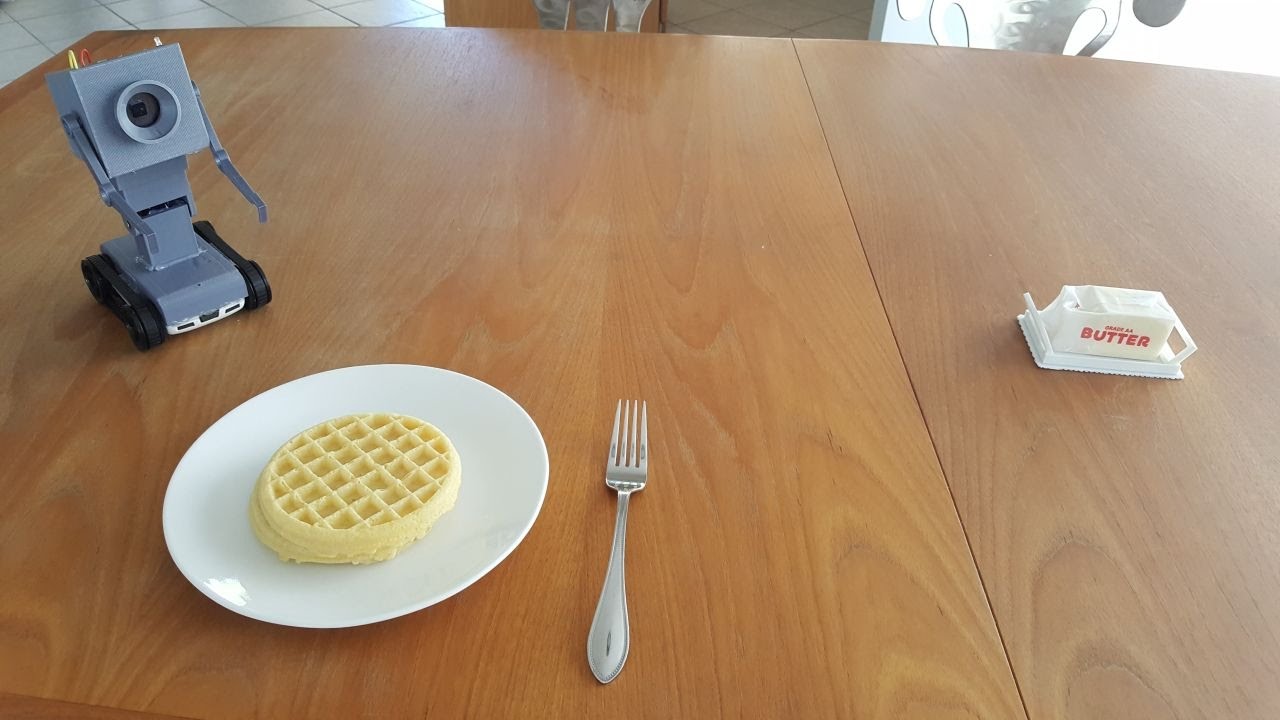

De la pantalla de televisión a la impresora 3D, una fan de la serie Rick and Morty ha construido el pequeño robot que comienza a odiar su vida desde el segundo uno de su existencia, — ¿Cuál es mi propósito? —...

Por Nacho Palou -

8 NOV 2016

El robot de cocina de Moley Robotics está previsto para 2018, y es capaz de cocinar de más de 100 recetas de cocina; no se trata del clásico robot de cocina que no pasa de ser una cazuela con cuchillas y...

Por Nacho Palou -

7 NOV 2016

Primero enseñan al brazo robótico a predecir los movimientos de un objeto y luego cómo debe agarrarlo. Armado con esos conocimientos básicos el robot Ultra-Fast está listo. La novedad dicen que es precisamente el «cómo se le enseña humanamente», lo que...

Deltu es un brazo robótico creado por Alexia Léchot que gracias a sus libertades de movimiento puede realizar los gestos básicos sobre la pantalla de un iPad. Además está programado para entender algunas de las aplicaciones, de modo que puede jugar...

Mantener un robot bípedo en pie ya es casi trivial, de modo que los ingenieros se planetan retos algo más complicados. Aquí se pueden ver los progresos de Atlas, el robot famoso robot de Boston Dynamics, haciendo equilibrios con un solo...

Una empresa llamada Sewbo ha mostrado un robot capaz de coser prendas de vestir más o menos como lo hacemos los humanos. Como dicen ellos mismos «sorprendentemente, es la primera vez que un robot cose de este modo la ropa». Y...

Tim O’Reilly ha publicado un excelente artículo en The WTF Economy titulado Don’t Replace People. Augment Them en el que habla sobre el reto del futuro de cara a la falsa dicotomía en el sector laboral entre máquinas y los seres...

Este robot desarrollado por estudiantes de la École polytechnique fédérale de Lausanne juega al futbolín (cuyo origen es medio alemán medio español, al menos por la parte del uso de un campo más grande y los «jugadores de dos piernas», habituales...

Los mecanismos de estabilización de algunos robots son absolutamente asombrosos; en el caso de Goat («la cabra») pueden apreciarse sobradamente en este vídeo cómo son esas tecnologías en sus primeras fases. Tras ser desarrollado como parte de una tesis doctoral Simon...

El robot albañil de FastBrick Robotics es capaz de colocar mil ladrillos por hora según los planos de la construcción que se le programe previamente. En este sentido es muy parecido al SAM100. La principal diferencia es que el de FastBrick...

Este año se pudieron ver todo tipo de artilugios robóticos compitiendo en luchas de sumo, carreras y otras categorías.

El truco consiste en lo que hace este robot: analizar a supervelocidad imágenes del adversario y decidir un milisegundo después qué respuesta dar en función de lo que se está viendo. El robot en cuestión, diseñado en Japón, es capaz de...

Humanos, el final de vuestro reinado está cerca. Desde luego como ingenios como este comiencen a ser populares y cobren vida lo llevamos claro… Se trata de una mano robótica del laboratorio Ishihawa Oku capaz de actuar a alta velocidad mediante...

A quien le encanten los robots debería apuntarse a la conferencia gratuita del Asia Innov@ que tendrá lugar este martes 6 de octubre en Madrid y el jueves 8 de octubre en Barcelona, titulada El impacto de la robótica en la...

El

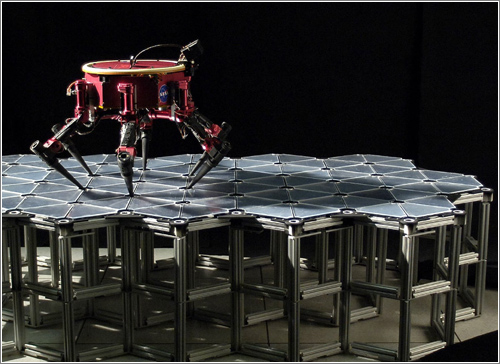

Big Picture del Boston Globe dedicó un especial a los robots, con algunas espectaculares imágenes de nuestros mecánicos amigos.